Actualizaciones

Actualización del 17 de abril de 2026

A fecha de 17 de abril de 2026, Irán ha comenzado a restablecer el acceso limitado a Internet después de haberlo desconectado durante los últimos 47 días. Irán limita el acceso nacional únicamente a los sitios web y aplicaciones que se encuentran replicados en su Red Nacional de Información.

Los grupos de amenazas iraníes renuevan su interés por las infraestructuras críticas

A finales de marzo de 2026, Unit 42 descubrió un nuevo grupo de actividad maliciosa al que estamos rastreando como CL-STA-1128 (también conocido como Cyber Av3ngers, Storm-0784). El atacante responsable de esta actividad se centró en equipos de tecnología operativa y sistemas de control industrial (OT/ICS) fabricados por Rockwell Automation. Esta actividad supone un cambio con respecto al enfoque histórico del grupo, centrado en los controladores lógicos programables (PLC) de Unitronics conectados a Internet.

- Unit 42 estima, con un grado de confianza moderado, que el atacante responsable de la actividad CL-STA-1128 instaló el software FactoryTalk de Rockwell Automation en una infraestructura de servidores privados virtuales (VPS) para facilitar sus actividades de explotación. FactoryTalk es un conjunto de herramientas de automatización industrial y software de gestión de operaciones de fabricación. Nuestra evaluación se basa en un análisis de las combinaciones de puertos únicas observadas en todos los hosts y su correlación con las asignaciones estáticas conocidas del software FactoryTalk.

- Desde el 1 de abril, los análisis de Cortex Xpanse han detectado dispositivos SCADA de Rockwell Automation o Allen-Bradley, incluidos los servicios FactoryTalk y diversos PLC, en 5600 direcciones IP de todo el mundo.

- El 7 de abril, la Agencia de Seguridad Cibernética y de Infraestructuras (CISA) del Departamento de Seguridad Nacional de EE. UU. publicó un aviso que reflejaba nuestros hallazgos. En concreto, la CISA señaló que Cyber Av3ngers también estaba explotando PLC fabricados por Allen-Bradley.

- Desde el 8 de abril, Xpanse ha observado aproximadamente 300 000 servicios diarios en el espacio IP iraní, frente a los aproximadamente 20 000 registrados desde el 25 de febrero. Aunque sigue siendo un orden de magnitud inferior a la actividad máxima observada a principios y mediados de febrero, el aumento de la actividad concuerda con los informes sobre el restablecimiento limitado del acceso en el país.

Momento en que se producen los ataques destructivos

Hemos añadido al Apéndice más información sobre el momento en que se producen los ataques destructivos llevados a cabo por actores de amenazas iraníes.

Actualización del 26 de marzo de 2026

Unit 42 llevó a cabo una investigación exhaustiva sobre los señuelos de phishing relacionados con el conflicto, identificando 7.381 URL de phishing relacionadas que abarcaban 1.881 nombres de host únicos.

La actividad reciente de las amenazas pone de manifiesto una ola generalizada de fraude financiero, sustracción de credenciales y distribución de contenido ilícito dirigida tanto al sector empresarial como al de los consumidores. Los actores de amenazas se basan en gran medida en la suplantación de entidades de gran confianza, como los principales proveedores de telecomunicaciones, las aerolíneas nacionales, las fuerzas del orden y las empresas energéticas críticas, para engañar a las víctimas.

Las operaciones aprovechan tácticas de evasión ágiles, como la rotación de dominios de nivel superior, el encadenamiento de subdominios y una infraestructura diseñada específicamente para imitar los portales corporativos oficiales y los flujos de trabajo de pago del gobierno. Además, los atacantes están aprovechando de forma oportunista los acontecimientos geopolíticos actuales con señuelos relacionados con conflictos para facilitar estafas generalizadas relacionadas con donaciones y criptomonedas. En última instancia, esta actividad pone de relieve un enfoque sofisticado y múltiple para explotar la confianza en las marcas regionales con el fin de cometer robos financieros y de datos.

Analizamos estos detalles con mayor profundidad en la sección Alcance actual de los ataques: marzo de 2026.

Resumen ejecutivo

El 28 de febrero de 2026, Estados Unidos e Israel lanzaron una importante ofensiva conjunta denominada Operación Epic Fury (EE. UU.) y Operación Roaring Lion (Israel). En las horas posteriores a los primeros ataques, Irán inició una campaña de represalias en múltiples frentes, que ha derivado en un importante conflicto transregional. Unit 42 ha observado una escalada de ciberataques por parte de activistas fuera del país. Aunque es probable que la actividad de los grupos de actores estatales con base en el país se viera paralizada durante horas o días, estimamos con un alto grado de certeza que estos grupos probablemente pasaron a utilizar servicios de terminales de muy pequeña apertura (VSAT) a través de Starlink y, posiblemente, de otros proveedores para reanudar su ritmo operativo.

A partir del 17 de abril de 2026, Irán comenzó a restablecer el acceso a Internet a segmentos limitados de su población, poniendo fin a una interrupción casi total de Internet que duró 47 días. En cuanto a los actores de amenazas alineados con Irán que operan fuera de la región, seguimos estimando que los grupos hacktivistas atacarán a organizaciones consideradas adversarias, aunque es probable que el impacto de sus acciones sea de importancia baja a media. Otros actores de amenazas alineados con Estados-nación podrían intentar aprovechar la situación para lanzar ciberataques con el fin de promover sus propios intereses.

Los operadores dispersos geográficamente y los ciberproxies afiliados también podrían atacar a los gobiernos de las regiones que albergan bases militares estadounidenses con el fin de perturbar la logística. A corto plazo, se prevé que estas actividades consistan en acciones de perturbación de sofisticación baja a media (por ejemplo, ataques de denegación de servicio distribuido y campañas de piratería y filtración).

Para obtener más detalles sobre las observaciones previas de Unit 42 sobre la actividad cibernética vinculada a grupos respaldados por Irán y hacktivistas, consulte el informe Resumen sobre amenazas: aumento del riesgo cibernético relacionado con Irán (actualizado el 30 de junio). En ese informe se detalla cómo los grupos respaldados por Irán y los hacktivistas están ampliando sus operaciones cibernéticas globales mediante la desfiguración de sitios web, ataques de denegación de servicio distribuido (DDoS), y ataques de exfiltración de datos y borrado de datos. Los principales objetivos de los actores estatales alineados con Irán suelen incluir el espionaje y la perturbación. Las técnicas incluyen el uso de campañas de spear-phishing dirigidas y mejoradas con IA, la explotación de vulnerabilidades conocidas y el uso de infraestructura encubierta para el espionaje.

Los clientes de Palo Alto Networks pueden obtener protección y medidas de mitigación frente a la actividad de los actores de amenazas relevantes a través de los siguientes productos y servicios:

- Next-Generation Firewalls avec Advanced Threat Prevention

- Advanced URL Filtering y Advanced DNS Security identifican las URL y los dominios conocidos asociados con esta actividad como maliciosos.

- Cortex XDR, XSIAM y Cortex Cloud

- Cortex Xpanse

- Device Security

El equipo de respuesta ante incidentes de Unit 42 también puede involucrarse para ayudar con una intrusión o para proporcionar una evaluación proactiva que permita reducir el riesgo.

| Temas relacionados con Unit 42 | Hacktivismo, DDoS Attacks, Wipers, Phishing |

Alcance actual de los ciberataques: marzo de 2026

Dominios relacionados con conflictos

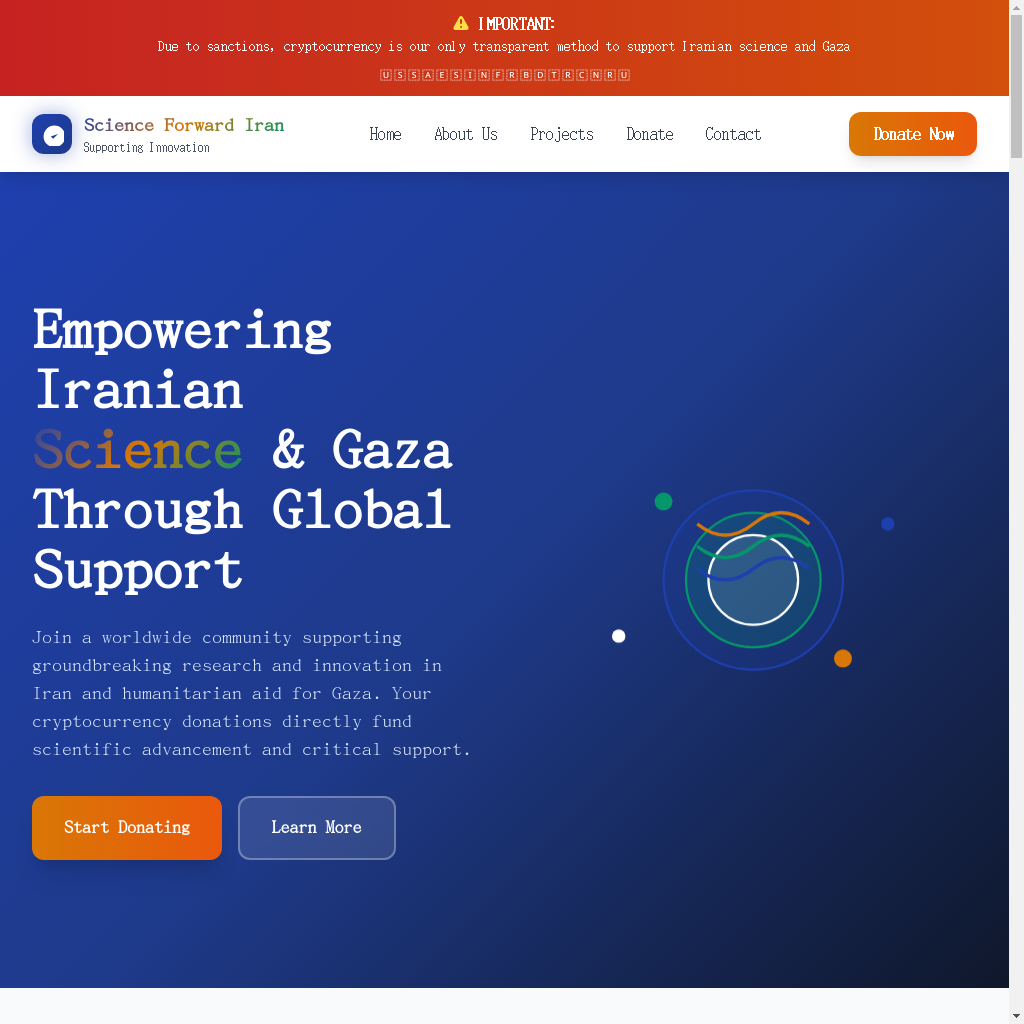

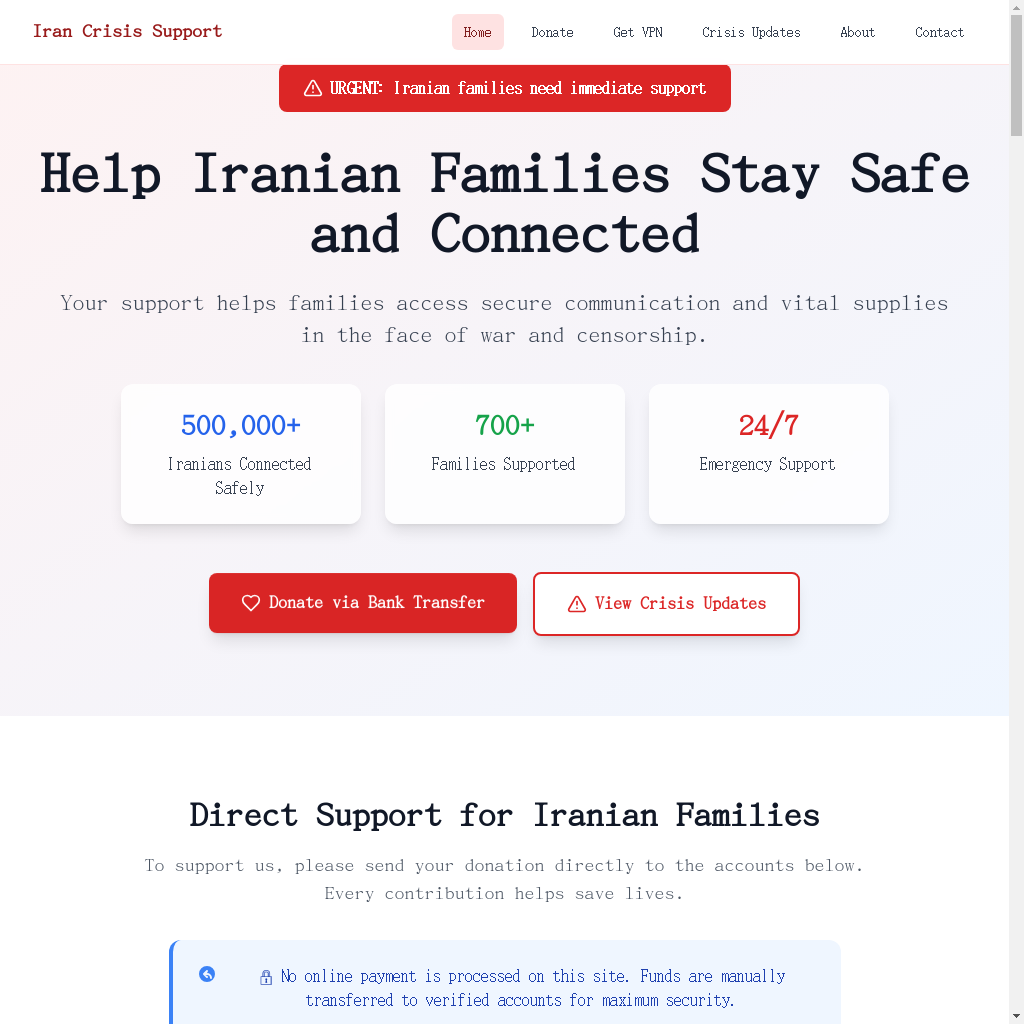

Los atacantes han registrado miles de nuevos dominios relacionados con conflictos. Estos se están utilizando con fines maliciosos, como la creación de tiendas falsas, la organización de estafas de donaciones y el alojamiento de portales de phishing. En las Figuras 1 a 3 se muestran capturas de pantalla de estos dominios.

Fraudes financieros y relacionados con las criptomonedas dirigidos a los Emiratos Árabes Unidos

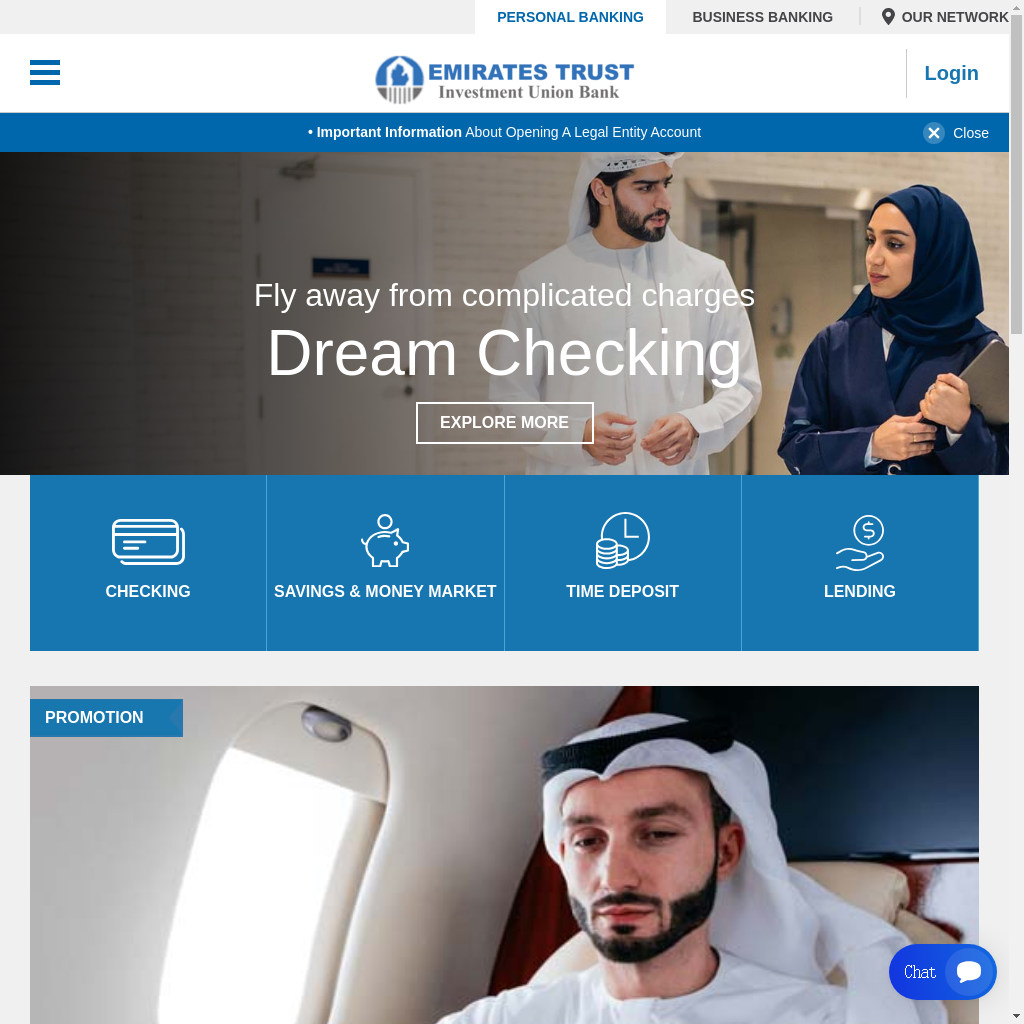

Palo Alto Networks ha identificado dos campañas maliciosas independientes dirigidas a personas de los Emiratos Árabes Unidos (EAU).

- Una de las campañas consiste en un fraude financiero que se aprovecha de marcas que incluyen la palabra Emirates en su nombre.

- La segunda consiste en estafas relacionadas con criptomonedas e inversiones que utilizan dominios con la palabra Dubai, y que aprovechan señuelos relacionados con inmuebles de alto valor y estilos de vida de lujo.

En las Figuras 3 y 4 se muestran ejemplos de dominios fraudulentos relacionados con la gestión de activos y la banca.

Suplantación de identidad dirigida a empresas regionales

Hemos observado dos campañas dirigidas al portal corporativo de una marca regional de telecomunicaciones mediante suplantación de identidad, en las que se utiliza un prefijo de código de marcación falso para imitar el portal corporativo de la empresa. También hemos identificado una campaña de fraude en la facturación que se hace pasar por la misma empresa. Estos atacantes han registrado el mismo concepto de dominio en múltiples dominios de nivel superior, alternando entre ellos a medida que se bloquea cada uno.

Estamos rastreando una oleada de ataques dirigidos contra organizaciones líderes en Arabia Saudí. Los atacantes están implementando una estrategia doble:

- Phishing de credenciales corporativas altamente personalizado que imita las principales marcas de planificación de recursos empresariales (ERP) para engañar a los empleados.

- Fraude financiero generalizado

Estas estafas más amplias están diseñadas para atrapar tanto a empleados como a consumidores utilizando lo siguiente:

- Portales maliciosos de facturación de servicios públicos.

- Estafas de inversión con marcas corporativas.

- Sitios bancarios con errores ortográficos que aprovechan el encadenamiento de subdominios de Outlook para engañar a las víctimas (la figura 5 muestra un ejemplo de este tipo de esquema).

Robo oportunista de datos de tarjetas de crédito

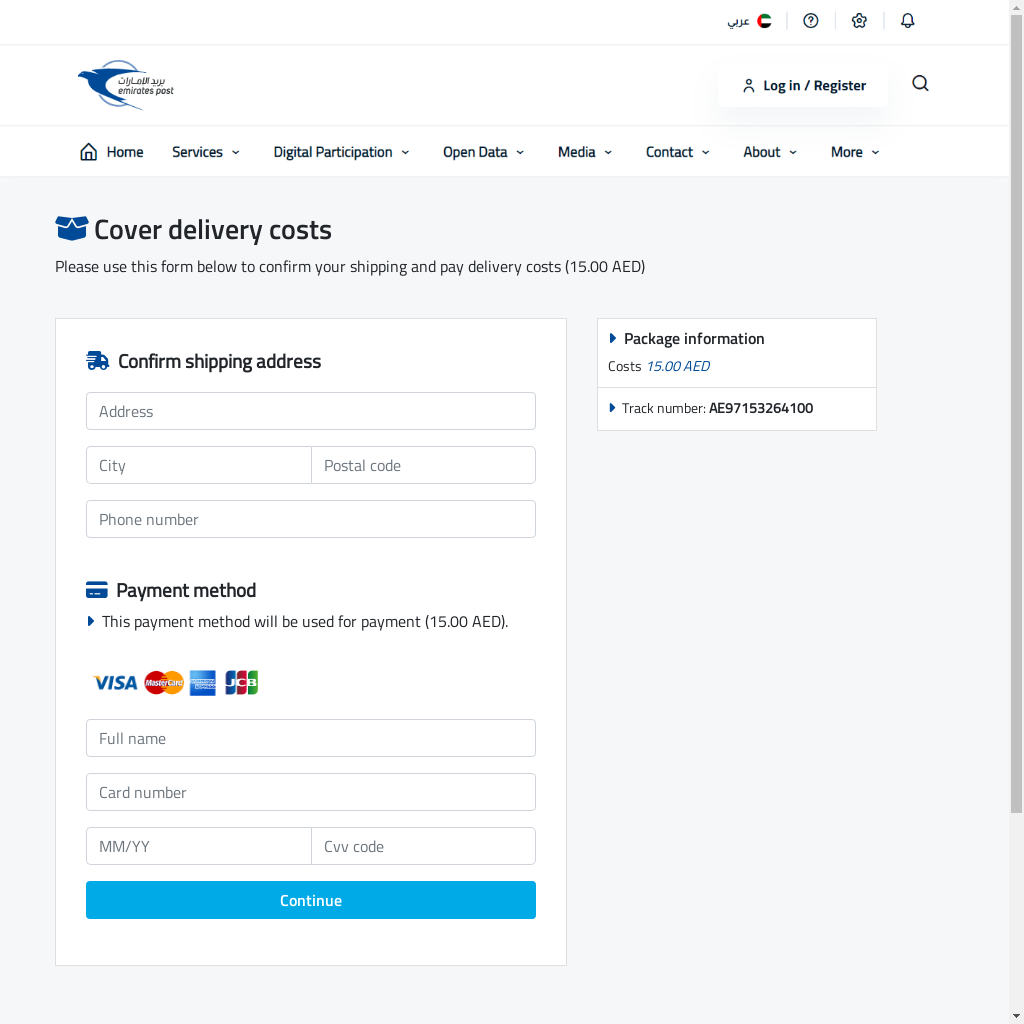

Los atacantes atraen a los usuarios a páginas de pago fraudulentas que imitan a servicios legítimos de entrega de paquetes con el fin de robar los datos de las tarjetas de crédito. Estos sitios maliciosos se caracterizan por utilizar dominios de reciente registro y dominios de alojamiento genéricos, que a menudo incluyen Emirates Post en el subdominio.

Un detalle técnico clave es que los atacantes utilizan la ruta cdn-cgi/phish-bypass en determinados dominios, como traz[.]top. Esta ruta indica una táctica específica diseñada para explotar y eludir los retos de seguridad. En la Figura 6, se muestra un ejemplo.

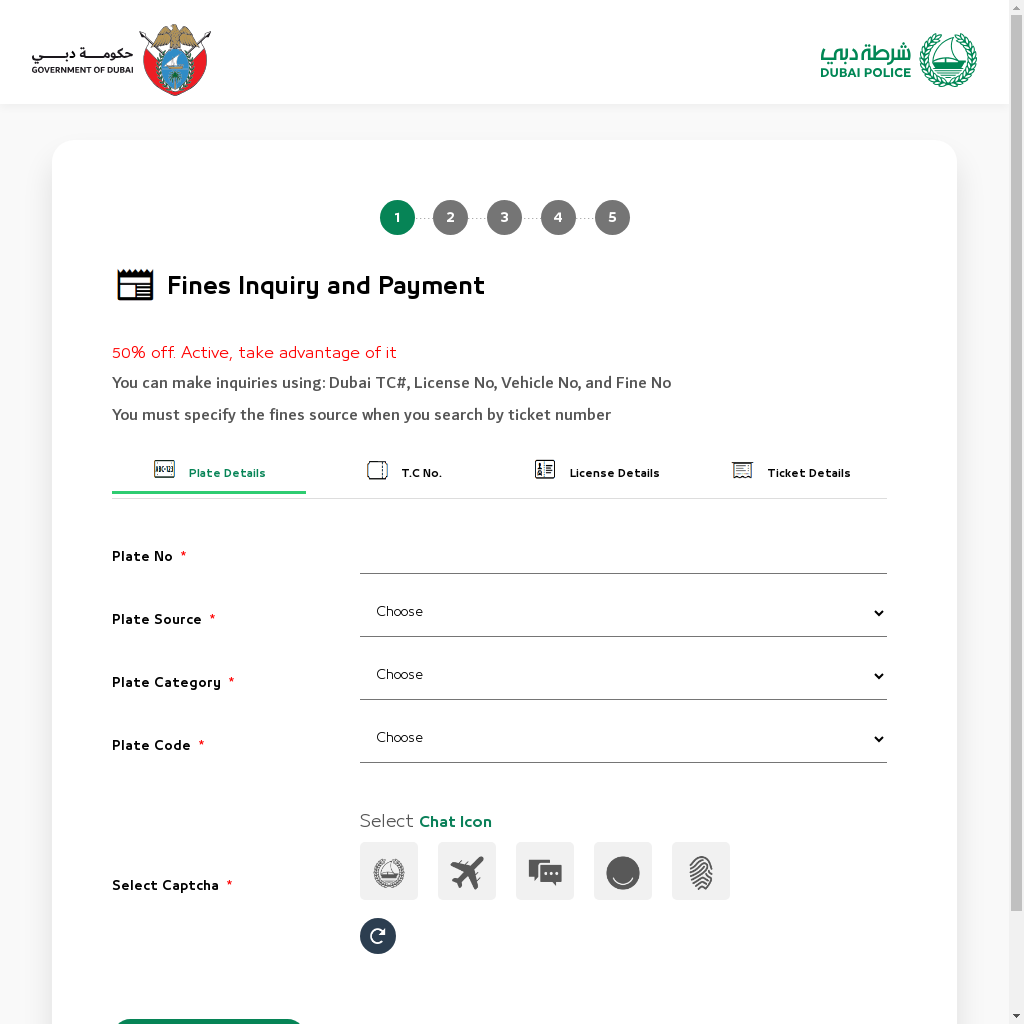

Suplantación de identidad de las autoridades gubernamentales de Dubái

En otra campaña con fines económicos, los atacantes se hicieron pasar por entidades gubernamentales legítimas para robar datos de tarjetas de crédito. Concretamente, descubrimos la ruta payment-system/card-process?amount=125 en un dominio diseñado para imitar el proceso de pago de una multa, tal y como se muestra en la Figura 7.

Suplantación de identidad de bancos iraníes

Los atacantes se hacen pasar por bancos iraníes para engañar a las víctimas y que estas faciliten sus credenciales bancarias. Hemos identificado tres dominios que suplantan la identidad de entidades bancarias iraníes. Uno de ellos utiliza un dominio de nivel superior (TLD) poco habitual relacionado con el juego, lo que sugiere que ha tenido dificultades para registrar un TLD con código de país (ccTLD) tradicional. Otro dominio muestra directamente un formulario de pago a través de la ruta /payment-form/.

Ataques dirigidos a Irán

Hemos identificado una campaña que utiliza indebidamente el nombre del mayor operador de telefonía móvil de Irán como dominio registrable y, a continuación, incorpora una cadena de URL de Microsoft muy convincente en las etiquetas de los subdominios para suplantar una página de recuperación de cuentas de Microsoft.

Dos de los dominios identificados utilizan una técnica que integra marcas reconocidas y de confianza a nivel mundial como subdominios dentro de un dominio registrable malicioso con una marca de Oriente Medio. Esto aprovecha el patrón de lectura de izquierda a derecha de los usuarios, presentando primero el nombre de la marca legítima. Este método es eficaz, puesto que no requiere typosquatting, ya que se utiliza exactamente el nombre real de la marca.

Infraestructura de StealC Infostealer

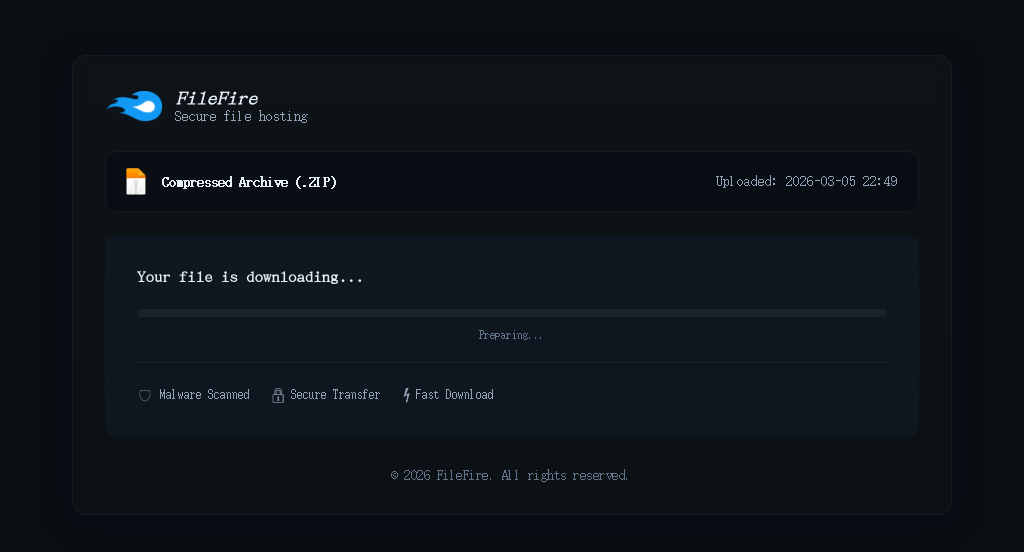

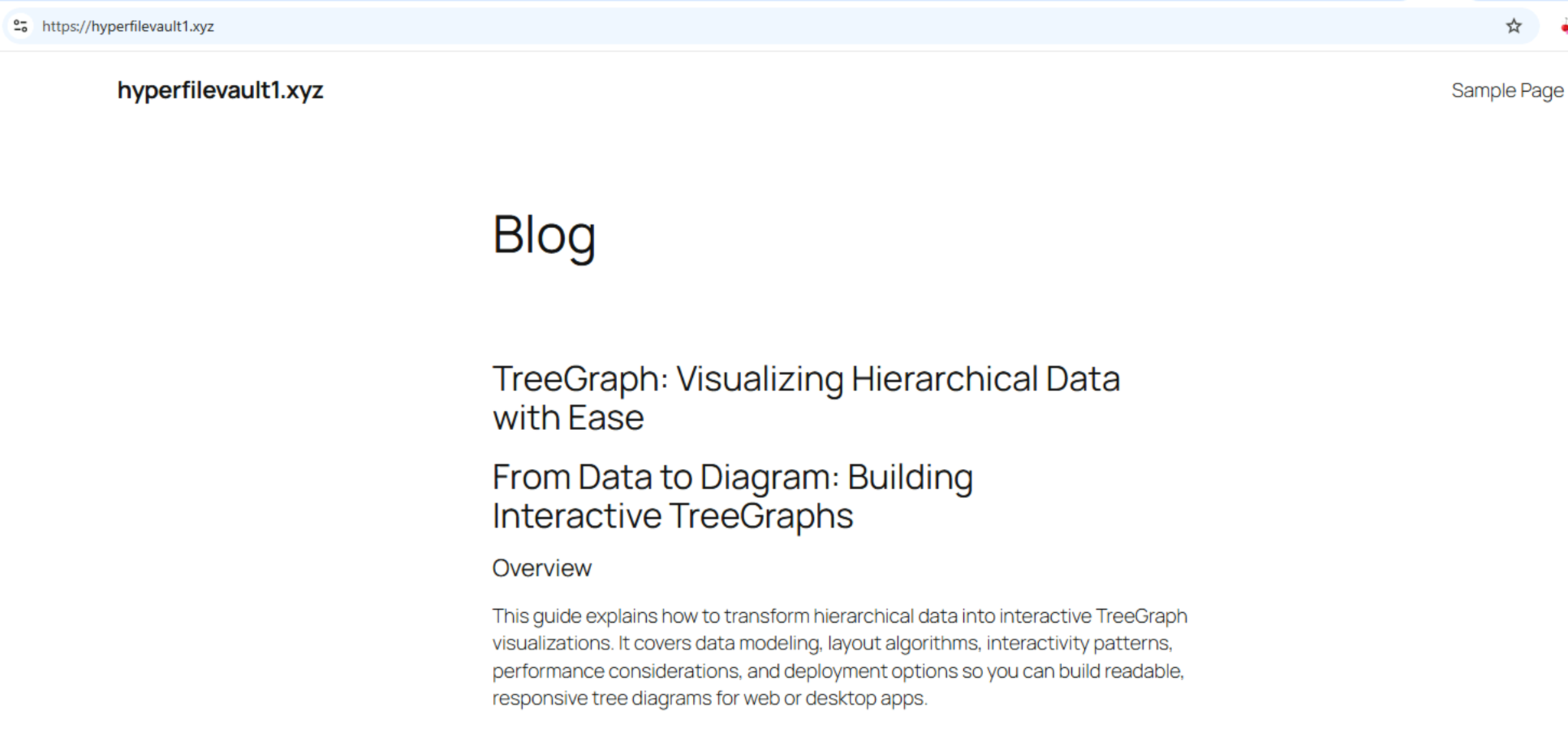

Nuestro análisis de la infraestructura de StealC reveló una infraestructura adicional y sugiere que los atacantes usan un patrón de numeración incremental en dominios de primer nivel idénticos. Probablemente se trate de una táctica de evasión, en la que los atacantes registran un nuevo dominio con un número incrementado cada vez que se bloquea el anterior.

El flujo del ataque implica un JavaScript malicioso que redirige a las víctimas a una página de alojamiento de archivos,la cual, a su vez, entrega la carga útil de StealC dentro de un archivo ZIP protegido con contraseña. A continuación, en las Figuras 8 y 9, se muestran ejemplos adicionales de estas páginas de alojamiento de archivos.

Actividad maliciosa previa desde febrero de 2026

Unit 42 ha identificado una campaña activa de phishing que utiliza una réplica maliciosa de la aplicación RedAlert del Comando del Frente Interno de Israel. Esta campaña utiliza un paquete de Android (APK) de apariencia legítima para distribuir malware destinado a la vigilancia móvil y a la sustracción de datos (Figura 10).

También hemos observado un aumento de la actividad hacktivista, con unas estimaciones de 60 grupos activos, incluidos grupos prorrusos a fecha de 2 de marzo de 2026. Múltiples personas y colectivos alineados con el Estado iraní han reivindicado la autoría de una serie de operaciones disruptivas, varias de las cuales están asociadas a la recientemente creada Sala de Operaciones Electrónicas, constituida el 28 de febrero de 2026. Entre las entidades clave observadas se incluyen:

- Handala Hack, una figura hacktivista vinculada al Ministerio de Inteligencia y Seguridad de Irán (MOIS), es la figura iraní más destacada. Esta figura combina la exfiltración de datos con operaciones cibernéticas contra el sistema político y de defensa israelí.

- Reivindicó la responsabilidad de comprometer una empresa israelí de exploración energética.

- Asumió la responsabilidad de haber comprometido los sistemas de combustible de Jordania.

- Afirmó tener como objetivo la sanidad civil israelí para generar presión interna pocos días antes de que estallara la guerra cinética.

- APT Iran, un colectivo hacktivista proiraní que ha ganado notoriedad por sus operaciones de hackeo y filtración.

- La Resistencia Cibernética Islámica, un colectivo paraguas proiraní que coordina múltiples equipos de hacktivistas, incluidos grupos como RipperSec y Cyb3rDrag0nzz, para lanzar ataques DDoS sincronizados, operaciones de borrado de datos y desfiguraciones de sitios web contra infraestructuras israelíes y occidentales.

- Se atribuyó la responsabilidad de haber comprometido un sistema de defensa y detección de drones.

- Se atribuyó la responsabilidad de haber comprometido la infraestructura de pagos israelí.

- Dark Storm Team (también conocido como DarkStorm o MRHELL112) es un colectivo pro-palestino y pro-iraní especializado en ataques DDoS y ransomware a gran escala.

- Afirmó haber atacado varios sitios web israelíes, incluido un banco israelí, con ataques DDoS.

- El equipo FAD (al que a menudo se hace referencia en los informes como Fatimiyoun Cyber Team o Fatimion) está compuesto por actores pro-régimen que se centran en el malware de borrado y la destrucción permanente de datos.

- Asumió la responsabilidad a través de su foro público de Telegram por obtener acceso no autorizado a múltiples sistemas SCADA/PLC en Israel y otros países.

- Asumió la responsabilidad a través de su canal público de Telegram por haber obtenido acceso no autorizado a sistemas de control asociados a más de 24 dispositivos privados pertenecientes a una empresa de servicios de seguridad israelí.

- Llevó a cabo un ataque contra un medio de comunicación turco

- Evil Markhors es un grupo proiraní que suele especializarse en el robo de credenciales y en la identificación de sistemas críticos sin parches.

- Asumió la responsabilidad a través de su canal público de Telegram de haber atacado el sitio web de un banco israelí.

- Sylhet Gang (a menudo citado como Sylhet Gang-SG) actúa como amplificador de mensajes y motor de reclutamiento para el frente hacktivista proiraní y participa en ataques DDoS.

- Asumió la responsabilidad a través de su canal público de Telegram de haber atacado los sistemas HCM y de gestión interna del Ministerio del Interior de Arabia Saudí.

- El Equipo 313 (Resistencia Cibernética Islámica en Irak) es una célula hacktivista proiraní en activo.

- Se ha atribuido la responsabilidad de los ataques contra el sitio web de las Fuerzas Armadas de Kuwait

- Se ha atribuido la responsabilidad de los ataques contra el sitio web del Ministerio de Defensa de Kuwait

- Se ha atribuido la responsabilidad de los ataques contra el sitio web del Gobierno de Kuwait

- DieNet es un grupo hacktivista proiraní que lleva a cabo ataques DDoS contra diversas organizaciones en todo Oriente Medio.

- Reclamó la autoría de un ataque contra un aeropuerto en Baréin

- Reclamó la autoría del ataque al aeropuerto de Sharjah en Arabia Saudí.

- Reclamó la autoría del ataque al sitio web del Banco de Riad.

- Reclamó la autoría, a través de su canal público de Telegram, del ataque al Banco de Jordania.

- Reclamó la autoría, a través de su canal público de Telegram, del ataque a un aeropuerto en los Emiratos Árabes Unidos.

Según se ha informado, el grupo Handala Hack también amenazó de muerte directamente por correo electrónico (como se muestra en la Figura 11) a un influencer iraní-estadounidense y a otro iraní-canadiense, alegando que había filtrado sus direcciones particulares a agentes sobre el terreno en sus respectivos lugares de residencia.

Este tipo de acciones supone una escalada de las actividades cibernéticas amenazantes dirigidas contra quienes se consideran críticos de Irán.

Otras actividades de grupos de amenazas

Según se informa, los ciberdelincuentes están aprovechando el conflicto para atacar a personas en los Emiratos Árabes Unidos mediante una estafa de vishing basada en ingeniería social con el fin de robar credenciales. Los actores de amenazas llaman a las posibles víctimas haciéndose pasar por el Ministerio del Interior, alegando que están confirmando la recepción de una alerta nacional y solicitando el número de identificación de los Emiratos (EID) de la víctima para su verificación.

El grupo de ransomware como servicio (RaaS) Tarnished Scorpius (también conocido como INC Ransomware) ha incluido en su sitio web de filtraciones a una empresa israelí de maquinaria industrial y ha sustituido el logotipo de la empresa por una esvástica.

Actividad de hacktivistas prorrusos

Cardinal, un grupo de hacktivistas prorrusos, afirmó haber atacado los sistemas de las Fuerzas de Defensa de Israel (FDI) a través de su canal público de Telegram. Se considera que el grupo está vinculado al Estado, pero es probable que opere de forma independiente y sin financiación estatal directa. El grupo afirma haberse infiltrado en las redes de las FDI haciendo referencia a un documento supuestamente confidencial relacionado con Magen Tsafoni (Escudo del Norte). El documento publicado incluye detalles de movimientos operativos, autorizaciones de mando e información de contacto.

El grupo hacktivista prorruso NoName057(16) ha reivindicado múltiples objetivos israelíes, incluidas operaciones de desestabilización contra una serie de entidades municipales, políticas, de telecomunicaciones y relacionadas con la defensa de Israel.

El colectivo hacktivista prorruso Russian Legion afirmó tener acceso al sistema de defensa antimisiles Cúpula de Hierro de Israel. En su publicación, afirmaron estar controlando radares, interceptando objetivos y realizando un seguimiento en tiempo real, con informes de parálisis del sistema y pérdida del control de interceptación. El grupo también reivindicó una nueva operación cibernética que, según afirma, comprometió servidores cerrados de las FDI.

Ataques patrocinados por el Estado

Unit 42 rastrea a diversos agentes iraníes patrocinados por el Estado que llevan el nombre de la constelación Serpens. Estos grupos podrían aumentar o intensificar su actividad en las próximas semanas.

Las capacidades cibernéticas iraníes patrocinadas por el Estado, a menudo, se utilizan para proyectar y amplificar mensajes políticos (con frecuencia, mediante tácticas destructivas y psicológicas). Es probable que se centren en objetivos regionales (por ejemplo, Israel), así como en lo que consideran objetivos de alto valor (por ejemplo, políticos, principales responsables de la toma de decisiones y otras entidades directamente implicadas).

Las campañas patrocinadas por el Estado pueden dirigirse a las cadenas de suministro, la infraestructura crítica, los vendedores o los proveedores de las víctimas.

Conclusión

Dada la naturaleza tan cambiante de esta situación, lo más eficaz es una defensa en varias capas, ya que ninguna herramienta por sí sola puede ofrecer una protección total. Recomendamos centrarse en la higiene de seguridad básica, un enfoque comprobado que proporciona una protección resistente contra una amplia gama de tácticas.

También recomendamos tomar las siguientes precauciones para ayudar a mitigar el impacto de posibles ataques. Estas recomendaciones concuerdan con las orientaciones proporcionadas anteriormente.

Recomendaciones tácticas

- Garantizar que al menos una copia de los datos críticos se almacene fuera de línea (en un entorno aislado) para mitigar los riesgos derivados del cifrado o la eliminación de las copias de seguridad almacenadas en la red.

- Implementar una verificación estricta “fuera de banda” para las solicitudes entrantes a través de soportes físicos, comprobándolas a través de un canal corporativo independiente y de confianza.

- Aumentar la respuesta a cualquier señal de amenaza en la medida de lo posible, especialmente aquellas asociadas a activos accesibles desde Internet, como sitios web, puertas de enlace de redes privadas virtuales (VPN) y activos en la nube.

- Garantizar que la infraestructura accesible desde Internet esté actualizada con parches de seguridad y otras prácticas recomendadas de refuerzo.

- Capacitar a los empleados en tácticas de phishing e ingeniería social y vigilar continuamente las actividades sospechosas.

- Considerar la posibilidad de bloquear las direcciones IP de regiones específicas de alto riesgo en las que no se desarrollen actividades comerciales legítimas.

- Preparar un plan de comunicación sólido para diferenciar entre el acceso no autorizado y el compromiso del sistema, ya que los grupos hacktivistas suelen exagerar su alcance. Determinar el alcance y verificar rápidamente el posible compromiso puede evitar el pánico entre la población.

- Seguir atento a las actualizaciones de organismos cibernéticos de confianza, como el Centro Nacional de Ciberseguridad del Reino Unido y la página de avisos y resúmenes sobre amenazas de Irán de la Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) de EE. UU.

Recomendaciones estratégicas

- Iniciar o actualizar los planes de continuidad de la actividad para el personal o los activos que los ataques digitales o físicos puedan perturbar.

- Prepararse para validar y responder a declaraciones de vulneraciones o filtraciones de datos.

- Los actores de amenazas podrían utilizar las declaraciones (aunque sean falsas) para avergonzar o acosar a las víctimas, o para difundir discursos políticos.

Como es probable que la actividad siga intensificándose mientras duren estos acontecimientos, es importante mantenerse alerta ante posibles ataques. Los hacktivistas y los actores de amenazas apoyados por el Estado han sido oportunistas, lo que ha llevado a que fuentes potencialmente inesperadas se hayan convertido en objetivos.

Actualizaremos este resumen de amenazas a medida que dispongamos de más información pertinente.

Cómo pueden ayudar Palo Alto Networks y Unit 42

Los clientes de Palo Alto Networks pueden aprovechar varias protecciones y actualizaciones de productos para identificar y defenderse de amenazas relacionadas con aspectos de estos acontecimientos.

Si cree que podría haber resultado vulnerado o tiene un problema urgente, póngase en contacto con el equipo de respuesta ante incidentes de Unit 42 o llame al:

- Norteamérica: llamada gratuita: +1 (866) 486-4842 (866.4.UNIT42)

- Reino Unido: +44.20.3743.3660

- Europa y Oriente Medio: +31.20.299.3130

- Asia: +65.6983.8730

- Japón: +81.50.1790.0200

- Australia: +61.2.4062.7950

- India: 000 800 050 45107

- Corea del Sur: +82.080.467.8774

Firewall de nueva generación y Prisma Access con Advanced Threat Prevention

La prevención de amenazas avanzada cuenta con una detección integrada basada en aprendizaje automático que puede detectar exploits en tiempo real.

Servicios de seguridad entregados en la nube para el firewall de nueva generación

Advanced URL Filtering y Advanced DNS Security identifican las URL y los dominios conocidos asociados con esta actividad como maliciosos.

Cortex

Cortex XDR, XSIAM y Cortex Cloud están diseñados para evitar la ejecución de malware malicioso conocido. También están diseñados para impedir la ejecución de malware desconocido y otras actividades maliciosas mediante la protección frente a amenazas de comportamiento y el aprendizaje automático basado en el módulo de análisis local.

Cortex Xpanse

Cortex Xpanse es capaz de identificar dispositivos de Rockwell Automation o Allen-Bradley expuestos en la red pública de Internet y comunicar estos hallazgos a los responsables de la seguridad. Los clientes pueden activar las alertas sobre este riesgo asegurándose de que la regla de superficie de ataque correspondiente esté habilitada. Los hallazgos identificados pueden consultarse en el Centro de respuesta a amenazas o en la vista de incidentes de Expander. Estos resultados también están disponibles para los clientes de Cortex XSIAM que hayan adquirido el módulo ASM.

Device Security

Device Security puede detectar y alertar cuando se observan actividades anómalas de descarga de programas o cambios de modo desde una estación de trabajo a un controlador lógico programable (PLC) mediante el protocolo CIP-IP. Puede ayudar a identificar y alertar sobre PLC de Rockwell/Allen-Bradley expuestos a Internet. La seguridad de los dispositivos también puede ayudar a identificar instancias del software FactoryTalk instaladas en estaciones de trabajo.

La seguridad de los dispositivos supervisa continuamente las redes industriales para proporcionar visibilidad de todos los comportamientos de los activos. La solución puede ayudar a identificar activos mediante cualquier FactoryTalk App-ID.

Además, las alertas y los riesgos se pueden utilizar para activar la coordinación a través de soluciones SOAR/SIEM con el fin de llevar a cabo acciones de cuarentena o aislamiento mediante NGFW y controles de acceso a la red (NAC) integrados.

Recursos adicionales

- Evolución de las amenazas cibernéticas iraníes: de los programas de borrado del MBR a la instrumentalización de la identidad: Unit 42, Palo Alto Networks

- Perspectivas: mayor riesgo de ataques de tipo wiper: Unit 42, Palo Alto Networks

- Evaluación de amenazas de Boggy Serpens: Unit 42, Palo Alto Networks

Indicadores de vulneración

- hxxps[:]www[.]shirideitch[.]com/wp-content/uploads/2022/06/RedAlert[.]apk

- hxxps[:]//api[.]ra-backup[.]com/analytics/submit.php

- hxxps[:]//bit[.]ly/4tWJhQh

- media.megafilehost2[.]sbs

- cache3.filehost36[.]sbs

- alpha.filehost36[.]sbs

- srv2.filehost37[.]sbs

- arch2.megadatahost3[.]homes

- media.hyperfilevault2[.]mom

- hyperfilevault2[.]mom

- www.hyperfilevault2[.]mom

- arch2.maxdatahost1[.]cyou

- hyperfilevault1[.]xyz

- hyperfilevault3[.]mom

- hyperfilevault3[.]pics

- pnd.86c.mytemp[.]website

- d1g.ccd.mytemp[.]website

- s0u.210.mytemp[.]website

- 2pd.f22.mytemp[.]website

- eg3.db1.mytemp[.]website

- f43.c76.mytemp[.]website

- kzw.ce3.mytemp[.]website

- c45.94b.mytemp[.]website

- kmd.8cd.mytemp[.]website

- c1y.bf3.mytemp[.]website

- m1w.4a0.mytemp[.]website

- njb.551.mytemp[.]website

- 2b1.916.mytemp[.]website

- 92j.130.mytemp[.]website

- b1z.0f6.mytemp[.]website

- b0p.c0d.mytemp[.]website

- nxj.e57.mytemp[.]website

- pro.iranpanel[.]life

- www.iran2026[.]org

- iranpaye[.]com

- www.forever-iran[.]net

- irandonation[.]org

- irancross[.]shop

- aramcoamericainvest[.]com

- trumpvsirancoin[.]xyz

- iran[.]drproxy[.]pro

- iran2[.]drproxy[.]pro

- iran11[.]drproxy[.]pro

- iran14[.]drproxy[.]pro

- iran15[.]drproxy[.]pro

- iran16[.]drproxy[.]pro

- iran18[.]drproxy[.]pro

- iran19[.]drproxy[.]pro

- tehran[.]t2.drproxy[.]pro

- emiratesinvestunion[.]com

- buydubaipropertywithcrypto[.]com

- cryptocurrencies-offers[.]com

- the-dubai-lifestyleapp.cryptocurrencies-offers[.]com

- emiratescryptobank[.]com

- secretemirates[.]com

- emiratespost-pay[.]com

- ae-payapp[.]com

- www.emirates-post[.]ae-payapp[.]com

- traz[.]top

- emiratespost[.]traz[.]top/cdn-cgi/phish-bypass?atok=

- emirates-post[.]racunari-bl[.]com/en/card.php

- myemiratespost[.]click

- emirates-ae[.]pack-541202699[.]azmtrust[.]com

- portal[.]sapb-aramco[.]com

- cnmaestro[.]sapb-aramco[.]com

- saudi-bill-pay[.]com

- saudidigtalbank[.]com

- outlook[.]outlook[.]saudidigtalbank[.]com

- aramcoamericainvest[.]com

- dubaicustonms[.]top

- dubai-custboms[.]top

- dubai-custbims[.]top

- dubai-customs[.]top

- dubaicustoms[.]top

- dubaicuctoms[.]com

- dubaiicuctoms[.]com

- gov-tollbillba[.]life

- com-govauv[.]top

- dubaipolice[.]gov-tollbillba[.]life

- govauv[.]top

- portal[.]0111etisalat[.]com

- www[.]portal[.]0111etisalat[.]com

- superset[.]0111etisalat[.]com

- www[.]superset[.]0111etisalat[.]com

- yoshi[.]0111etisalat[.]com

- _dmarc[.]www[.]portal[.]0111etisalat[.]com

- etisalatquickpay[.]com

- etisalataccountquickpayae[.]top

- etisalataccount-quickpayae[.]click

- cover[.]www[.]microsoft[.]com[.]irancell[.]courses

- recovery[.]cover[.]www[.]microsoft.com[.]irancell[.]courses

- bankofamerica[.]com[.]oidscreen[.]gorequestlocale[.]emiratesbankgroup[.]info

- appleid[.]apple[.]com-update[.]required[.]kontol[.]emiratesbankgroup[.]info

- store[.]appleid-apple[.]com-confirmation[.]verif[.]emiratesbankgroup[.]info

- bankiran[.]bet

- irandargah[.]com

- iransupports[.]cyou

- iransupporttyst[.]cyou

- iransupasdports[.]cyou

- iransusdpportsdf[.]cyou

- firansupport[.]cyou

- kiransupport[.]cyou

- trdfiransupport[.]cyou

- airansupasdports[.]cyou

- biransupasdports[.]cyou

- kiransupportsdf[.]cyou

- fkiransusdpportsdf[.]cyou

- sffifdsfsransupasdports[.]cyou

- portal.0111etisalat[.]com

- superset[.]0111etisalat[.]com

- yoshi[.]0111etisalat[.]com

- _dmarc[.]www[.]portal[.]0111etisalat[.]com

- etisalatquickpay[.]com

- etisalataccountquickpayae[.]top

- etisalataccount-quickpayae[.]click

Apéndice: cronología de los ataques destructivos perpetrados por actores de amenazas iraníes

Unit 42 está detectando un aumento del riesgo de ataques de tipo wiper relacionados con el conflicto con Irán. Los actores iraníes tienen un historial que se remonta a 2012 de llevar a cabo ataques destructivos contra objetivos de alta prioridad, lo que pone de manifiesto un patrón de capacidad e intención. Además, cuentan con un historial de ataques disruptivos que se remonta hasta 2011. En la Tabla 1 se muestran las tres fases del uso de operaciones cibernéticas destructivas por parte de Irán.

| Tres fases del uso de operaciones cibernéticas destructivas por parte de Irán | ||

| 2012-2019 | 2020-2022 | 2022-presente |

| La primera etapa se caracterizó por operaciones de represalia contra el sector energético mundial. | Luego de la firma de los Acuerdos de Abraham para normalizar las relaciones entre Israel y varios países árabes, Irán centró su atención en los sectores privados de sus nuevos rivales regionales. | A partir de 2022, Irán comenzó a llevar a cabo operaciones cibernéticas destructivas contra determinados países. Algunos de los primeros ataques se dirigieron contra Albania, y estas operaciones cibernéticas destructivas han seguido evolucionando desde el 7 de octubre de 2023. Los ciberataques han tenido como objetivos a países de Oriente Medio, contratistas del sector de la defensa estadounidense y miembros de la diáspora iraní. |

| Víctimas destacadas | Víctimas destacadas | Víctimas destacadas |

|

|

|

Tabla 1. Tres fases del uso de operaciones cibernéticas destructivas por parte de Irán.

Actualizado el 23 de marzo de 2026 a las 3:30 p.m. PT: añadir la sección Recursos adicionales.

Actualizado el 26 de marzo de 2026 a las 2:00 p.m. (hora del Pacífico) para añadir información sobre los mensajes de phishing relacionados con el conflicto.

Actualizado el 30 de marzo de 2026 a las 3:15 p.m. PT: editar la lista de indicadores.

Actualizado el 17 de abril de 2026 para añadir observaciones adicionales relacionadas con Cyber Av3ngers. Se ha añadido una sección de Apéndice. Se ha añadido información sobre la protección de los productos para la seguridad de los dispositivos y Cortex Xpanse.

Obtener actualizaciones de Unit 42

Obtener actualizaciones de Unit 42