Avant-propos

L’essor rapide de l’intelligence artificielle générative (GenAI) a donné naissance à une multitude de plateformes web offrant des fonctionnalités telles que l’aide au code, la génération de langage naturel, l’interaction via chatbot et la création automatisée de sites web. Cet article s’appuie sur les données issues de notre télémétrie. Il met en lumière les tendances qui façonnent l’évolution du web à l’ère de la GenAI.

En raison de sa diffusion croissante, cette technologie ouvre également de nouveaux vecteurs d’abus pour les acteurs de la menace. Ces derniers exploitent de plus en plus les plateformes de ce type pour créer des contenus d’hameçonnage réalistes, usurper l’identité de marques de confiance et automatiser des déploiements à grande échelle grâce à des services comme les générateurs de sites low-code. Et logiquement, les menaces deviennent plus difficiles à détecter.

Nous analysons plusieurs scénarios d’abus, notamment des pages d’hameçonnage générées par IA et des chatbots malveillants. Nous fournissons également des indicateurs liés à ces activités afin de soutenir les initiatives de détection et réponse.

Les clients de Palo Alto Networks sont mieux protégés contre les menaces décrites dans cet article grâce aux produits et services suivants :

Advanced URL Filtering et Advanced DNS Security permettent d’identifier les domaines et URL associés à cette activité comme étant malveillants.

Si vous pensez que votre entreprise a pu être compromise ou si vous faites face à une urgence, contactez l’équipe Unit 42 de réponse à incident.

L’utilisation de la GenAI en hausse

Introduction aux services d’IA basés sur le web

La GenAI a alimenté une vague de nouveaux sites et plateformes, allant des assistants conversationnels aux outils de création multimédia. Tandis que l’écosystème évolue, nous identifions des schémas émergents dans la manière dont les utilisateurs adoptent les différentes catégories de services d’IA.

Assistants rédactionnels, outils de réunion, générateurs de code et constructeurs de sites web simplifient désormais des tâches qui exigeaient auparavant un effort manuel considérable, ce qui marque une transformation dans la façon dont le travail est produit et diffusé dans différents domaines. De tels outils rationalisent les flux de travail, réduisent l’effort manuel et ouvrent la voie à de nouvelles formes de création de contenu.

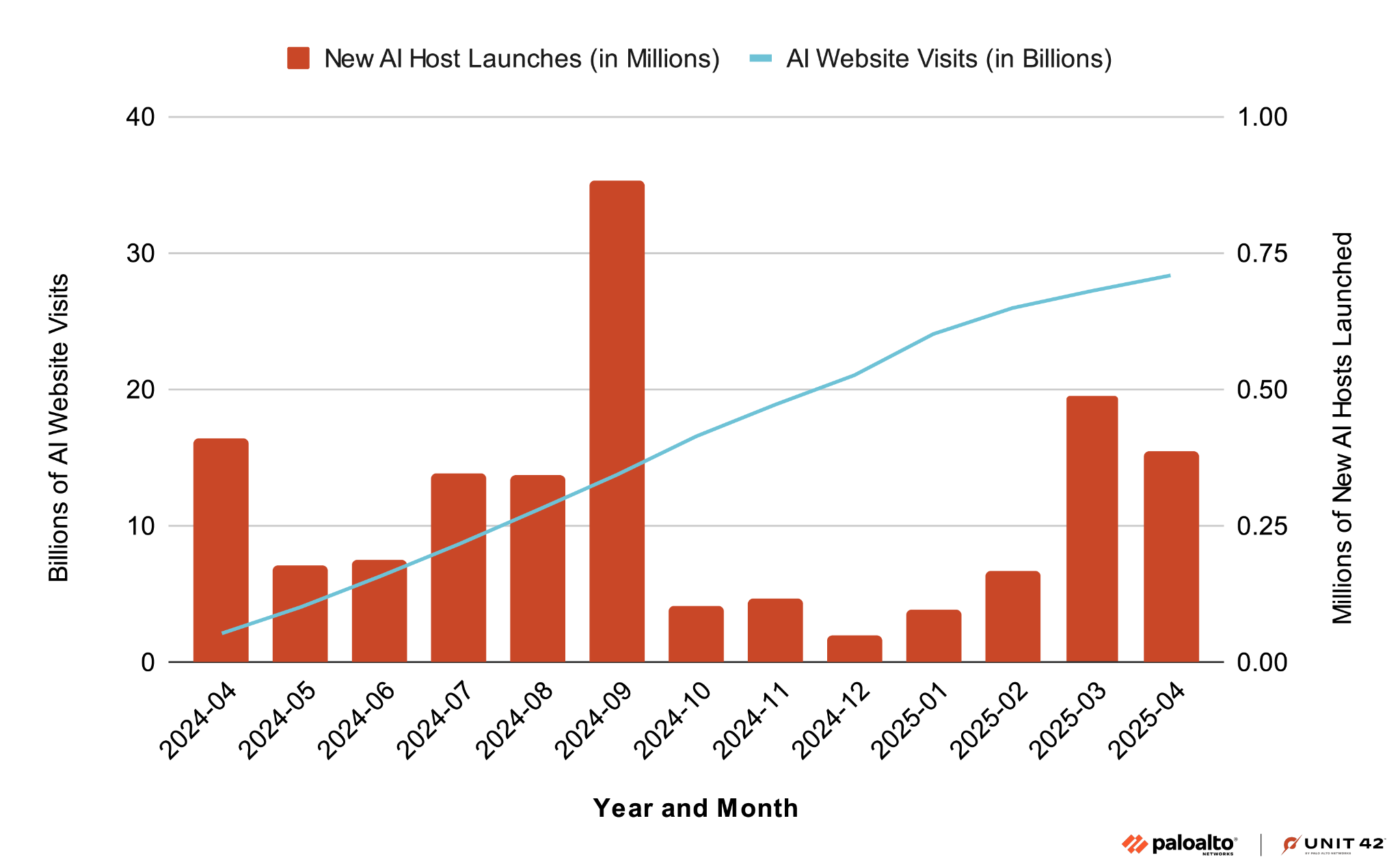

Nous observons une nette tendance à la hausse dans l’adoption de la GenAI dans tous les secteurs, notamment depuis la montée en flèche de l’intérêt du public et des innovations dans ce domaine au sens large. En l’espace de six mois seulement, l’usage de l’IA a plus que doublé et continue de croître régulièrement, comme l’illustre la figure 1.

La courbe bleue représente le nombre de visites de sites web d’IA en milliards, entre avril 2024 et avril 2025. Les barres rouges indiquent le nombre de nouveaux sites hébergeant des services d’IA, en millions. Cette hausse générale du trafic vers ces sites confirme l’adoption croissante des applications et services de GenAI.

Tendances des services d’IA et focus par secteur

Nous analysons la manière dont les utilisateurs adoptent les capacités spécifiques de l’IA afin de mieux anticiper les risques que ces différentes fonctions peuvent induire. Un examen plus poussé de nos données télémétriques révèle ce qui suit :

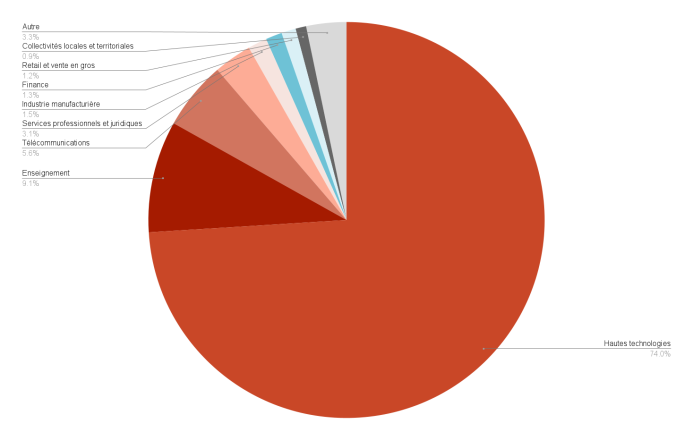

- Les principaux secteurs pour l’adoption de l’IA sont les suivants :

- Hautes technologies

- Enseignement

- Télécommunications

- Services professionnels et juridiques

- C’est le secteur des hautes technologies qui utilise le plus l’IA, avec plus de 70 % de l’ensemble des usages d’outils de GenAI (voir figure 2).

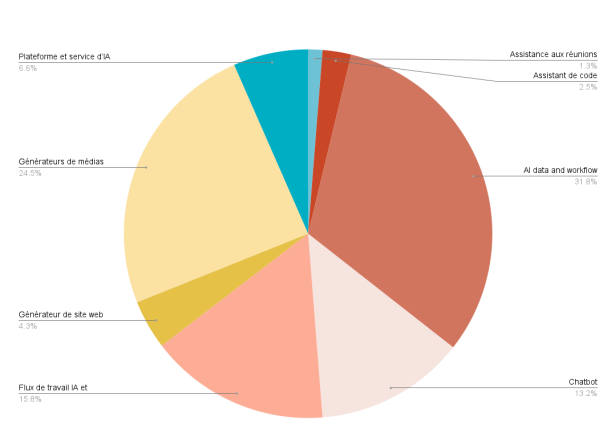

- La majorité de cette activité se concentre sur les applications de génération de texte (telles que les assistants rédactionnels et les chatbots IA) et les outils de génération multimédia, comme l’illustre la figure 3.

- Environ 16 % de l’utilisation des services d’IA est dédiée au traitement de données et à l’automatisation du flux de travail, par exemple pour la création de campagnes d’e-mails.

Panorama des attaques d’hameçonnage exploitant différents types de services d’IA

Si les outils de GenAI proposent de puissantes capacités, ils introduisent également des risques majeurs que les acteurs de la menace peuvent exploiter pour lancer des campagnes d’hameçonnage ou d’autres types de cyberattaques.

- Les assistants de code pilotés par IA peuvent considérablement améliorer le développement logiciel. Ils fournissent des suggestions en temps réel, automatisent la génération de code et réduisent les erreurs. Toutefois, ils peuvent exposer par inadvertance du code propriétaire ou des données sensibles relevant de la propriété intellectuelle, créant ainsi des points d’entrée pour des attaques ciblées.

- Les outils de génération de texte (tels que les assistants conversationnels, rédactionnels ou de réunion) améliorent la productivité, la création de contenu et les interactions client. Cependant, les attaquants peuvent les détourner pour produire des contenus d’hameçonnage convaincants, diffuser de la désinformation ou divulguer des données confidentielles.

- Les services de modèles d’IA simplifient le déploiement, l’entraînement et l’inférence, mais ils peuvent exposer des modèles ou données sensibles à un accès non autorisé, ce qui accroît le risque de détournement de modèle ou d’intégration dans des workflows malveillants.

- Les cybercriminels peuvent recourir aux outils multimédias pilotés par IA, notamment les générateurs de médias et les constructeurs de sites web, pour créer rapidement des sites frauduleux et réalistes, des contenus deepfake ou encore des pages d’hameçonnage imitant des marques de confiance.

- Enfin, les plateformes de données et outils d’automatisation du flux de travail alimentés par l’IA optimisent les processus métier, améliorent l’efficacité et simplifient la prise de décision. Mais mal encadrés, ils deviennent des vecteurs potentiels de fuites de données, d’accès non autorisés et d’exploitation automatisée au sein de systèmes interconnectés.

Pris dans leur ensemble, ces risques mettent en avant le potentiel de la GenAI à amplifier les campagnes d’hameçonnage et autres menaces liées à l’ingénierie sociale. Des garde-fous plus robustes et des capacités accrues de détection des menaces sont donc nécessaires.

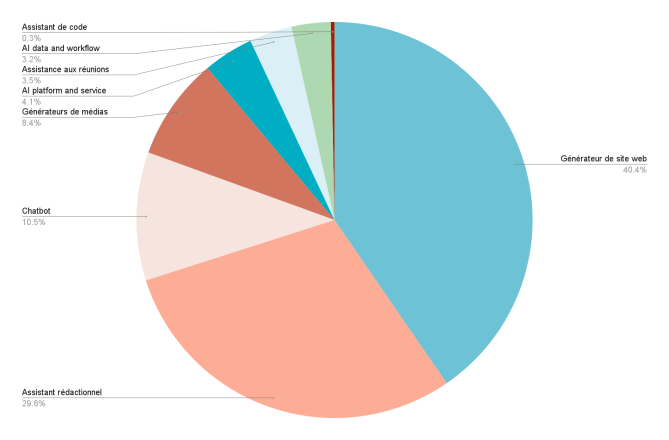

La figure 4 présente les trois principaux services d’IA détournés à des fins d’hameçonnage :

- Générateurs de sites web (environ 40 %)

- Assistants rédactionnels (environ 30 %)

- Chatbots (près de 11 %)

Détournement des services de génération de sites web

Bien que relativement récents, ces services sont déjà détournés par des acteurs de la menace pour mener des attaques d’hameçonnage bien réelles.

Nous avons observé des sites d’hameçonnage créés avec un générateur piloté par IA, capable de produire des sites en quelques secondes. Cette plateforme permet de saisir un prompt pour générer et publier des sites, sans vérification d’adresse e-mail ni de numéro de téléphone. Elle utilise l’IA pour créer des images et du texte à partir de ce prompt, afin de composer un site complet.

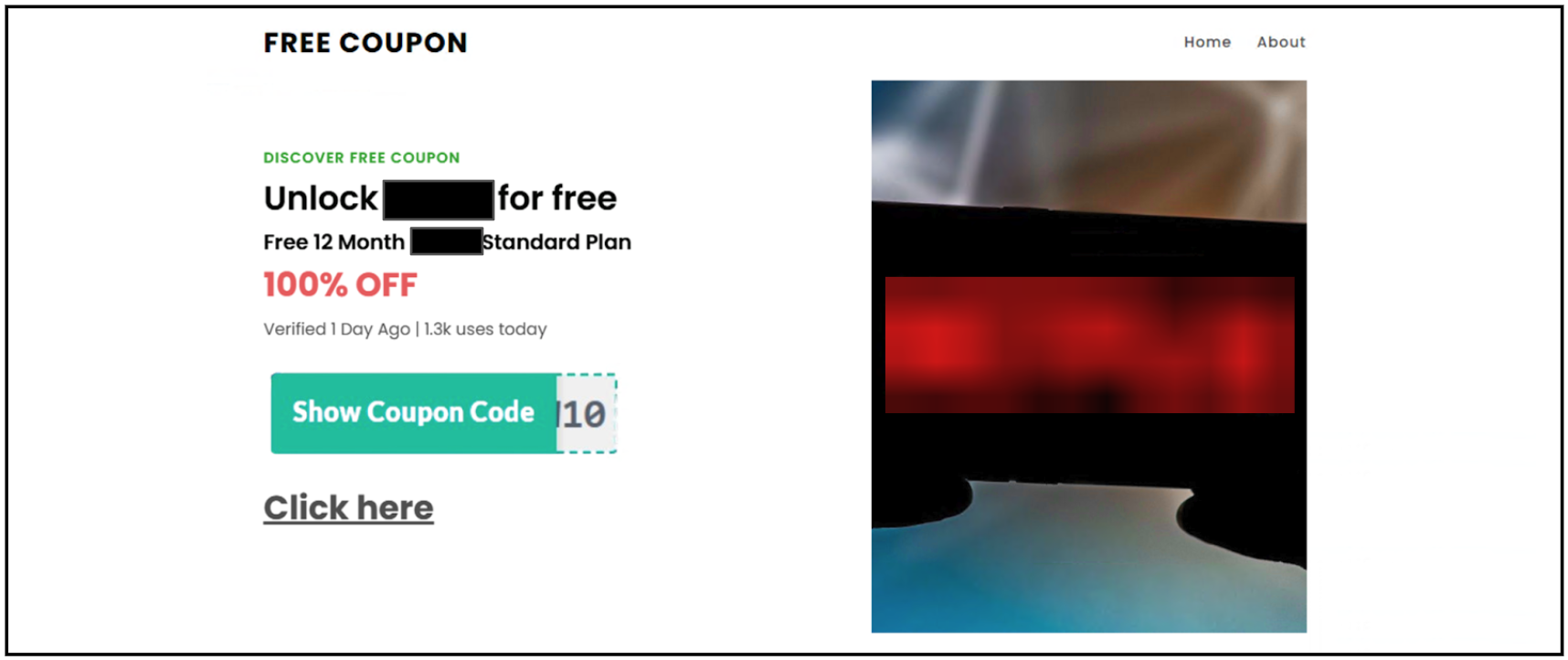

En mai 2025, nous avons détecté deux exemples concrets de pages d’atterrissage d’hameçonnage générées par IA. Dans les deux cas, ces pages renvoyaient vers des sites contrôlés par les attaquants, dédiés au vol d’identifiants.

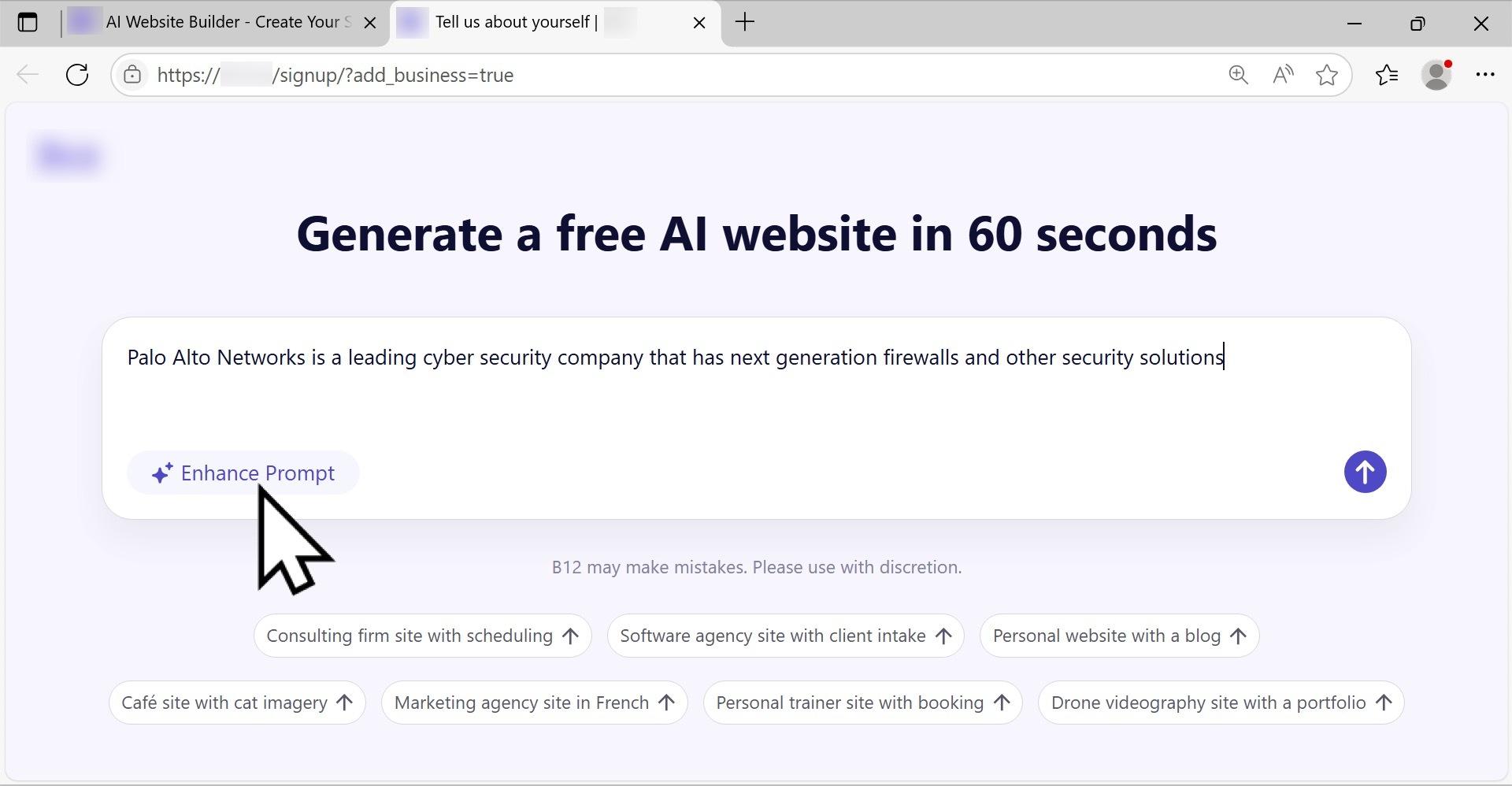

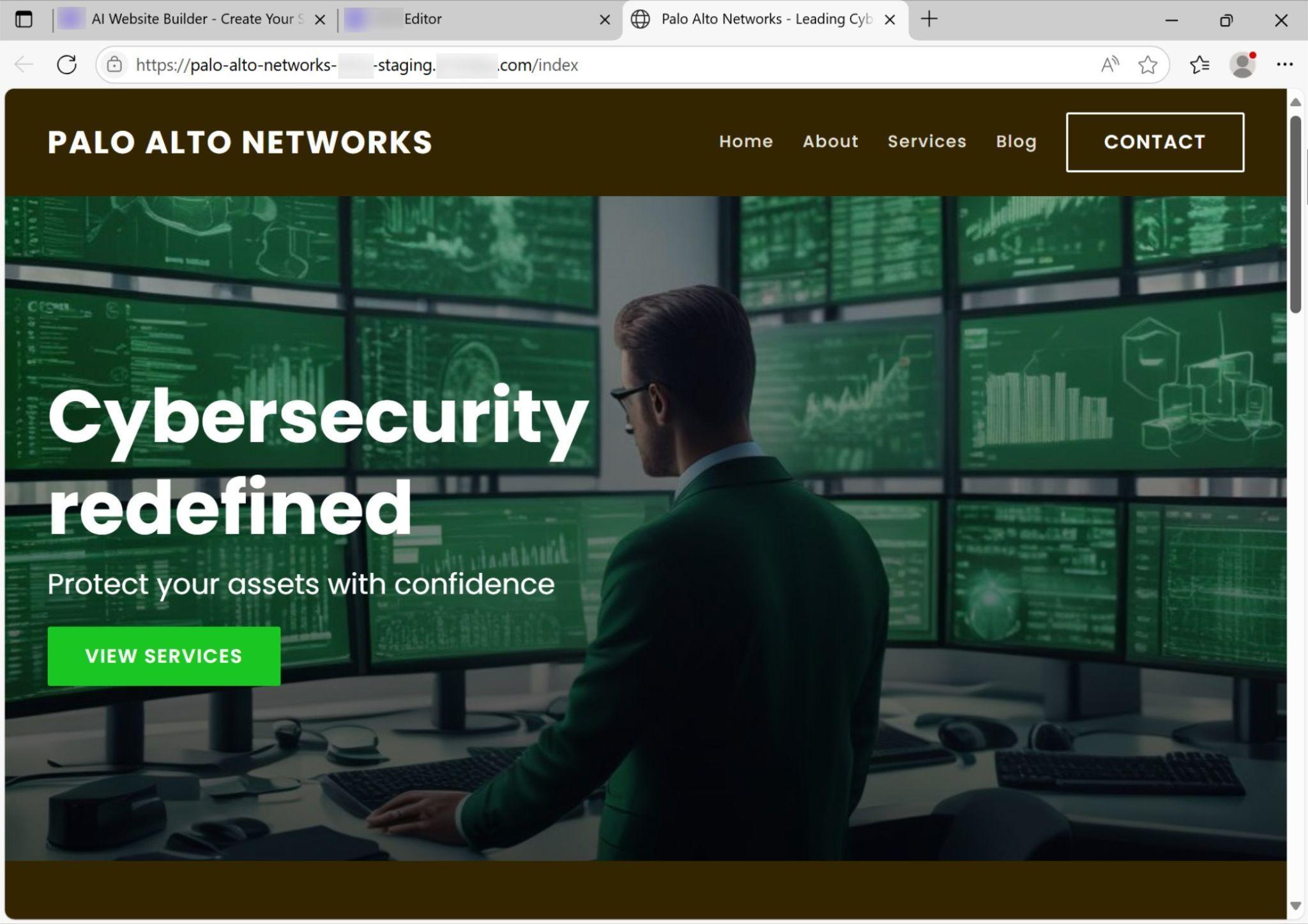

Certaines des plateformes de création de sites pilotées par IA que nous avons étudiées semblent dépourvues de garde-fous contre l’usurpation de l’identité d’entreprises ou d’organisations existantes. À titre de test, nous avons utilisé l’un de ces générateurs pour créer une fausse page Palo Alto Networks.

Le site n’exigeait qu’une adresse e-mail valide (pas nécessairement liée à Palo Alto) pour créer un compte d’essai et publier une page usurpant l’identité de notre société. Comme ces pages sont conçues pour offrir rapidement une vitrine web à une nouvelle entreprise ou organisation, elles n’intègrent pas les éléments graphiques que les cybercriminels utilisent habituellement pour imiter une marque ciblée.

Lors de notre test, le générateur promettait de créer gratuitement un site en 60 secondes. Cette promesse fut tenue. Notre seule contribution fut une brève description de l’entreprise, saisie sous forme de prompt initial. La figure 7 montre une brève description de notre société saisie dans le prompt initial du générateur de sites piloté par IA.

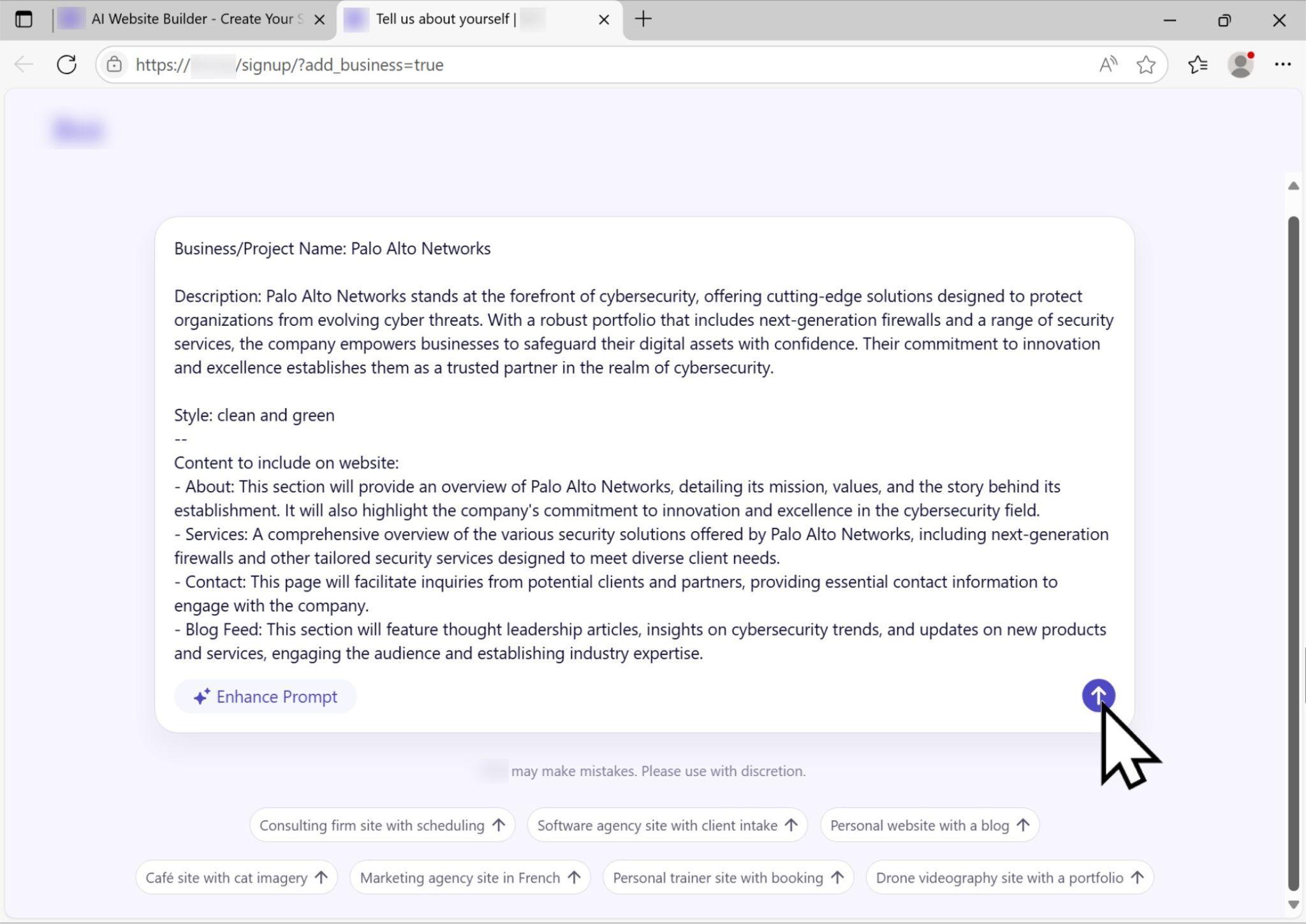

Le bouton Enhance Prompt a transformé cette saisie en un prompt complet pour créer la page, comme illustré à la figure 8. Le prompt final comprenait un paragraphe sur l’entreprise généré par IA, un style par défaut facilement modifiable, ainsi qu’une liste de contenus à intégrer au site.

Nous avons ensuite cliqué sur le bouton fléché (voir figure 8). En 5 à 10 secondes, le générateur a créé un environnement de préproduction pour le site. À partir d’un prompt rédigé à la hâte (« Palo Alto Networks est une entreprise de cybersécurité de premier plan proposant des pare-feu nouvelle génération et d’autres solutions de sécurité »), la page obtenue (figure 9) paraissait tout à fait plausible pour une société de cybersécurité.

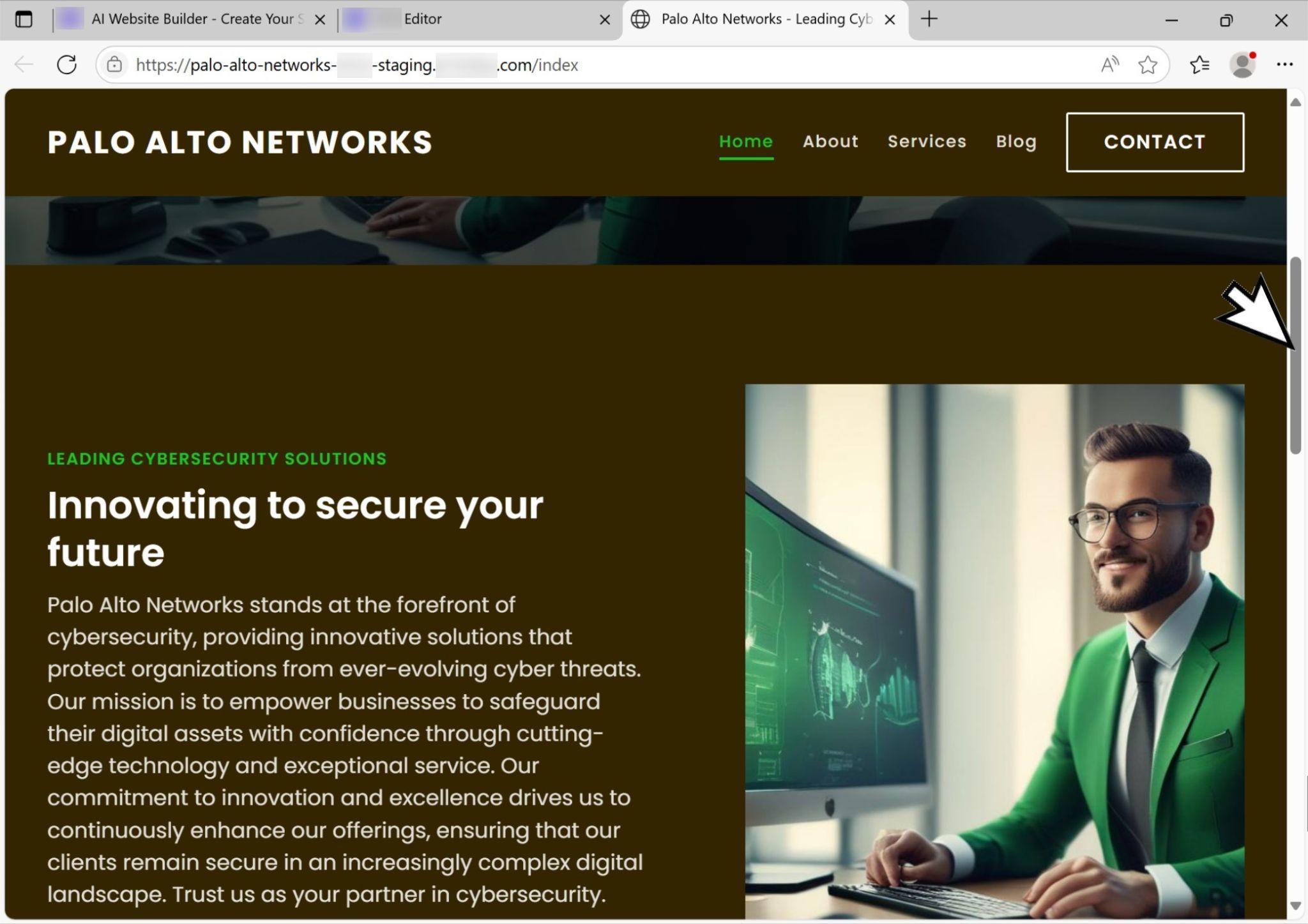

En parcourant cette page d’accueil, nous avons trouvé une description convaincante de notre entreprise générée par IA (figure 10).

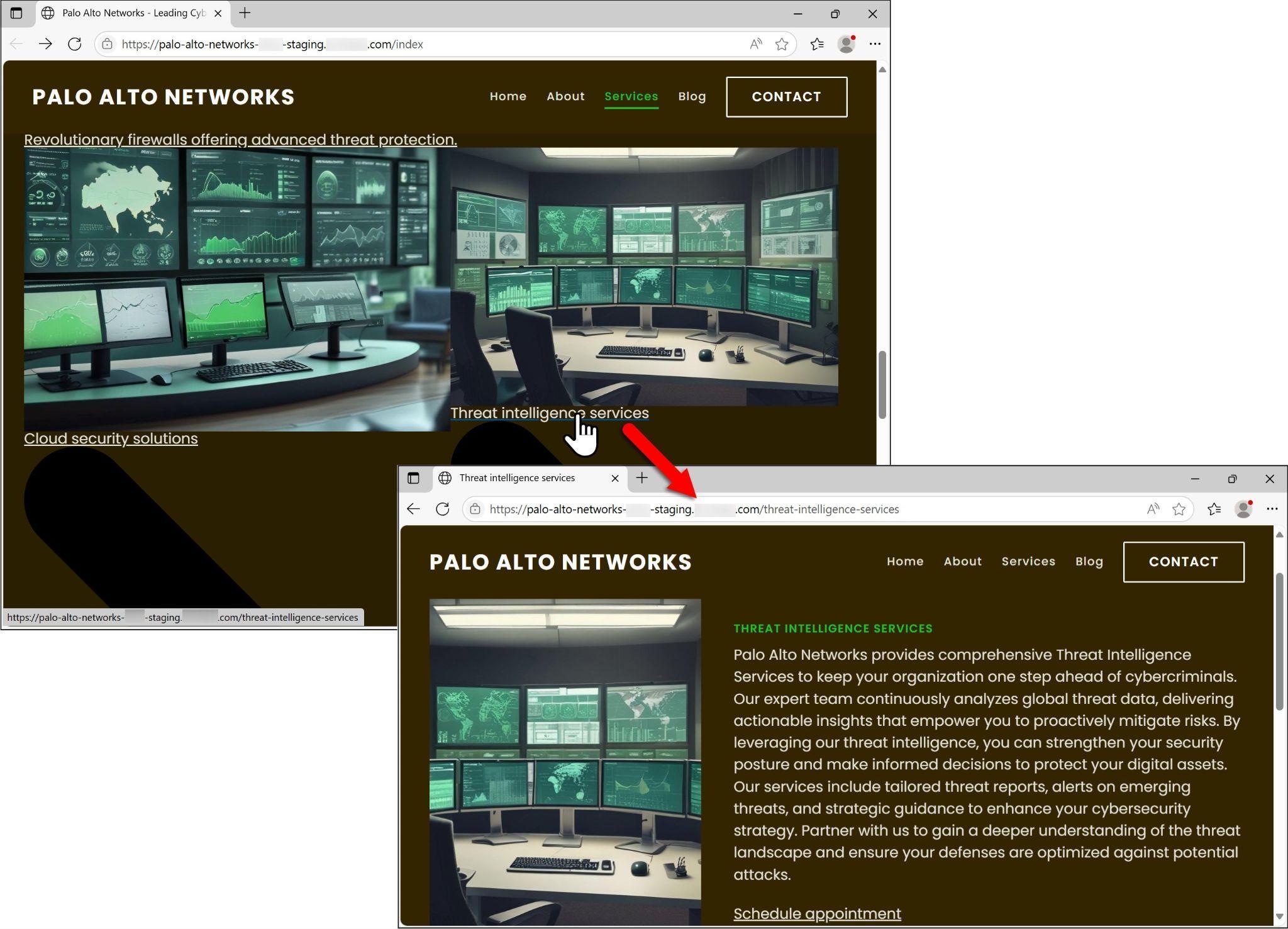

La page d’accueil comprenait des liens vers différentes rubriques décrivant les pare-feu nouvelle génération, les solutions de sécurité cloud et les services de renseignements sur les menaces. La figure 11 montre un lien depuis la page d’accueil vers les services de Threat Intelligence, ainsi que la page générée à partir de ce lien. Comme pour la description de l’entreprise, le texte imite ce que l’on pourrait attendre d’une société de cybersécurité de renom.

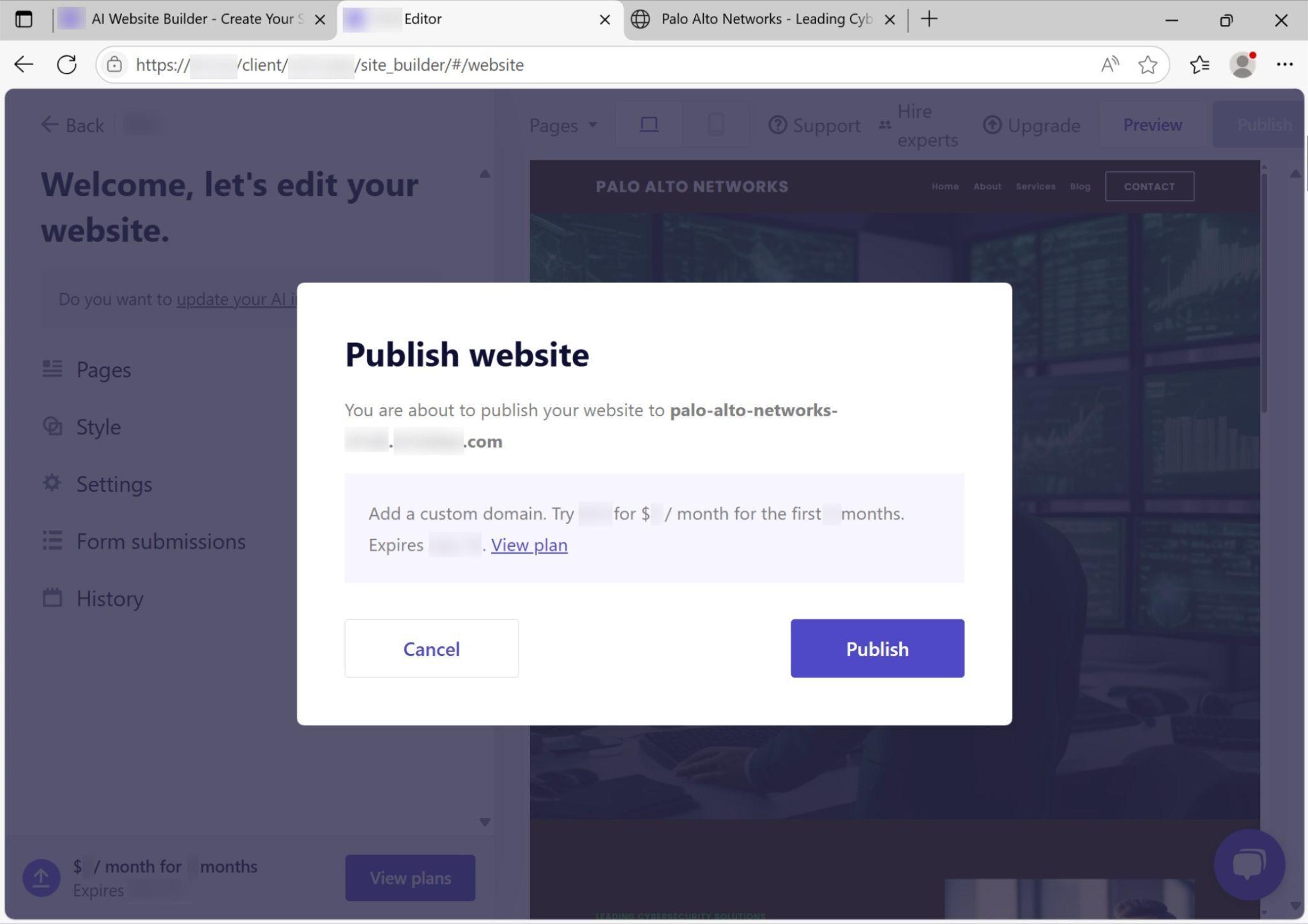

Le générateur de sites propose ensuite un bouton pour publier la page. Le fait d’appuyer sur ce bouton ouvre la fenêtre de dialogue illustrée à la figure 12.

Nous n’avons pas publié ce faux site Palo Alto Networks, mais des cybercriminels ont déjà détourné ce générateur pour mettre en ligne des pages d’hameçonnage usurpant l’image d’autres marques, comme dans les deux exemples concrets mentionnés plus haut.

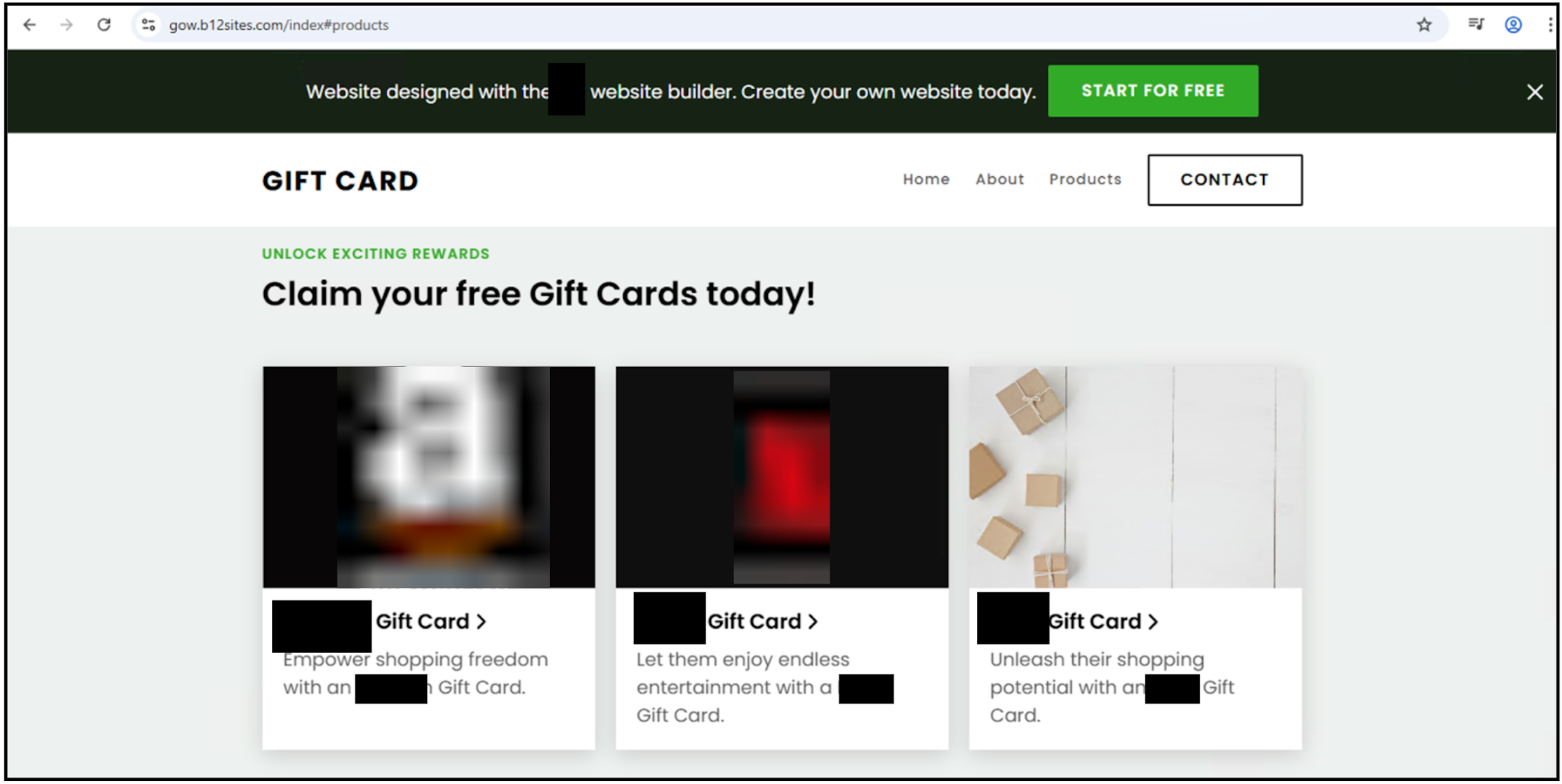

Les attaquants peuvent reproduire des vecteurs similaires sur d’autres plateformes de création, beaucoup ayant récemment ajouté des fonctionnalités pilotées par IA. La figure 13 montre un faux site de cartes cadeaux généré sur une autre plateforme de création de sites pilotée par IA.

À ce stade, les attaques d’hameçonnage menées via ce type de générateurs paraissent relativement rudimentaires et ne tromperaient sans doute pas la majorité des victimes potentielles. Toutefois, à moyen et long terme, nous nous attendons à ce que ces attaques gagnent en réalisme à mesure que ces outils progressent.

Détournement des services d’assistants rédactionnels

Outre les générateurs de sites web, nous avons identifié plusieurs URL d’hameçonnage créées et hébergées sur des plateformes tierces d’assistants rédactionnels pilotés par IA. Dans tous ces cas, l’attaquant a utilisé l’application pour héberger une page d’hameçonnage. La page affichait un message générique du type « Vous avez reçu de nouveaux documents, cliquez ici pour les consulter ». En cliquant, la victime était redirigée vers un second site destiné au vol d’identifiants, comme une fausse page de connexion Microsoft.

Bien qu’hébergées sur des plateformes offrant des fonctionnalités de génération de contenu, ces pages d’hameçonnage restent très rudimentaires et ne présentent aucun signe manifeste de recours à l’IA (voir figures 14 et 15). Ce type d’activité rappelle ce que nous avons déjà observé dans des campagnes de détournement de plateformes SaaS, par exemple des pages d’hameçonnage hébergées sur des générateurs de présentations ou d’autres outils légitimes de partage de contenu.

À l’avenir, les attaquants pourraient exploiter de façon plus poussée les fonctionnalités d’IA de ces plateformes. Mais pour l’instant, ils les utilisent principalement comme service d’hébergement de contenus malveillants.

Conclusion

Dans cet article, nous avons examiné les services de GenAI basés sur le web et analysé les attaques d’hameçonnage qui en détournent l’usage. Nous avons étudié des exemples de pages d’hameçonnage créées à l’aide de générateurs de sites web pilotés par IA, et montré comment les cybercriminels peuvent exploiter ces outils pour produire plus facilement des contenus frauduleux. Nous avons également constaté que des services d’assistants rédactionnels pilotés par IA avaient été détournés, même si ces plateformes ont avant tout servi à héberger des contenus malveillants (sans signe clair d’implication de l’IA).

Notre télémétrie reflète l’adoption croissante des applications et services de GenAI, et nous anticipons une augmentation correspondante des attaques tirant parti cette technologie au fil du temps.

Les clients de Palo Alto Networks sont mieux protégés contre les menaces décrites dans cet article grâce aux produits suivants :

- Advanced URL Filtering et Advanced DNS Security permettent d’identifier les domaines et URL associés à cette activité comme étant malveillants.

Si vous pensez que votre entreprise a pu être compromise ou si vous faites face à une urgence, contactez l’équipe Unit 42 de réponse à incident ou composez l’un des numéros suivants :

- Amérique du Nord : Gratuit : +1 (866) 486-4842 (866.4.UNIT42)

- Royaume-Uni : +44 20 3743 3660

- Europe et Moyen-Orient : +31.20.299.3130

- Asie : +65.6983.8730

- Japon : +81 50 1790 0200

- Australie : +61.2.4062.7950

- Inde : 00080005045107

Palo Alto Networks a partagé ces conclusions avec les autres membres de la Cyber Threat Alliance (CTA). Les membres de la CTA s’appuient sur ces renseignements pour déployer rapidement des mesures de protection auprès de leurs clients et perturber de manière coordonnée les activités des cybercriminels. Cliquez ici pour en savoir plus sur la Cyber Threat Alliance.

Remerciements

Nous remercions Peng Peng pour ses recherches sur les chatbots malveillants, ainsi qu’Alex Starov et Jun Javier Wang pour leurs suggestions.

Annexe

Les figures 16 à 22 présentent d’autres captures d’écran de pages d’hameçonnage liées à la GenAI que nous avons identifiées en conditions réelles.

Abonnez-vous aux infos d’Unit 42

Abonnez-vous aux infos d’Unit 42