Mises à jour

Mise à jour du 17 avril 2026

Au 17 avril 2026, l’Iran a commencé à rétablir un accès limité à Internet, après 47 jours de déconnexion. Dans le pays, l’accès reste limité aux seuls sites web et applications répliqués sur son réseau national d’information.

Les groupes de menace iraniens ciblent de nouveau les infrastructures critiques

Fin mars 2026, Unit 42 a identifié un nouveau cluster d’activités malveillantes, suivi sous le nom CL-STA-1128 (alias Cyber Av3ngers, Storm-0784). L’attaquant associé à cette activité a ciblé des équipements de technologie opérationnelle et de systèmes de contrôle industriel (OT/ICS) fabriqués par Rockwell Automation. Cette évolution marque un changement de ciblage pour ce cluster, historiquement concentré sur les automates programmables (PLC) d’Unitronics exposés à Internet.

- Unit 42 estime, avec un degré de confiance modéré, que l’attaquant derrière CL-STA-1128 a installé le logiciel FactoryTalk de Rockwell Automation sur une infrastructure de serveurs privés virtuels (VPS) afin d’optimiser ses tentatives d’exploitation. FactoryTalk est une suite d’outils d’automatisation industrielle et de logiciels de gestion des opérations de fabrication. Notre évaluation repose sur l’analyse des combinaisons de ports uniques observées sur l’ensemble des hôtes, ainsi que sur leur corrélation avec les mappages statiques connus du logiciel FactoryTalk.

- Depuis le 1er avril, les analyses Cortex Xpanse ont permis d’observer des équipements SCADA Rockwell Automation ou Allen-Bradley, notamment des services FactoryTalk et différents PLC, sur 5 600 adresses IP dans le monde.

- Le 7 avril, la CISA (agence du département de la Sécurité intérieure des États-Unis) a publié un avis confirmant nos conclusions, notamment en ce qui concerne l’exploitation des PLC Allen-Bradley par Cyber Av3ngers.

- Depuis le 8 avril, Xpanse observe environ 300 000 services chaque jour dans l’espace IP iranien – contre environ 20 000 depuis le 25 février. Même si ces chiffres n’ont strictement rien à voir avec les pics observés début et mi-février, cette hausse concorde avec les informations faisant état d’un rétablissement partiel de l’accès à Internet dans le pays.

Timing des attaques destructrices

Nous avons ajouté dans l’annexe de nouvelles informations sur le calendrier des attaques destructrices menées par les acteurs de la menace iraniens.

Mise à jour du 26 mars 2026

Unit 42 a mené une analyse approfondie de leurres de phishing liés au conflit, identifiant 7 381 URL associées, réparties sur 1 881 noms d’hôte uniques.

L’activité récente met en évidence une vague étendue de fraude financière, de collecte d’identifiants et de diffusion de contenus illicites, visant à la fois les entreprises et les particuliers. Les acteurs de la menace s’appuient massivement sur l’usurpation d’entités très fiables – notamment de grands opérateurs télécoms, des compagnies aériennes nationales, des forces de l’ordre et des acteurs majeurs de l’énergie – afin de tromper leurs victimes.

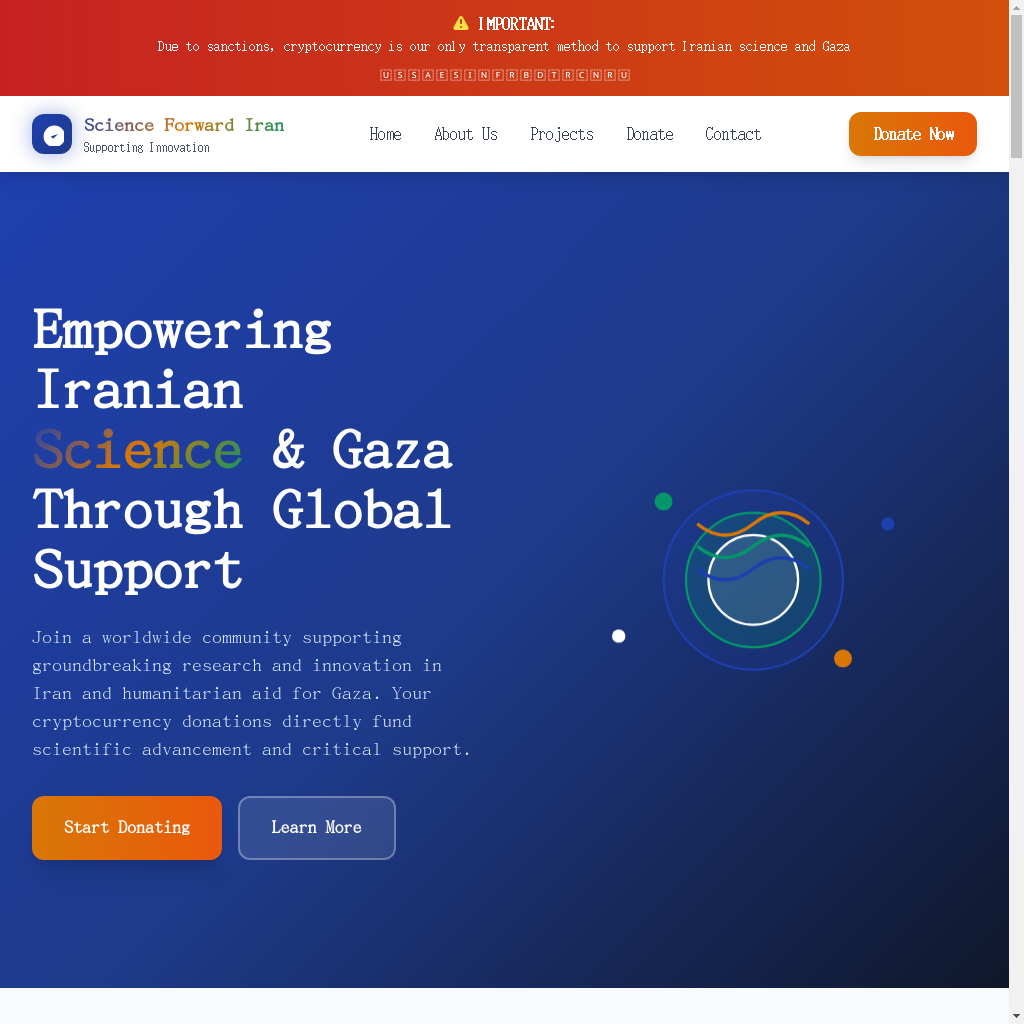

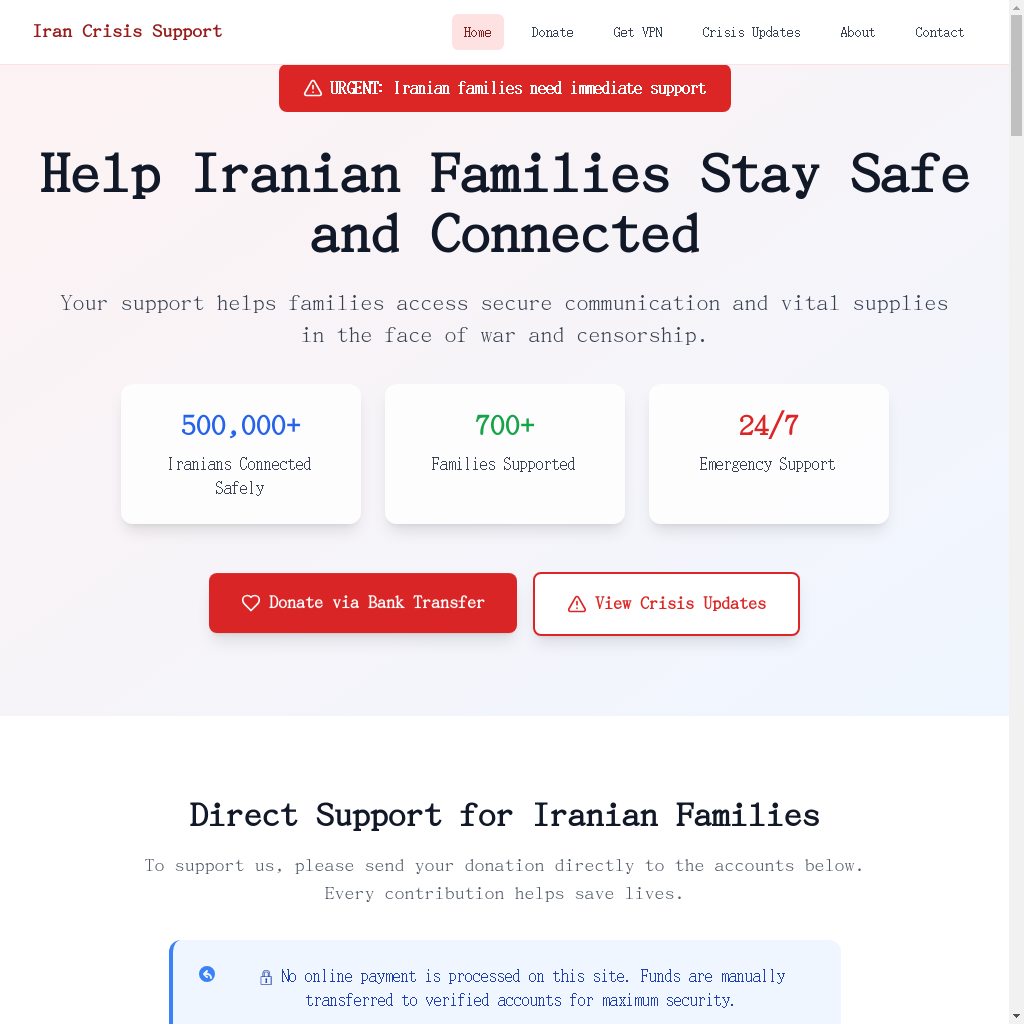

Ces opérations reposent sur des techniques d’évasion agiles, combinant rotation de domaines de premier niveau, enchaînement de sous-domaines et infrastructures dédiées conçues pour imiter des portails d’entreprise officiels ou des parcours de paiement gouvernementaux. En parallèle, les attaquants exploitent de manière opportuniste l’actualité géopolitique en recourant à des leurres liés au conflit pour alimenter des escroqueries aux dons et aux cryptomonnaies à grande échelle. L’ensemble de ces activités illustre une approche sophistiquée et multidimensionnelle, visant à détourner la confiance accordée aux marques régionales à des fins de fraude financière et de vol de données.

Ces éléments sont détaillés plus précisément dans la section Périmètre actuel des attaques – mars 2026.

Avant-propos

Le 28 février 2026, les États-Unis et Israël ont lancé une offensive conjointe d’envergure, baptisée « Operation Epic Fury » (États-Unis) et « Operation Roaring Lion » (Israël). Dans les heures qui ont suivi les premières frappes, l’Iran a engagé une campagne de représailles multi-vectorielle, qui s’est depuis transformée en un conflit transrégional majeur. Unit 42 observe une intensification des cyberattaques menées par des acteurs activistes opérant hors du territoire iranien. Si l’activité des groupes étatiques basés dans le pays a probablement été interrompue pendant plusieurs heures – voire plusieurs jours –, nous estimons avec un degré de confiance élevé que ces groupes se sont probablement tournés vers des services de terminaux à très petite ouverture (VSAT) via Starlink, et peut-être d’autres fournisseurs, afin de retrouver leur cadence opérationnelle.

Au 17 avril 2026, l’Iran a commencé à rétablir l’accès à Internet pour une partie limitée de sa population, mettant fin à une coupure quasi totale de 47 jours. Pour les acteurs de la menace alignés sur l’Iran et opérant hors de la région, nous continuons de penser que les groupes hacktivistes cibleront des organisations perçues comme adverses, avec un impact probablement limité à modéré. D’autres acteurs alignés sur des États pourraient également chercher à exploiter le contexte géopolitique pour déclencher des cyberattaques au service de leurs propres intérêts.

Des opérateurs géographiquement dispersés, ainsi que des proxys cyber affiliés, pourraient également viser des gouvernements situés dans des régions accueillant des bases militaires américaines, afin de perturber les chaînes logistiques. À court terme, ces activités devraient principalement se traduire par des perturbations de faible à moyenne sophistication (par exemple, des attaques DDoS ou des campagnes de type « hack-and-leak »).

Pour plus de détails sur les observations précédentes d’Unit 42 concernant les activités cyber liées à des groupes soutenus par l’Iran et à des hacktivistes, voir le Bulletin sécurité : Hausse du cyber-risque lié à l’Iran (mise à jour du 30 juin). Le présent rapport décrit l’expansion des opérations cyber à l’échelle mondiale, incluant le défacement de sites web, les attaques DDoS, l’exfiltration de données ainsi que des attaques de type wiper. Les objectifs principaux des acteurs étatiques alignés sur l’Iran sont généralement l’espionnage et la perturbation. Les techniques employées reposent notamment sur des campagnes de spear-phishing ciblé, optimisées par l’IA, l’exploitation de vulnérabilités connues et l’utilisation d’infrastructures discrètes à des fins d’espionnage.

Grâce aux solutions suivantes, les clients de Palo Alto Networks bénéficient de protections et de mesures d’atténuation contre les activités de ces acteurs malveillants :

- Next-Generation Firewalls avec Advanced Threat Prevention

- Advanced URL Filtering et Advanced DNS Security permettent d’identifier les URL et domaines associés à cette activité comme étant malveillants

- Cortex XDR, XSIAM et Cortex Cloud

- Cortex Xpanse

- Device Security

L’équipe de réponse à incident d’Unit 42 peut également intervenir en cas de compromission ou réaliser une évaluation proactive afin de réduire votre niveau de risque.

| Unit 42 – Thématiques connexes | Hacktivisme, Attaques DDoS, Wipers, Hameçonnage |

Le périmètre actuel des cyberattaques – Mars 2026

Domaines liés au conflit

Les attaquants ont enregistré des milliers de nouveaux domaines liés au conflit. Ceux-ci sont exploités à des fins malveillantes, notamment pour créer de faux sites marchands, orchestrer des escroqueries aux dons et héberger des portails de phishing. Des captures d’écran de ces domaines sont présentées dans les figures 1 à 3.

Fraudes crypto et financières ciblant les Émirats

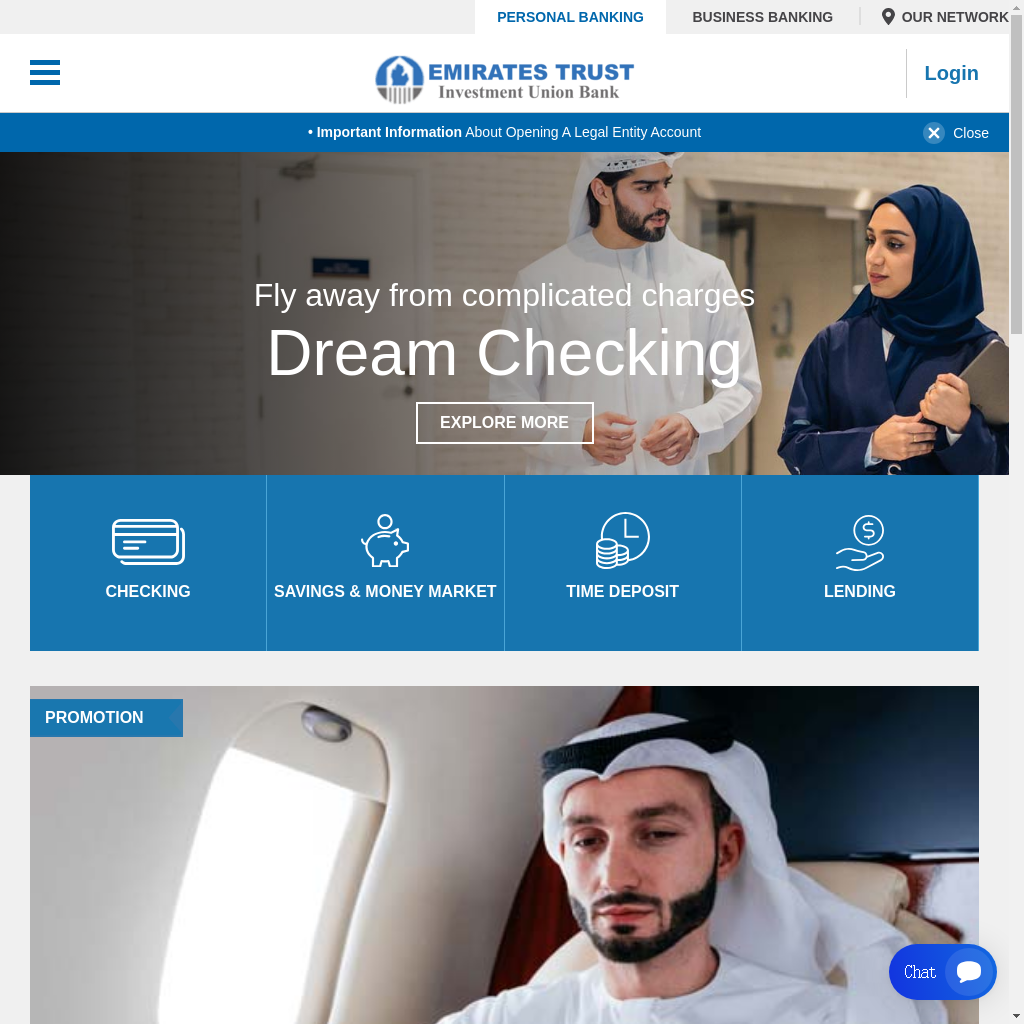

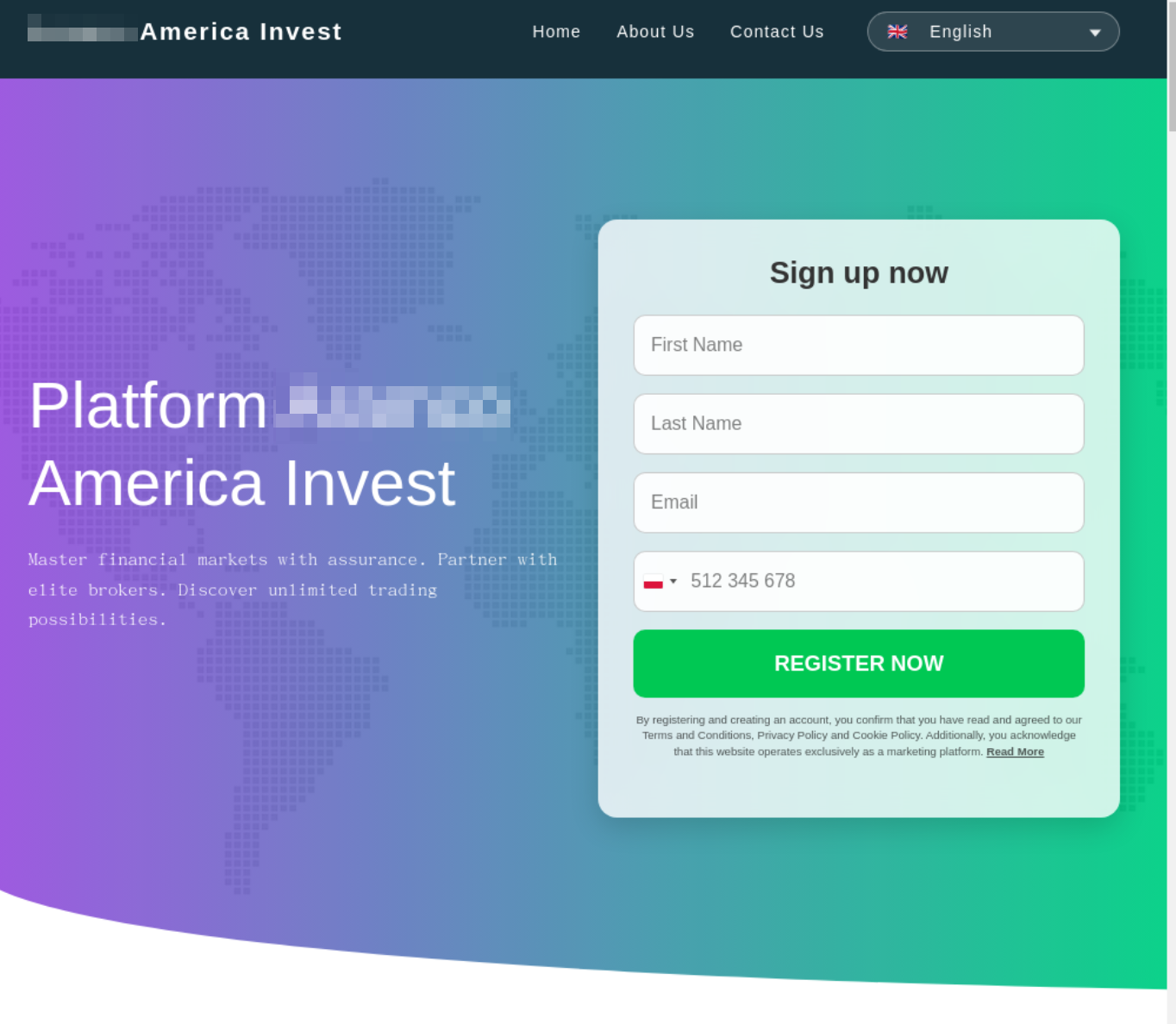

Palo Alto Networks a identifié deux campagnes malveillantes distinctes ciblant des utilisateurs aux Émirats arabes unis (EAU).

- Une première campagne repose sur des fraudes financières exploitant des marques intégrant le terme « Emirates ».

- Une seconde regroupe des escroqueries liées aux cryptomonnaies et à l’investissement, s’appuyant sur des domaines contenant le terme « Dubai » et exploitant des leurres liés à l’immobilier haut de gamme et aux modes de vie luxueux.

Les figures 3 et 4 ci-dessous illustrent des exemples de domaines frauduleux liés à la gestion d’actifs et aux services bancaires.

Usurpation ciblée d’entreprises régionales

Nous avons observé deux campagnes visant le portail d’entreprise d’un opérateur télécom régional, reposant sur des techniques d’usurpation. Les attaquants utilisent notamment un faux préfixe d’indicatif téléphonique pour reproduire le portail professionnel de l’entreprise. Une campagne de fraude à la facturation usurpant cette même entité a également été identifiée. Les attaquants déclinent un même concept de domaine sur plusieurs extensions de premier niveau, qu’ils font tourner à mesure que celles-ci sont bloquées.

Nous suivons par ailleurs une vague d’attaques ciblées visant des organisations majeures en Arabie saoudite. Les attaquants déploient une stratégie en deux volets :

- Des campagnes de phishing hautement personnalisées visant les identifiants d’entreprise, imitant des solutions ERP majeures afin de piéger les employés

- Des fraudes financières à grande échelle

Ces dispositifs plus larges visent à piéger à la fois les employés et les particuliers via :

- Des portails de paiement frauduleux imitant les services publics

- Des escroqueries à l’investissement sous couvert de marques d’entreprise

- Des sites bancaires comportant des fautes d’orthographe, exploitant des chaînes de sous-domaines Outlook pour tromper les victimes (voir figure 5 pour un exemple de ce type de dispositif)

Vol opportuniste de cartes bancaires par des acteurs criminels

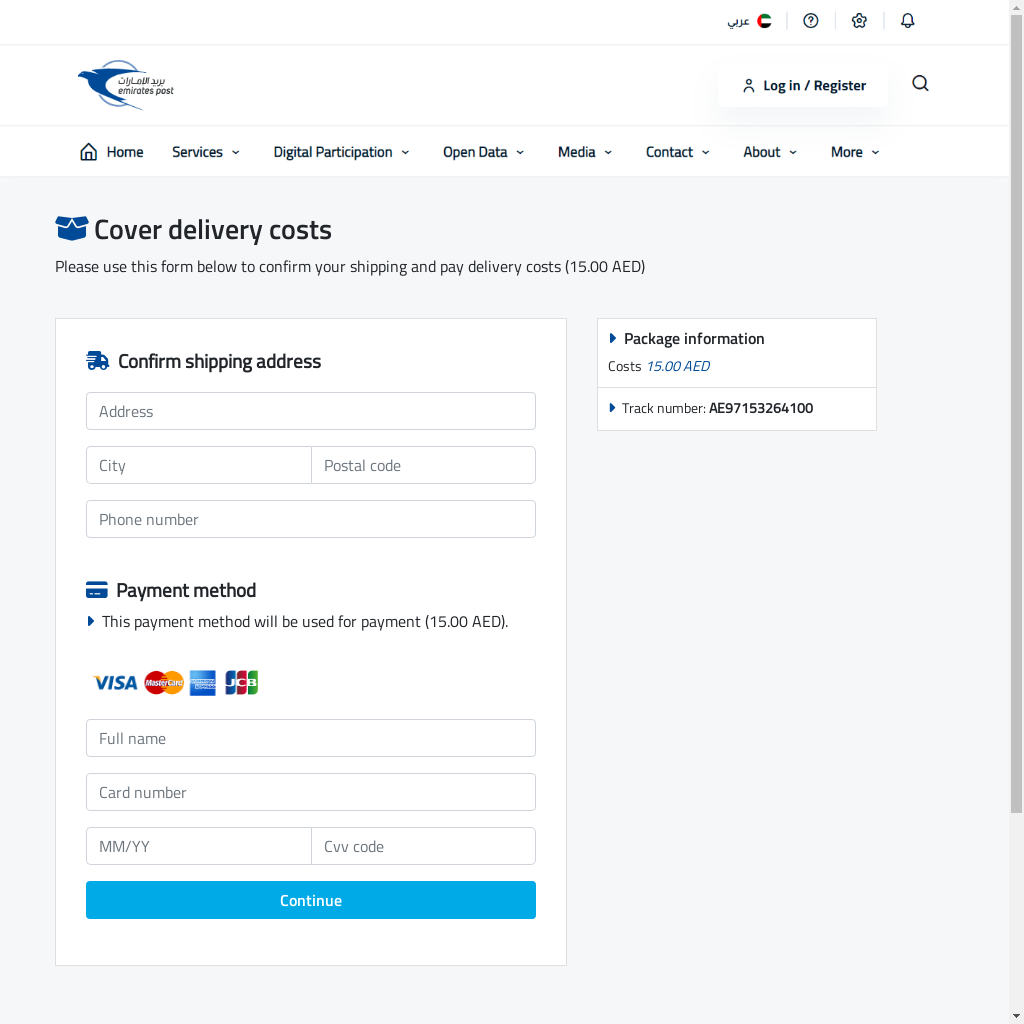

Les attaquants redirigent les utilisateurs vers des pages de paiement frauduleuses imitant des services légitimes de livraison de colis, afin de dérober les données de cartes bancaires. Ces sites malveillants se caractérisent par l’utilisation de domaines récemment enregistrés et d’hébergements génériques, intégrant fréquemment la mention Emirates Post dans le sous-domaine.

Un élément technique notable réside dans l’utilisation du chemin cdn-cgi/phish-bypass sur certains domaines, comme traz[.]top. Ce mécanisme révèle une tactique spécifique visant à contourner les dispositifs de sécurité. La figure 6 ci-dessous en présente un exemple.

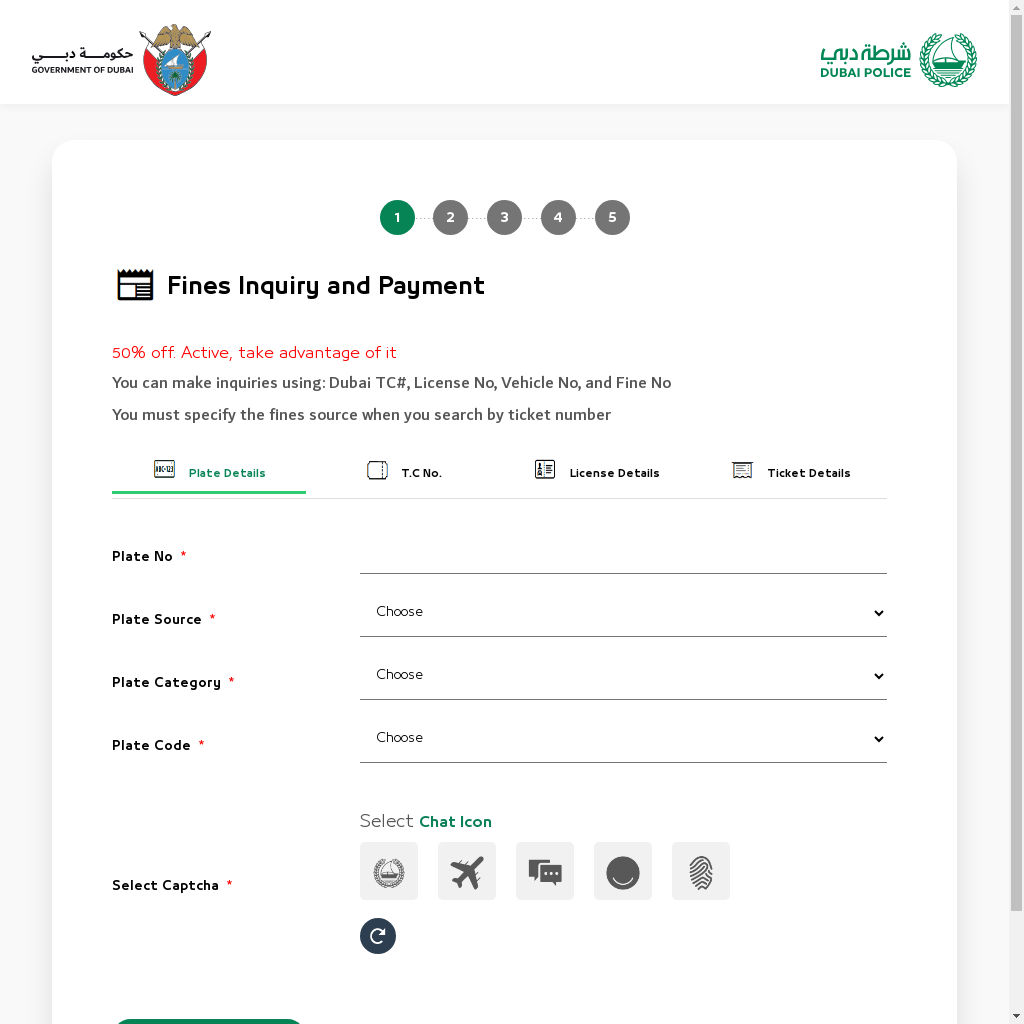

Usurpation d’autorités gouvernementales de Dubaï

Dans une autre campagne à motivation financière, les attaquants ont usurpé l’identité d’entités gouvernementales légitimes afin de dérober des données de cartes bancaires. Nous avons notamment identifié le chemin payment-system/card-process?amount=125 sur un domaine conçu pour reproduire un parcours de paiement d’amende, comme illustré en figure 7.

Usurpation de banques iraniennes

Les attaquants usurpent l’identité de banques iraniennes afin d’inciter les victimes à fournir leurs identifiants bancaires. Nous avons identifié trois domaines imitant des marques bancaires iraniennes. L’un d’eux utilise un domaine de premier niveau (TLD) associé aux jeux d’argent, inhabituel dans ce contexte, ce qui suggère des difficultés à enregistrer un domaine national classique (ccTLD). Un autre expose directement un formulaire de paiement via le chemin /payment-form/.

Ciblage de l’Iran

Nous avons identifié une campagne exploitant le nom du principal opérateur mobile iranien comme domaine enregistrable, puis intégrant une chaîne d’URL Microsoft convaincante dans les sous-domaines afin d’imiter une page de récupération de compte Microsoft.

Deux domaines analysés reposent sur une technique consistant à intégrer des marques mondialement reconnues et dignes de confiance en tant que sous-domaines au sein d’un domaine malveillant enregistré, associé au Moyen-Orient. Cette approche exploite le mode de lecture de gauche à droite des utilisateurs, en affichant en premier le nom de la marque légitime. Elle s’avère particulièrement efficace, car elle ne repose pas sur du typosquatting : le nom de la marque est utilisé tel quel.

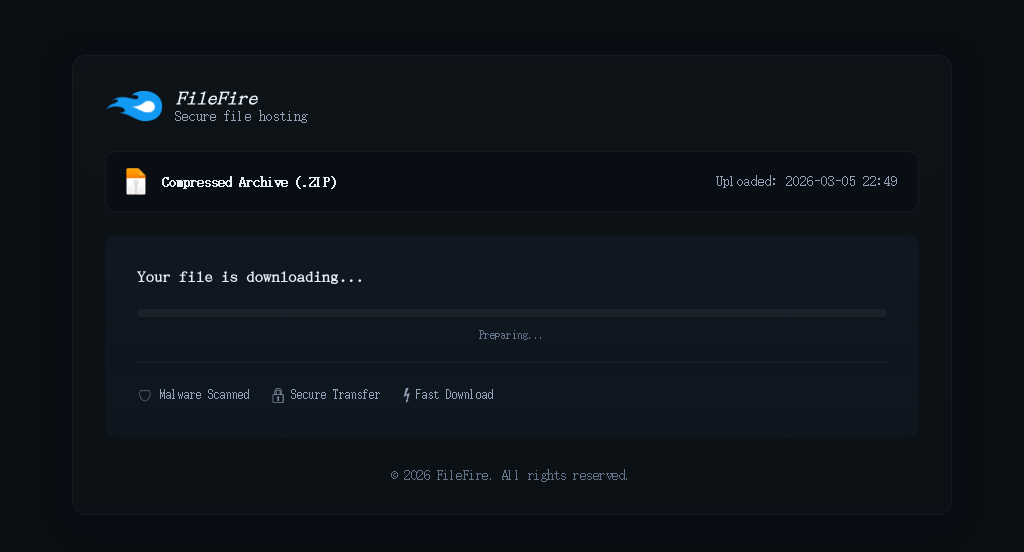

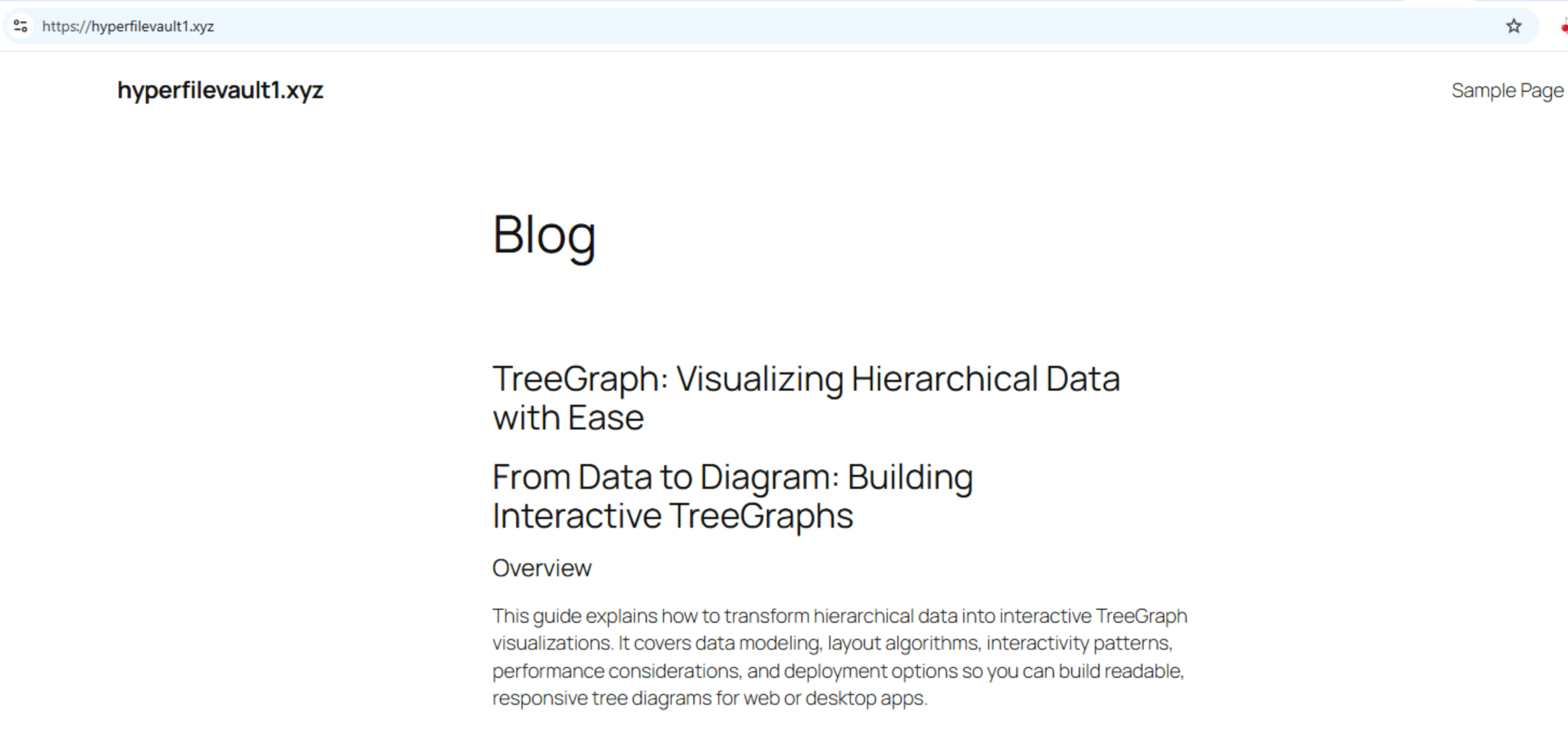

Infrastructure de l’infostealer StealC

L’analyse de l’infrastructure StealC signalée a permis d’identifier des éléments supplémentaires et met en évidence l’utilisation d’un schéma incrémental de nommage sur des domaines de premier niveau identiques. Il s’agit probablement d’une technique d’évasion consistant à enregistrer un nouveau domaine avec un incrément numérique dès que le précédent est bloqué.

Le scénario d’attaque repose sur un JavaScript malveillant redirigeant les victimes vers une page d’hébergement de fichiers, qui délivre ensuite le payload StealC sous la forme d’une archive ZIP protégée par mot de passe. D’autres exemples de ces pages sont présentés dans les figures 8 et 9.

Activité de menace antérieure depuis février 2026

Unit 42 a identifié une campagne de phishing active reposant sur une réplique malveillante de l’application israélienne RedAlert du Home Front Command. Cette campagne détourne un package Android (APK) en apparence légitime pour déployer un logiciel malveillant mobile de surveillance et d’exfiltration de données (figure 10).

Nous avons également observé une forte hausse de l’activité hacktiviste, avec, selon certaines estimations, près de 60 groupes distincts actifs au 2 mars 2026, dont des groupes pro-russes. Plusieurs personas et collectifs alignés sur l’État iranien ont revendiqué diverses opérations de perturbation, dont plusieurs seraient liées à l’« Electronic Operations Room » récemment mise en place le 28 février 2026. Parmi les principales entités observées :

- Handala Hack, persona hacktiviste liée au ministère iranien du Renseignement et de la Sécurité (MOIS), est la figure iranienne la plus en vue. Cette entité combine exfiltration de données et opérations cyber visant les sphères politique et de défense israéliennes.

- A revendiqué la compromission d’une société israélienne d’exploration énergétique

- A revendiqué la compromission des systèmes d’approvisionnement en carburant jordaniens

- A revendiqué le ciblage du secteur de la santé civile israélien afin d’exercer une pression intérieure, quelques jours avant le déclenchement du conflit armé

- APT Iran, collectif hacktiviste pro-iranien devenu notoire pour ses opérations de type « hack-and-leak »

- A revendiqué le sabotage d’infrastructures critiques jordaniennes

- La Cyber Islamic Resistance, collectif pro-iranien coordonnant plusieurs équipes hacktivistes (dont RipperSec et Cyb3rDrag0nzz) pour mener des attaques DDoS synchronisées, des opérations d’effacement de données et des défigurations de sites web contre des infrastructures israéliennes et occidentales

- A revendiqué la compromission d’un système de défense et de détection de drones

- A revendiqué la compromission d’infrastructures israéliennes de paiement

- Dark Storm Team (également connu sous les noms DarkStorm ou MRHELL112) est un collectif pro-palestinien et pro-iranien spécialisé dans les attaques DDoS à grande échelle et le ransomware

- A revendiqué avoir ciblé plusieurs sites web israéliens, dont celui d’une banque, au moyen d’attaques DDoS

- La FAD Team (souvent désignée dans les rapports comme le « Fatimiyoun Cyber Team » ou « Fatimion ») rassemble des acteurs pro-régime concentrés sur les logiciels malveillants de type wiper et la destruction permanente de données

- A revendiqué, via sa chaîne Telegram publique, avoir obtenu un accès non autorisé à plusieurs systèmes SCADA/PLC en Israël et dans d’autres pays

- A revendiqué, via sa chaîne Telegram publique, avoir obtenu un accès non autorisé à des systèmes de contrôle associés à plus de 24 périphériques privés appartenant à une société israélienne de services de sécurité

- A mené une attaque contre un média turc

- Evil Markhors est un groupe pro-iranien spécialisé, le plus souvent, dans la collecte d’identifiants et l’identification de systèmes critiques vulnérables

- A revendiqué, via sa chaîne Telegram publique, avoir ciblé le site web d’une banque israélienne

- Sylhet Gang (souvent mentionné sous le nom « Sylhet Gang-SG ») agit comme relais de diffusion et vecteur de recrutement pour la mouvance hacktiviste pro-iranienne, tout en participant à des attaques DDoS

- A revendiqué, via sa chaîne Telegram publique, avoir ciblé les systèmes HCM et de gestion interne du ministère saoudien de l’Intérieur

- 313 Team (Islamic Cyber Resistance in Iraq) est une cellule hacktiviste pro-iranienne active

- A revendiqué le ciblage du site web des forces armées koweïtiennes

- A revendiqué le ciblage du site web du ministère koweïtien de la Défense

- A revendiqué le ciblage du site web du gouvernement koweïtien

- DieNet est un groupe hacktiviste pro-iranien menant des attaques DDoS contre diverses organisations à travers le Moyen-Orient

- A revendiqué une attaque contre un aéroport à Bahreïn

- A revendiqué une attaque contre l’aéroport de Sharjah, en Arabie saoudite

- A revendiqué le ciblage du site web de Riyadh Bank

- A revendiqué, via sa chaîne Telegram publique, le ciblage de la Bank of Jordan

- A revendiqué, via sa chaîne Telegram publique, le ciblage d’un aéroport aux Émirats arabes unis

Le groupe Handala Hack aurait également ciblé un influenceur irano-américain et un autre irano-canadien en leur adressant des menaces de mort directes par e-mail (voir figure 11), affirmant avoir transmis leurs adresses personnelles à des relais locaux dans leurs lieux de résidence respectifs.

Ce type d’action marque une escalade des menaces cyber dirigées contre des personnes perçues comme critiques à l’égard de l’Iran.

Autres activités des groupes de menace

Des cybercriminels chercheraient également à tirer parti du conflit en ciblant des personnes aux Émirats arabes unis au moyen d’une campagne de vishing reposant sur l’ingénierie sociale, dans le but de dérober des identifiants. Les acteurs de la menace appellent des victimes potentielles en se faisant passer pour le ministère de l’Intérieur, sous prétexte de confirmer la réception d’une alerte nationale, puis demandent le numéro Emirates Identification Number (EID) de la victime à des fins de vérification.

Le groupe de ransomware-as-a-service (RaaS) Tarnished Scorpius (également connu sous le nom « INC Ransomware ») a publié sur son site de fuite le nom d’une entreprise israélienne de machines industrielles, en remplaçant le logo de celle-ci par une croix gammée.

Activité hacktiviste pro-russe

Cardinal, groupe hacktiviste pro-russe, a revendiqué via sa chaîne Telegram publique avoir ciblé des systèmes des Forces de défense israéliennes (IDF). Bien qu’aligné sur l’État, ce groupe opérerait sans financement étatique direct. Il affirme avoir infiltré des réseaux des IDF, en s’appuyant sur un document présenté comme confidentiel en lien avec « Magen Tsafoni » (Northern Shield). Le document publié contient des détails sur des mouvements opérationnels, des validations de commandement et des coordonnées.

Le groupe hacktiviste pro-russe NoName057(16) a revendiqué plusieurs cibles israéliennes, notamment des opérations de perturbation visant un ensemble d’entités municipales, politiques, télécoms et liées à la défense en Israël.

Le collectif hacktiviste pro-russe « Russian Legion » a, pour sa part, affirmé avoir obtenu un accès au système de défense antimissile d’Israël (« Iron Dome »). Dans sa publication, le groupe affirme contrôler des radars, intercepter des cibles et assurer une surveillance en temps réel, évoquant une paralysie du système et une perte de contrôle des capacités d’interception. Il a également revendiqué une nouvelle opération cyber qui aurait compromis des serveurs fermés de l’IDF.

Attaques étatiques

Unit 42 suit plusieurs acteurs étatiques iraniens, regroupés sous la bannière Serpens (d’après la constellation du Serpent). Leur activité pourrait s’intensifier ou monter en puissance dans les semaines à venir.

Leurs capacités sont souvent mobilisées pour renforcer et amplifier les messages politiques iraniens au moyen d’approches destructrices et psychologiques. Ces campagnes devraient se concentrer sur des cibles régionales (comme Israël) ainsi que sur des objectifs stratégiques : responsables politiques, décideurs clés et autres entités directement impliquées.

Les opérations soutenues par l’État pourraient viser la chaîne d’approvisionnement des victimes, leurs infrastructures critiques, leurs fournisseurs ou leurs prestataires.

Conclusion

Compte tenu de l’évolution rapide de la situation, une défense multicouche reste l’approche la plus efficace – aucun outil ne pouvant à lui seul assurer une protection complète. Nous recommandons de renforcer les bases de l’hygiène en matière de sécurité et d’opter pour une approche éprouvée afin de garantir de gagner en résilience face à un large éventail de tactiques.

Voici les mesures à privilégier pour limiter les impacts potentiels d’éventuelles attaques. Ces recommandations s’inscrivent dans la continuité des orientations déjà formulées.

Recommandations tactiques

- Veiller à ce qu’au moins une copie des données critiques soit conservée hors ligne (« air gap »), afin de limiter le risque de chiffrement ou de suppression des sauvegardes stockées sur le réseau.

- Mettre en place une vérification stricte « out-of-band » pour toute demande entrante, en procédant à la validation via un canal d’entreprise distinct et de confiance.

- Renforcer les capacités de détection et de réponse, en particulier sur les signaux de menace liés aux assets exposés sur internet tels que les sites web, les passerelles VPN et les ressources cloud.

- Mettre à jour l’infrastructure exposée sur internet avec les derniers correctifs de sécurité et appliquer les bonnes pratiques de durcissement.

- Sensibiliser les employés aux techniques de hameçonnage et d’ingénierie sociale, et mettre en œuvre une surveillance permanente des activités suspectes.

- Envisager la mise en place d’un blocage géographique des adresses IP en provenance de certaines zones à haut risque dans lesquelles aucune activité légitime n’est exercée.

- Disposer d’un plan de communication robuste permettant de distinguer un accès non autorisé d’une compromission avérée, les groupes hacktivistes ayant souvent tendance à exagérer leur portée réelle. Délimiter rapidement l’incident et vérifier sans délai l’étendue potentielle de la compromission peut éviter tout mouvement de panique dans l’opinion publique.

- Continuer à suivre les mises à jour publiées par des agences cyber de confiance, telles que le National Cyber Security Centre (NCSC) du Royaume-Uni et la page Iran Threat Overview and Advisories de la Cybersecurity and Infrastructure Security Agency (CISA) américaine.

Recommandations stratégiques

- Initier ou mettre à jour les plans de continuité d’activité pour les collaborateurs ou les actifs potentiellement exposés aux attaques informatiques ou physiques.

- Se préparer à valider et gérer d’éventuelles revendications de compromission ou de fuite de données

- Les acteurs de la menace peuvent exploiter ce type de déclarations (même infondées) pour nuire à leurs victimes ou les harceler, ou encore pour diffuser des messages politiques.

L’activité est susceptible de s’intensifier tout au long de ces événements. Il est donc essentiel de rester en alerte face aux attaques potentielles. Les hacktivistes et acteurs étatiques font preuve d’opportunisme, ce qui peut entraîner des attaques ciblant des sources inattendues.

Nous mettrons à jour ce Bulletin sécurité au fur et à mesure de l’évolution de la situation et de l’arrivée de nouvelles informations pertinentes.

Comment Palo Alto Networks et Unit 42 peuvent vous aider

Les clients Palo Alto Networks peuvent s’appuyer sur un large éventail de protections intégrées aux produits et de mises à jour pour identifier et contrer les menaces liées à ces événements.

Vous pensez que votre entreprise a été compromise ? Vous devez faire face à une urgence ? Contactez l’équipe Unit 42 de réponse à incident ou composez l’un des numéros suivants :

- Amérique du Nord : Gratuit : +1 (866) 486-4842 (866.4.UNIT42)

- Royaume-Uni : +44 20 3743 3660

- Europe et Moyen-Orient : +31.20.299.3130

- Asie : +65.6983.8730

- Japon : +81 50 1790 0200

- Australie : +61.2.4062.7950

- Inde : 000 800 050 45107

- Corée du Sud : +82.080.467.8774

Next-Generation Firewalls et Prisma Access avec Advanced Threat Prevention

Advanced Threat Prevention intègre une détection basée sur le machine learning pour identifier les exploits en temps réel.

Cloud-Delivered Security Services pour les pare-feux nouvelle génération

Advanced URL Filtering et Advanced DNS Security permettent d’identifier les URL et domaines associés à cette activité comme étant malveillants.

Cortex

Cortex XDR, XSIAM et Cortex Cloud sont pensés pour empêcher l’exécution de malwares connus. Grâce à la protection comportementale contre les menaces et au machine learning intégré au module Local Analysis, ils bloquent également l’exécution de malwares inconnus et d’autres menaces.

Cortex Xpanse

Cortex Xpanse permet d’identifier les appareils Rockwell Automation ou Allen-Bradley exposés sur Internet et d’alerter les équipes de défense. Les clients peuvent activer l’alerte associée à ce risque en veillant à ce que la règle Attack Surface Rule correspondante soit bien activée. Les incidents identifiés peuvent être consultés dans le Threat Response Center ou dans la vue incident d’Expander. Ces résultats sont également disponibles pour les clients Cortex XSIAM ayant souscrit au module ASM.

Device Security

Device Security détecte et signale les téléchargements de programmes anormaux ou les changements de mode observés entre un poste de travail et un PLC via le protocole CIP-IP. Il permet également d’identifier les PLC Rockwell/Allen-Bradley exposés sur Internet et d’alerter les défenseurs. Device Security peut aussi repérer les instances du logiciel FactoryTalk installées sur des postes de travail.

En surveillant en continu les réseaux industriels, la solution offre une visibilité sur le comportement de l’ensemble des assets. Elle permet également d’identifier les assets qui utilisent un FactoryTalk App-ID.

Les alertes et les risques peuvent également déclencher une orchestration via des solutions SOAR/SIEM, afin de lancer des actions de quarantaine ou d’isolement au via des NGFW et des contrôles d’accès réseau (NAC) intégrés.

Pour aller plus loin

- Évolution de la cybermenace iranienne : des wipers MBR à l’armement de l’identité – Unit 42, Palo Alto Networks

- Analyse : hausse du risque d’attaques de type wiper – Unit 42, Palo Alto Networks

- Évaluation de la menace Boggy Serpens – Unit 42, Palo Alto Networks

Indicateurs de compromission

- hxxps[:]www[.]shirideitch[.]com/wp-content/uploads/2022/06/RedAlert[.]apk

- hxxps[:]//api[.]ra-backup[.]com/analytics/submit.php

- hxxps[:]//bit[.]ly/4tWJhQh

- media.megafilehost2[.]sbs

- cache3.filehost36[.]sbs

- alpha.filehost36[.]sbs

- srv2.filehost37[.]sbs

- arch2.megadatahost3[.]homes

- media.hyperfilevault2[.]mom

- hyperfilevault2[.]mom

- www.hyperfilevault2[.]mom

- arch2.maxdatahost1[.]cyou

- hyperfilevault1[.]xyz

- hyperfilevault3[.]mom

- hyperfilevault3[.]pics

- pnd.86c.mytemp[.]website

- d1g.ccd.mytemp[.]website

- s0u.210.mytemp[.]website

- 2pd.f22.mytemp[.]website

- eg3.db1.mytemp[.]website

- f43.c76.mytemp[.]website

- kzw.ce3.mytemp[.]website

- c45.94b.mytemp[.]website

- kmd.8cd.mytemp[.]website

- c1y.bf3.mytemp[.]website

- m1w.4a0.mytemp[.]website

- njb.551.mytemp[.]website

- 2b1.916.mytemp[.]website

- 92j.130.mytemp[.]website

- b1z.0f6.mytemp[.]website

- b0p.c0d.mytemp[.]website

- nxj.e57.mytemp[.]website

- pro.iranpanel[.]life

- www.iran2026[.]org

- iranpaye[.]com

- www.forever-iran[.]net

- irandonation[.]org

- irancross[.]shop

- aramcoamericainvest[.]com

- trumpvsirancoin[.]xyz

- iran[.]drproxy[.]pro

- iran2[.]drproxy[.]pro

- iran11[.]drproxy[.]pro

- iran14[.]drproxy[.]pro

- iran15[.]drproxy[.]pro

- iran16[.]drproxy[.]pro

- iran18[.]drproxy[.]pro

- iran19[.]drproxy[.]pro

- tehran[.]t2.drproxy[.]pro

- emiratesinvestunion[.]com

- buydubaipropertywithcrypto[.]com

- cryptocurrencies-offers[.]com

- the-dubai-lifestyleapp.cryptocurrencies-offers[.]com

- emiratescryptobank[.]com

- secretemirates[.]com

- emiratespost-pay[.]com

- ae-payapp[.]com

- www.emirates-post[.]ae-payapp[.]com

- traz[.]top

- emiratespost[.]traz[.]top/cdn-cgi/phish-bypass?atok=

- emirates-post[.]racunari-bl[.]com/en/card.php

- myemiratespost[.]click

- emirates-ae[.]pack-541202699[.]azmtrust[.]com

- portal[.]sapb-aramco[.]com

- cnmaestro[.]sapb-aramco[.]com

- saudi-bill-pay[.]com

- saudidigtalbank[.]com

- outlook[.]outlook[.]saudidigtalbank[.]com

- aramcoamericainvest[.]com

- dubaicustonms[.]top

- dubai-custboms[.]top

- dubai-custbims[.]top

- dubai-customs[.]top

- dubaicustoms[.]top

- dubaicuctoms[.]com

- dubaiicuctoms[.]com

- gov-tollbillba[.]life

- com-govauv[.]top

- dubaipolice[.]gov-tollbillba[.]life

- govauv[.]top

- portal[.]0111etisalat[.]com

- www[.]portal[.]0111etisalat[.]com

- superset[.]0111etisalat[.]com

- www[.]superset[.]0111etisalat[.]com

- yoshi[.]0111etisalat[.]com

- _dmarc[.]www[.]portal[.]0111etisalat[.]com

- etisalatquickpay[.]com

- etisalataccountquickpayae[.]top

- etisalataccount-quickpayae[.]click

- cover[.]www[.]microsoft[.]com[.]irancell[.]courses

- recovery[.]cover[.]www[.]microsoft.com[.]irancell[.]courses

- bankofamerica[.]com[.]oidscreen[.]gorequestlocale[.]emiratesbankgroup[.]info

- appleid[.]apple[.]com-update[.]required[.]kontol[.]emiratesbankgroup[.]info

- store[.]appleid-apple[.]com-confirmation[.]verif[.]emiratesbankgroup[.]info

- bankiran[.]bet

- irandargah[.]com

- iransupports[.]cyou

- iransupporttyst[.]cyou

- iransupasdports[.]cyou

- iransusdpportsdf[.]cyou

- firansupport[.]cyou

- kiransupport[.]cyou

- trdfiransupport[.]cyou

- airansupasdports[.]cyou

- biransupasdports[.]cyou

- kiransupportsdf[.]cyou

- fkiransusdpportsdf[.]cyou

- sffifdsfsransupasdports[.]cyou

- portal.0111etisalat[.]com

- superset[.]0111etisalat[.]com

- yoshi[.]0111etisalat[.]com

- _dmarc[.]www[.]portal[.]0111etisalat[.]com

- etisalatquickpay[.]com

- etisalataccountquickpayae[.]top

- etisalataccount-quickpayae[.]click

Annexe : Chronologie des attaques destructrices menées par des acteurs de la menace iraniens

Unit 42 observe une hausse du risque d’attaques de type wiper en lien avec le conflit impliquant l’Iran. Les acteurs iraniens disposent d’un historique remontant à 2012 d’attaques destructrices visant des cibles à haute valeur, révélant une continuité à la fois dans les capacités et dans l’intention. Ils mènent également des attaques perturbatrices depuis au moins 2011. Le Tableau 1 retrace les trois grandes phases des opérations cyber destructrices attribuées à l’Iran.

| Les trois grandes phases des opérations cyber destructrices attribuées à l’Iran | ||

| De 2012 à 2019 | De 2020 à 2022 | De 2022 à aujourd’hui |

| La première phase se caractérise par des opérations de représailles visant le secteur mondial de l’énergie. | Après la signature des Accords d’Abraham, qui ont normalisé les relations entre Israël et plusieurs pays arabes, l’Iran a réorienté ses efforts vers les secteurs privés de ses nouveaux rivaux régionaux. | À partir de 2022, l’Iran a commencé à employer des opérations cyber destructrices contre certains États. Les premières attaques ont notamment visé l’Albanie. Depuis le 7 octobre 2023, ces opérations destructrices ont encore évolué. Les cyberattaques ont touché des cibles au Moyen-Orient, des sous-traitants de la défense américaine et des membres de la diaspora iranienne. |

| Victimes notables | Victimes notables | Victimes notables |

|

|

|

Tableau 1. Les trois grandes phases des opérations cyber destructrices attribuées à l’Iran.

Mis à jour le 23 mars 2026 à 15h30 (heure du Pacifique) afin d’ajouter la section Ressources complémentaires.

Mis à jour le 26 mars 2026 à 14h00 (heure du Pacifique) afin d’ajouter des informations sur les leurres de phishing liés au conflit.

Mis à jour le 30 mars 2026 à 15h15 (heure du Pacifique) afin de modifier la liste des indicateurs.

Mis à jour le 17 avril 2026 afin d’ajouter les observations complémentaires liées à Cyber Av3ngers. Ajout d’une section Annexe. Ajout d’informations sur les protections produit pour Device Security et Cortex Xpanse.

Abonnez-vous aux infos d’Unit 42

Abonnez-vous aux infos d’Unit 42