Avant-propos

Depuis août 2025, Unit 42 suit une série de campagnes d’hameçonnage sophistiquées dans lesquelles les attaquants se font passer pour des employés de Palo Alto Networks chargés de l’acquisition des talents. Ces attaques ciblent spécifiquement les cadres supérieurs en exploitant les données de LinkedIn pour créer des leurres hautement personnalisés.

Le vecteur d’attaque spécifique utilise l’ingénierie sociale pour fabriquer un obstacle bureaucratique concernant le curriculum vitae (CV) du candidat et pousser ce dernier à prendre des mesures telles que le reformatage de son CV contre rémunération.

Les caractéristiques de cette ingénierie sociale sont les suivantes :

- Première prise de contact : les attaquants se font passer pour des représentants de l’entreprise et envoient des e-mails qui semblent légitimes afin d’établir une relation avec les candidats seniors.

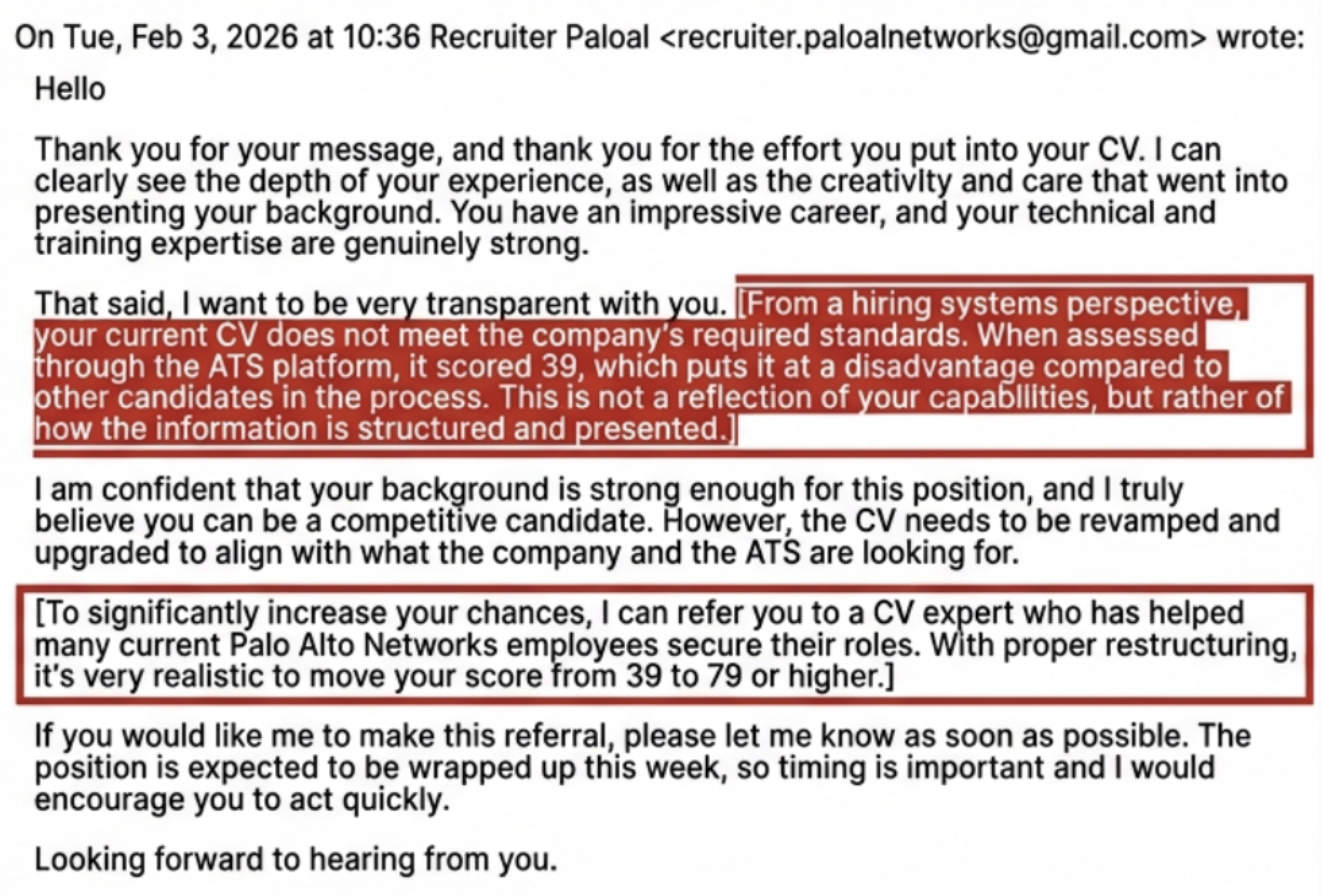

- Le leurre : la technique de l’attaquant consiste à prétendre que le CV d’un candidat n’a pas répondu aux exigences du système de suivi des candidats (ATS). L’ATS est un outil en ligne conçu pour analyser les CV afin d’en vérifier le formatage, la structure et l’optimisation des mots-clés, et de s’assurer qu’ils passent les filtres automatisés avant de parvenir aux recruteurs humains.

- L’arnaque : les attaquants proposent de franchir cette barrière artificielle pour aider le candidat à obtenir un poste, contre rémunération.

Unit 42 a récemment publié des informations sur la psychologie de l’hameçonnage.

Palo Alto Networks propose également des conseils préliminaires pour vous aider à protéger votre identité professionnelle et vos finances, ainsi que des recommandations sur ce qu’il convient de faire si vous pensez avoir été pris pour cible.

L’équipe de réponse à incident d’Unit 42 peut également intervenir en cas de compromission ou réaliser une évaluation proactive afin de réduire votre niveau de risque.

| Unit 42 – Thématiques connexes | Hameçonnage, Spear Phishing, Arnaques |

Portée actuelle de l’attaque

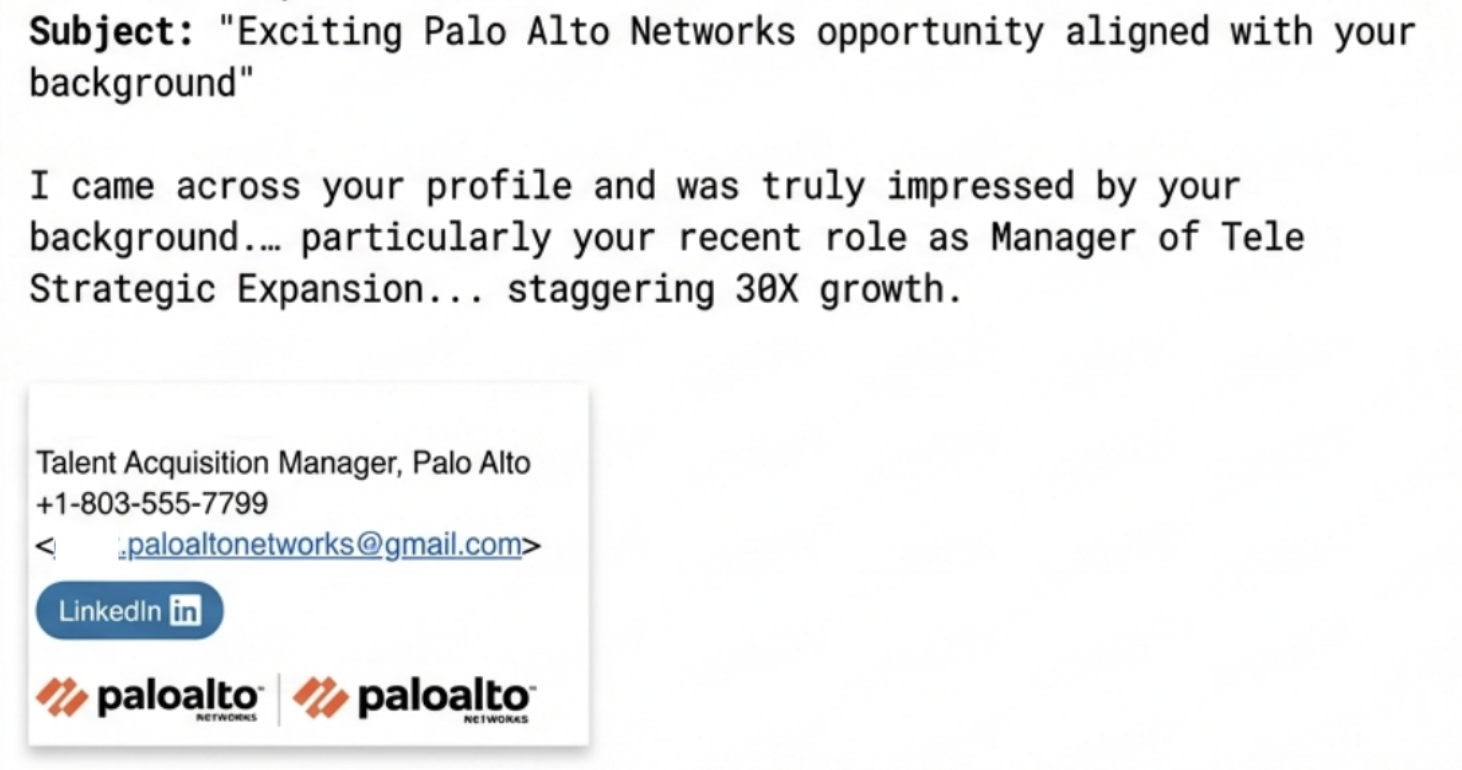

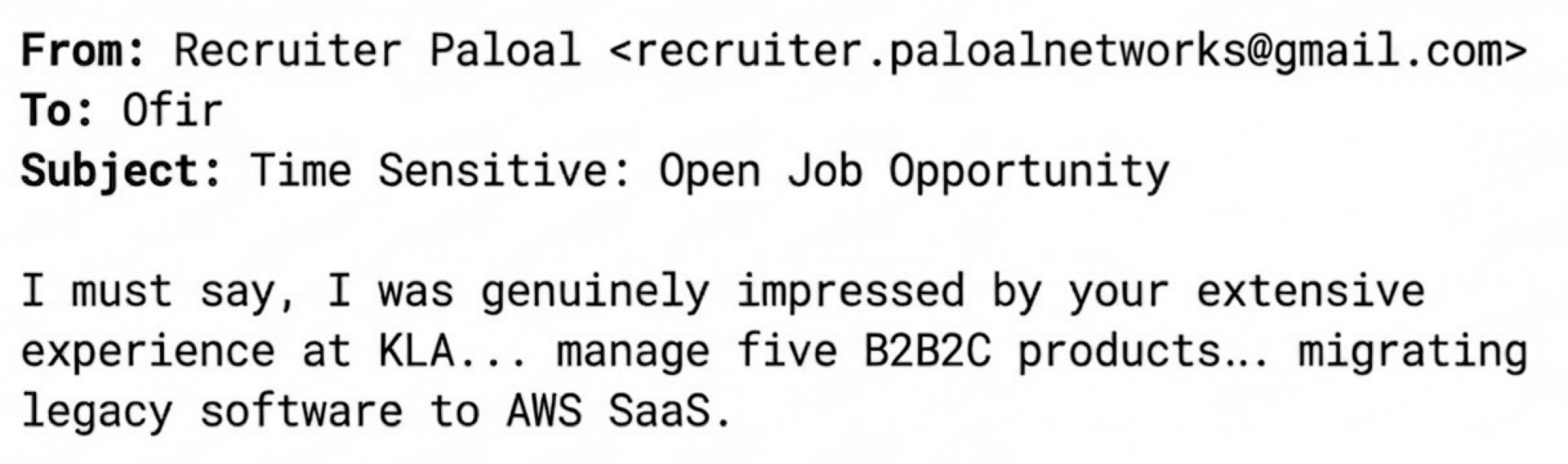

De nombreux incidents ont été signalés, notamment des e-mails d’hameçonnage proposant des offres d’emploi chez Palo Alto Networks et se faisant passer pour des responsables de l’acquisition des talents au sein de l’entreprise. Des exemples sont présentés dans les figures 1 et 2. L’attaquant a recours à :

- Un langage flatteur

- Des détails très spécifiques du profil LinkedIn de la victime

- Des logos d’entreprises légitimes dans le bloc de signature de l’e-mail

À ce stade des échanges, les attaquants provoquent une situation de crise en créant un obstacle bureaucratique au processus de recrutement. Cette tactique psychologique augmente le sentiment d’urgence et la volonté de la victime d’accepter l’offre de l’attaquant d’un « alignement ATS », comme le montre la figure 3 ci-dessous. Le « recruteur » confie ensuite la suite de l’échange au prétendu expert, qui propose une offre structurée selon les prix suivants :

- Alignement ATS : 400 $

- Kit de positionnement des dirigeants : 600 $

- Réécriture de bout en bout : 800 $

Dans les incidents signalés, le « recruteur » laisse entendre que le « comité d’examen » a déjà commencé à travailler et que le candidat doit mettre à jour son CV dans un délai déterminé. L’« expert » indique ensuite qu’il est en mesure de fournir le CV en quelques heures seulement, ce qui semble correspondre à la prétendue fenêtre d’examen.

Recommandations provisoires

Nous recommandons aux personnes qui reçoivent ces e-mails d’hameçonnage de suivre ces protocoles de sécurité pour protéger leur identité professionnelle et leurs finances :

- Vérifier le domaine de l’expéditeur : vérifiez toujours le suffixe de l’adresse électronique de l’expéditeur. Les escrocs utilisent souvent des domaines similaires (par exemple, @paloaltonetworks-careers[.]com au lieu de @paloaltonetworks.com).

- Demander une plateforme officielle : si un recruteur vous contacte sur LinkedIn, demandez à poursuivre la conversation par l’intermédiaire d’une adresse e-mail officielle de l’entreprise ou du portail interne de l’entreprise destiné aux candidats.

- Politique du « zéro paiement » : toute demande de paiement au cours du processus de recrutement doit être considérée comme un signal d’alarme immédiat. Les employeurs légitimes investissent dans les talents, ils ne les font pas payer.

- Recouper les informations avec celles du recruteur : recherchez la personne sur le site officiel de l’entreprise ou sur LinkedIn. Si son profil semble récent, qu’elle n’a que très peu de relations ou qu’elle n’a pas d’antécédents au sein de l’entreprise, soyez extrêmement prudents.

- Évitez les pièces jointes suspectes : ne téléchargez ni n’ouvrez jamais de fichiers portant des noms tels que « rapports de diagnostic ATS » ou « modèles de CV » à partir d’une source non vérifiée, car ils contiennent souvent des logiciels malveillants conçus pour compromettre votre appareil.

Que faire si vous avez été ciblé ?

- Interrompre la communication : cessez immédiatement toute interaction avec l’individu. Ne le testez pas et ne vous engagez pas plus avant.

- Signaler l’incident : transférez l’e-mail d’hameçonnage à l’adresse infosec@paloaltonetworks.com.

- Signaler l’individu sur LinkedIn : signalez le profil de l’escroc à LinkedIn afin de protéger les autres professionnels de votre réseau.

- Sécuriser vos comptes : si vous avez cliqué sur des liens, changez vos mots de passe et activez l’authentification multifactorielle (MFA) sur votre messagerie et vos comptes professionnels.

Conclusion

Chez Palo Alto Networks, nous nous engageons à suivre un processus de recrutement transparent et éthique. Sachez que notre équipe d’acquisition des talents ne demandera jamais de paiement pour l’optimisation d’un CV, l’alignement avec l’ATS ou tout autre « package de positionnement » comme condition d’embauche.

Ces escroqueries sophistiquées exploitent la complexité du secteur du recrutement moderne en créant des barrières bureaucratiques artificielles et des fenêtres d’examen très contraignantes pour demander une rétribution. Si vous recevez un message qui crée un sentiment d’urgence financière ou qui vous dirige vers un « expert » tiers pour un service payant, il s’agit d’une tentative frauduleuse d’exploiter vos ambitions professionnelles.

Nous encourageons tous les candidats à vérifier la légitimité des communications en consultant notre portail officiel de carrières et à signaler immédiatement toute activité suspecte à notre équipe de sécurité.

Les clients Palo Alto Networks bénéficient d’une protection renforcée grâce à nos solutions, comme détaillé ci-dessous. Nous mettrons à jour ce Bulletin sécurité au fur et à mesure de l’évolution de la situation et de l’arrivée de nouvelles informations pertinentes.

Protections des produits Palo Alto Networks pour cette activité

Les clients Palo Alto Networks peuvent s’appuyer sur un large éventail de protections intégrées aux produits et de mises à jour pour identifier et contrer cette menace.

Vous pensez que votre entreprise a été compromise ? Vous devez faire face à une urgence ? Contactez l’équipe Unit 42 de réponse à incident ou composez l’un des numéros suivants :

- Amérique du Nord : Gratuit : +1 (866) 486-4842 (866.4.UNIT42)

- Royaume-Uni : +44 20 3743 3660

- Europe et Moyen-Orient : +31.20.299.3130

- Asie : +65.6983.8730

- Japon : +81 50 1790 0200

- Australie : +61.2.4062.7950

- Inde : 000 800 050 45107

- Corée du Sud : +82.080.467.8774

Indicateurs de compromission

Adresses e-mail associées à cette activité :

- paloaltonetworks@gmail[.]com

- recruiter.paloalnetworks@gmail[.]com

- phillipwalters006@gmail[.]com

- posunrayi994@gmail[.]com

Handles associés à cette activité :

- pelmaxx

- pellmax

- pelll_max

Numéros de téléphone associés à cette activité :

- +2349131397140 (Nigéria)

- +972 541234567 (Faux espace réservé)

Abonnez-vous aux infos d’Unit 42

Abonnez-vous aux infos d’Unit 42