エグゼクティブサマリー

2026年2月28日、米国とイスラエルは、「オペレーション・エピック・フューリー(米国)」および「オペレーション・ローリング・ライオン(イスラエル)」というコードネームで大規模な共同攻撃を開始しました。最初の攻撃から数時間以内に、イランは多方向からの報復キャンペーンを開始し、これは地域を越えた重大な紛争へと発展しています。Unit 42は、国外の活動家からのサイバー攻撃の拡大を観測しました。しかし、イラン国内のインターネット接続が制限されているため、イラン国内を拠点とする国家支援型グループからの脅威活動は、短期的には緩和されていると考えています。

2026年2月28日の朝から、イランの利用可能なインターネット接続は1〜4%にまで低下しました。接続の喪失と、イランの指導部および指揮系統の著しい機能低下により、国家が支援する脅威アクターが高度なサイバー攻撃を調整し実行する能力は、短期的には阻害される可能性が高いと評価しています。

国家支援型のサイバー部隊は作戦上孤立して行動している可能性があり、その結果、以前に確立されたパターンから逸脱する可能性があります。さらに、イランの指揮統制機能の低下は、イラン国外の組織に戦術的な自律性をもたらす可能性もあります。しかし、運用上の混乱により、高度なサイバー作戦を継続する能力は低下していると推測されます。

当該地域外を拠点とするイラン寄りの脅威アクターについて、ハクティビストグループは敵対しているとみなす組織を標的とするものの、その影響は「低」から「中」程度にとどまる可能性が高いと評価しています。他の国家支援型脅威アクターは、自らの利益を追求するために、この状況を利用してサイバー攻撃を活性化させようと試みる可能性があります。

地理的に分散している攻撃者や提携するサイバープロキシは、物流を妨害するために、米軍基地を受け入れている地域の政府を標的とする可能性もあります。短期的には、これらの活動は「低」から「中」程度の高度な妨害行為(例えば、分散型サービス拒否(DDoS)攻撃や、ハッキングして情報を漏洩させる「ハック・アンド・リーク」キャンペーンなど)で構成されると予想されます。

イランが支援するグループおよびハクティビストに関連するサイバー活動について、Unit 42が以前に観測した詳細については,「 脅威情報: イランに関連するサイバー リスクの拡大 (6月30日更新) 」をご覧ください。同レポートでは、イラン支援グループおよびハクティビストが、Webサイトの改ざん、DDoS攻撃、データ窃取、およびワイパー攻撃(システムやデータを抹消(Wipe)することを目的とした専用のマルウェアを使用した攻撃)を用いてグローバルなサイバー作戦を拡大している詳細を説明しています。イラン寄りの国家支援型アクターの主な目的には、多くの場合、スパイ活動と破壊工作が含まれます。使用される手口には、AIで強化された標的型スピアフィッシングキャンペーン、既知の脆弱性の悪用、そしてスパイ活動のための秘密インフラストラクチャの使用が含まれます。

パロアルトネットワークスのお客様は、以下の製品およびサービスを通じて、関連する脅威アクターの活動からの保護と緩和策を享受できます。

- Advanced Threat Preventionを搭載した次世代ファイアウォール

- Advanced URL FilteringおよびAdvanced DNS Security(この活動に関連する既知のURLやドメインを悪意のあるものとして識別します)

- Cortex XDR、XSIAM、およびCortex Cloud

侵害の対応支援や、リスクを低減するためのプロアクティブな評価の提供については、Unit 42のインシデントレスポンスチームに依頼することも可能です。

| 関連する Unit 42 のトピック | イラン、ハクティビズム、DDoS攻撃、Tarnished Scorpius |

サイバー攻撃の現在の範囲

脅威活動

Unit 42は、イスラエル民間防衛軍(Home Front Command)のRedAlertアプリケーションの悪意のあるレプリカを使用する、アクティブなフィッシングキャンペーンを特定しました。このキャンペーンは、正規のものに見えるAndroidパッケージ(APK)を兵器化し、モバイル監視およびデータ窃取マルウェアを配信します。

また、ハクティビストの活動の急増も観測されており、2026年3月2日時点で、親ロシア派グループを含めて推定60の個別グループが活動しているとされています。複数のイラン国家支援型の人物および集団が、さまざまな破壊工作についての犯行声明を出しており、そのうちのいくつかは、2026年2月28日に設立されたばかりの「電子作戦司令室(Electronic Operations Room)」に関連しています。主に観測された組織は以下の通りです:

- Handala Hack:イラン情報省(MOIS)と関係があるとされるハクティビストの集団であり、イランで最も有名です。この集団は、データの窃取と、イスラエルの政治および防衛機関に対するサイバー作戦を組み合わせています。

- イスラエルのエネルギー探査企業の侵害に関する犯行声明を出しました。

- ヨルダンの燃料システムの侵害に関する犯行声明を出しました。

- 物理的な戦争が勃発する数日前に、国内の圧力を高めるためにイスラエルの民間医療機関を標的にしたと主張しました。

- APT Iran:ハック・アンド・リーク活動で悪名高い、親イランのハクティビスト集団。

- ヨルダンの重要インフラに対する破壊工作の犯行声明を出しました。

- The Cyber Islamic Resistance(サイバーイスラムレジスタンス):複数のハクティビストチーム(RipperSecやCyb3rDrag0nzzなどのグループを含む)を調整し、イスラエルおよび西側諸国のインフラに対して、同期されたDDoS攻撃、データ消去作戦、Webサイト改ざんを行う親イランの統括集団。

- ドローン防衛および検知システムの侵害に関する犯行声明を出しました。

- イスラエルの決済インフラの侵害に関する犯行声明を出しました。

- Dark Storm Team(DarkStormまたはMRHELL112としても知られる):大規模なDDoSとランサムウェアを専門とする、親パレスチナおよび親イランの集団。

- イスラエルの銀行を含む複数のイスラエルのWebサイトをDDoS攻撃の標的にしたと主張しました。

- The FAD Team(レポートではしばしばFatimiyoun Cyber TeamまたはFatimionと呼ばれる):ワイパーマルウェアと恒久的なデータ破壊に焦点を当てる親政権のアクターで構成されています。

- 公開されているTelegram掲示板を通じて、イスラエルおよびその他の国々の複数のSCADA/PLCシステムへの不正アクセスについての犯行声明を出しました。

- 公開されているTelegram掲示板を通じて、イスラエルのセキュリティサービス企業に属する24台以上の個人用デバイスに関連する制御システムへの不正アクセスについて犯行声明を出しました。

- トルコのメディアに対する攻撃を実施しました。

- Evil Markhors:主に、認証情報の収集およびパッチが適用されていない重要システムの特定を専門とする親イラングループ。

- 公開されているTelegram掲示板を通じて、イスラエルの銀行Webサイトを標的にしたという犯行声明を出しました。

- Sylhet Gang(Sylhet Gang-SGと表記されることも多い):親イランのハクティビスト戦線のメッセージ増幅および勧誘エンジンとして機能し、DDoS攻撃に参加しています。

- 公開されているTelegram掲示板を通じて、サウジアラビア内務省のHCM(人的資本管理)および内部管理システムを標的にしたという犯行声明を出しました。

- 313 Team(イラクのイスラムサイバーレジスタンス):活発な親イランのハクティビスト集団。

- クウェート軍のWebサイトを標的にしたという犯行声明を出しました。

- クウェート国防省のWebサイトを標的にしたという犯行声明を出しました。

- クウェート政府のWebサイトを標的にしたという犯行声明を出しました。

- DieNet:中東全域のさまざまな組織に対してDDoS攻撃を実施している親イランのハクティビストグループ。

- バーレーンの空港への攻撃に関する犯行声明を出しました。

- サウジアラビアのシャルジャ空港への攻撃に関する犯行声明を出しました。

- リヤド銀行のWebサイトを標的にしたという犯行声明を出しました。

- 公開されているTelegram掲示板を通じて、ヨルダン銀行を標的にしたという犯行声明を出しました。

- 公開されているTelegram掲示板を通じて、アラブ首長国連邦の空港を標的にしたという犯行声明を出しました。

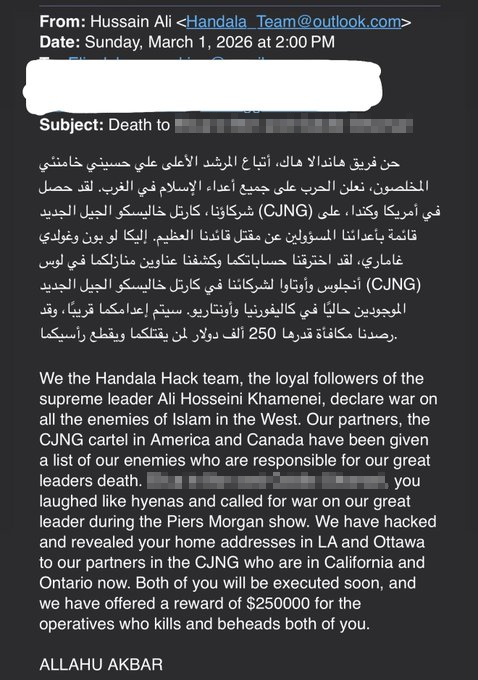

Handala Hackというグループはまた、イラン系アメリカ人およびイラン系カナダ人のインフルエンサーを標的にして、電子メールで殺害の予告を行い、それぞれの居住地にいる物理的な工作員に自宅の住所を漏洩したと主張したと報じられています。

この種の行動は、イランの批判者とみなされる人物に向けられた、脅迫的なサイバー活動の拡大を示しています。

その他の脅威グループの活動

サイバー犯罪者は、アラブ首長国連邦での紛争につけ込み、ソーシャルエンジニアリングによるビッシング(音声フィッシング)詐欺で認証情報を盗んでいると報告されています。脅威アクターは内務省を装って標的に電話をかけ、国家的な警告の受信を確認していると主張し、身元確認のために被害者のエミレーツID番号(EID)を要求します。

ランサムウェア・アズ・ア・サービス(RaaS)グループのTarnished Scorpius(別名:INC Ransomware)は、自らのリークサイトにイスラエルの産業機械企業を掲載し、同社のロゴを鉤十字(スワスチカ)に置き換えました。

親ロシア派ハクティビストの活動

親ロシア派のハクティビストグループであるCardinalは、公開されているTelegram掲示板を通じて、イスラエル国防軍(IDF)のシステムを標的にしたと主張しました。同グループは国家支援型であると評価されていますが、国家から直接的な資金提供を受けずに独立して活動している可能性が高いと考えられます。このグループは、「マゲン・ツァフォニ(Magen Tsafoni:北の盾)」に関する機密文書とされるものを参照し、IDFのネットワークに侵入したと主張しています。投稿された文書には、作戦行動の詳細、指揮官の承認、および連絡先情報が含まれています。

親ロシア派のハクティビストグループNoName057(16)は、イスラエルの自治体、政治、通信、防衛関連の幅広い組織に対する破壊工作を含め、イスラエルの複数の標的を攻撃したと主張しています。

親ロシア派ハクティビスト集団「Russian Legion」は、イスラエルのミサイル防衛システム「アイアンドーム」にアクセスしたと主張しました。彼らは投稿の中で、レーダーを制御し、標的を迎撃し、リアルタイムで監視していると主張しましたが、システムが麻痺し、迎撃制御が失われたと報告しています。同グループはまた、閉鎖されたIDFサーバーを侵害したとする新たなサイバー作戦についても主張しました。

国家支援型の攻撃

Unit 42は、Serpens(サーペンス)というコンステレーション(星座)名の下で、さまざまなイランの国家支援型アクターを追跡しています。これらのグループは、今後数週間の間に活動を活発化またはエスカレートさせる可能性があります。

国家が支援するイランのサイバー能力は、政治的メッセージを投影および増幅するために使用されることがよくあります(多くの場合、破壊的および心理的な戦術を用います)。これらの活動は、地域のターゲット(例:イスラエル)や、彼らが高価値とみなすターゲット(例:政治家、主要な意思決定者、その他の直接関係する組織)に焦点が当てられる可能性が高いと考えられます。

国家支援型のキャンペーンは、被害者のサプライチェーン、重要インフラ、ベンダー、またはプロバイダーを標的とする可能性があります。

結論

この状況が急速に変化している性質を考慮すると、単一のツールで完全な保護を提供することはできないため、多層防御が最も効果的です。基礎的なセキュリティハイジーン(サイバー衛生管理)に注力することをお勧めします。これは、幅広い戦術に対して強靭な保護を提供する実証済みのアプローチです。

起こり得る攻撃からの影響を軽減するために、以下の予防策を講じることを推奨します。これらの推奨事項は、以前に提供されたガイダンスと一致しています。

戦術的な推奨事項

- ネットワークに保存されているバックアップの暗号化や削除による被害を軽減するため、重要データのコピーを少なくとも1つはオフライン(分離された環境)に保存するようにしてください。

- メディアを通じた外部からのリクエストに対しては、別々の信頼できる企業チャネルを通じて検証する、厳密な「アウトオブバンド」の検証を実装してください。

- 可能な限り、あらゆる脅威シグナルに対する対応を強化してください。特に、Webサイト、仮想プライベートネットワーク(VPN)ゲートウェイ、クラウドアセットなどのインターネットに面したアセットに関連するシグナルには注意してください。

- インターネットに面したインフラストラクチャが、セキュリティパッチやその他の堅牢化のベストプラクティスを用いて最新の状態に保たれていることを確認してください。

- 従業員に対してフィッシングやソーシャルエンジニアリングの戦術についてのトレーニングを実施し、不審な活動がないか継続的に監視してください。

- 正当なビジネスが行われていない特定の高リスク地域からの地理的IPアドレスのブロックの実施を検討してください。

- ハクティビストグループは自らの影響力を誇張することが多いため、不正アクセスとシステム侵害を区別するための堅牢なコミュニケーション計画を準備しておいてください。潜在的な侵害の範囲を特定し、迅速に検証することで、社会的なパニックを防ぐことができます。

- 英国の国立サイバーセキュリティセンター(NCSC)や、米国のサイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)の「イランの脅威の概要とアドバイザリ(Iran Threat Overview and Advisories)」ページなど、信頼できるサイバー機関からの最新情報の確認を継続してください。

戦略的な推奨事項

- デジタルまたは物理的な攻撃によって混乱が生じる可能性のあるスタッフやアセットについて、事業継続計画(BCP)の策定を開始するか、最新の状態に更新してください。

- 侵害やデータ漏洩の主張に対して、その正当性を検証し対応する準備をしてください。

- 脅威アクターは、(たとえそれが事実でなくても)被害者を困惑させたり嫌がらせをしたり、政治的なナラティブ(物語)を広めるために、そのような主張を利用する可能性があります。

これらの事象が続いている間は活動が激化し続ける可能性が高いため、潜在的な攻撃に対して警戒を怠らないことが重要です。ハクティビストや国家が支援する脅威アクターは機会主義的であり、その結果、予期しないソースが標的となる可能性があります。

より関連性の高い情報が入り次第、この脅威概要を更新します。

パロアルトネットワークスとUnit 42による支援

パロアルトネットワークスのお客様は、さまざまな製品の保護機能やアップデートを活用して、これらの事象に関連する脅威を特定し、防御することができます。

侵害された可能性があると思われる場合や、緊急の用件がある場合は、Unit 42のインシデントレスポンスチームにお問い合わせいただくか、以下の電話番号までご連絡ください。

- 北米:フリーダイヤル:+1 (866) 486-4842 (866.4.UNIT42)

- 英国:+44.20.3743.3660

- ヨーロッパおよび中東:+31.20.299.3130

- アジア:+65.6983.8730

- 日本:+81.50.1790.0200

- オーストラリア:+61.2.4062.7950

- インド:00080005045107

Advanced Threat Preventionを搭載した次世代ファイアウォールおよびPrisma Access

Advanced Threat Preventionには、エクスプロイトをリアルタイムで検知できる機械学習ベースの検知機能が組み込まれています。

次世代ファイアウォール向けのクラウド提供型セキュリティサービス

Advanced URL FilteringおよびAdvanced DNS Securityは、この活動に関連する既知のURLやドメインを悪意のあるものとして識別します。

Cortex

Cortex XDR、XSIAM、およびCortex Cloudは、既知の悪意のあるマルウェアの実行を防ぐように設計されています。また、振る舞い脅威防御(BTP)やローカル解析モジュールに基づく機械学習を使用して、未知のマルウェアやその他の悪意のあるアクティビティの実行を防ぐようにも設計されています。

侵害の痕跡(IoC)

- hxxps[:]www[.]shirideitch[.]com/wp-content/uploads/2022/06/RedAlert[.]apk

- hxxps[:]//api[.]ra-backup[.]com/analytics/submit.php

- hxxps[:]//bit[.]ly/4tWJhQh

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得