エグゼクティブ サマリー

2025年8月以降、Unit 42は、攻撃者がパロアルトネットワークスの人材獲得スタッフになりすます一連の巧妙なフィッシング キャンペーンを追跡してきました。これらの攻撃は、スクレイピングされたLinkedInのデータを活用して高度にパーソナライズされたルアーを作成するもので、特にシニアレベルの専門家を標的にしています。

具体的な攻撃手段は、ソーシャル エンジニアリングを利用して、求職者の履歴書(CV)に関する官僚的な障壁を作り出し、求職者に有料で履歴書を再フォーマットするなどの行動を取らせることです。

このソーシャル エンジニアリングの側面には、以下のようなものがあります:

- 最初のアウトリーチ攻撃者は企業の代表者を装い、上級候補者と信頼関係を築くために正規のものに見える電子メールを送信します。

- ルアー:攻撃者の手口は、候補者の履歴書が応募者追跡システム(ATS)の要件を満たしていないと偽るものです。ATSとは、履歴書が適切なフォーマット、構造、キーワードで最適化されているかどうかを分析するために設計されたオンライン ツールで、人間の採用担当者に届く前に自動フィルターを通過するようにします。

- 詐欺:攻撃者は、この作られた障壁の橋渡しをすることで、候補者がポジションを獲得できるよう有料で支援することを提案します。

Unit 42は最近、フィッシングの心理学に関する情報を発表しました。

パロアルトネットワークス専門家のアイデンティティや金銭を保護するのに役立つ中間ガイダンス、さらに標的にされていると思われる場合の推奨事項も提供しています。

Unit 42 インシデント レスポンスチームは、お客様のリスクを低減するために、侵害を受けた際の支援だけでなくプロアクティブな評価を提供しています。

| Unit 42の関連トピック | フィッシング、スピア フィッシング、詐欺 |

現在の攻撃範囲

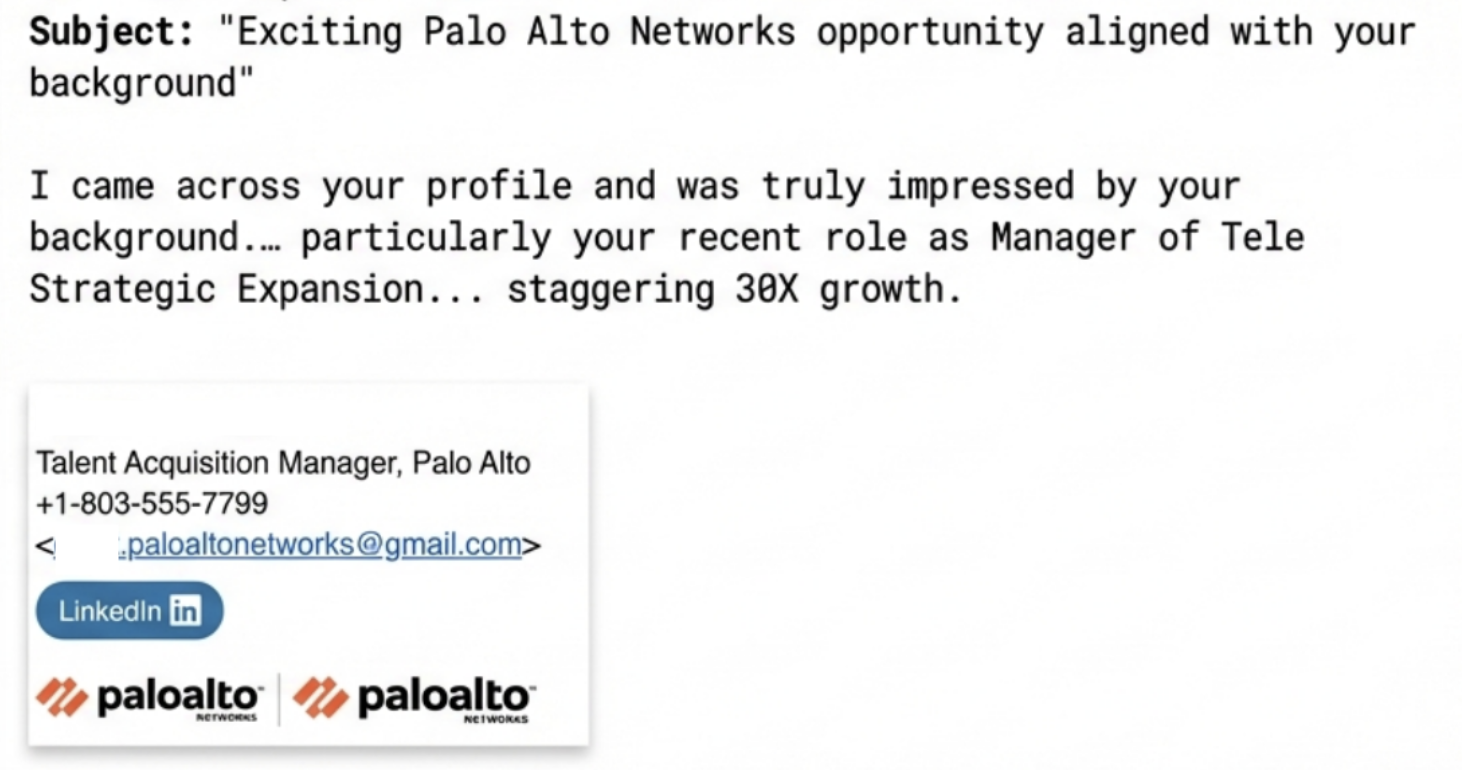

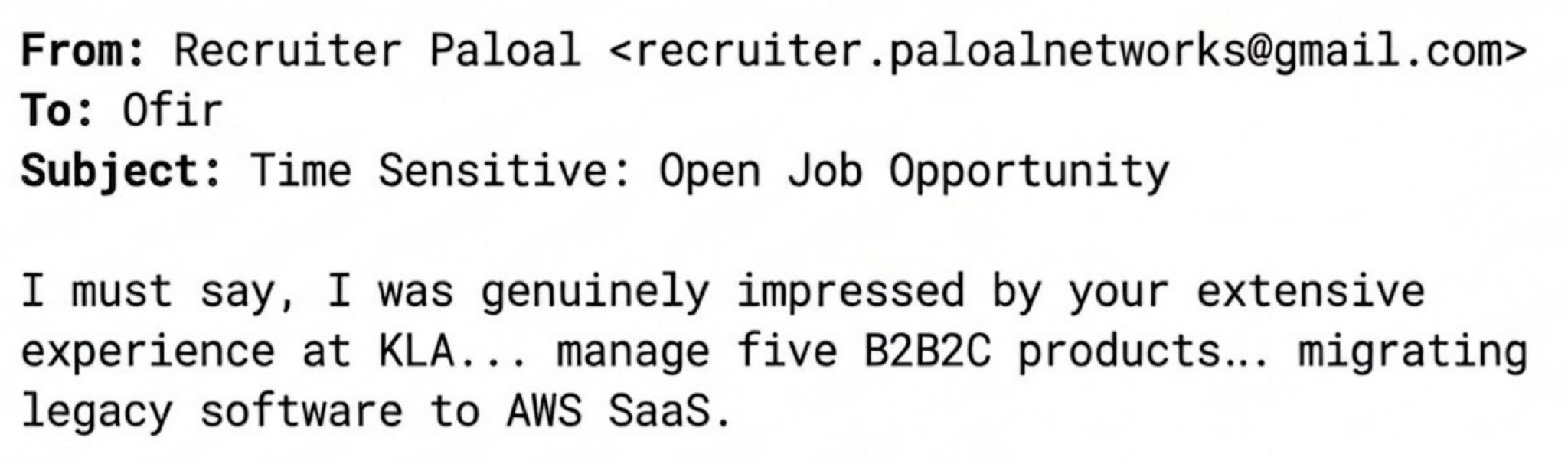

パロアルトネットワークスの人材獲得担当者を装い、同社への就職を斡旋するという内容のフィッシング メールが複数報告されています。その例を図1と2に示します。攻撃者は

- お世辞を使います

- 被害者のLinkedinプロフィールにある極めて具体的な内容を使います

- Eメールの署名ブロックに正規の企業イメージのロゴを入れます

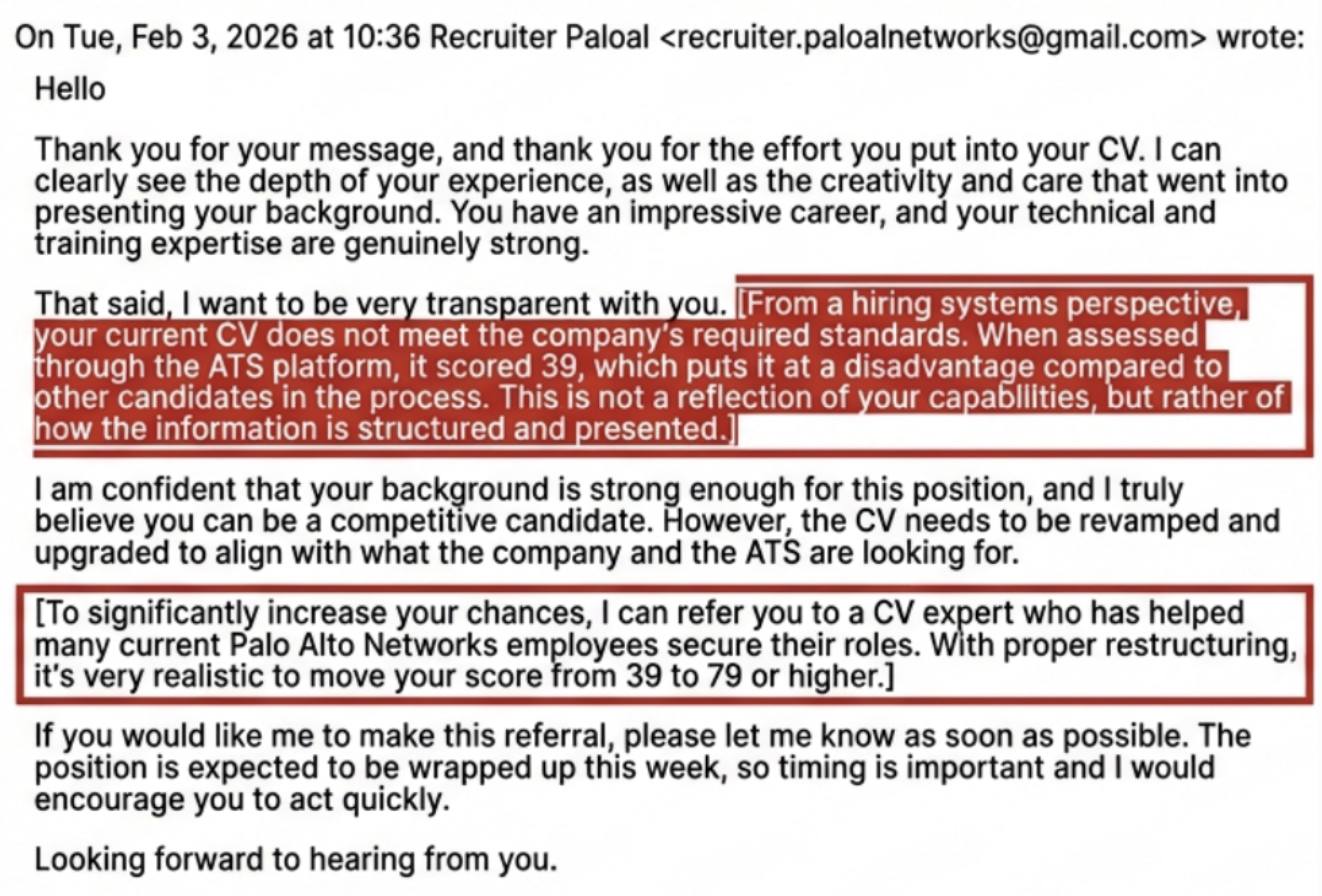

このやり取りの時点で、攻撃者は危機を捏造し、採用プロセスに官僚的な障壁を作り出します。この心理的な手口は、図3に示すように、攻撃者の「エグゼクティブATSアライメント」の申し出に応じるよう、被害者の緊急性と意欲を高めます。 その後、「採用担当者」は専門家と称する人物にやり取りを引き継ぎ、専門家は以下の価格帯で仕組み化されたオファーを提供します:

- エグゼクティブATSアライメント: 400ドル

- リーダーシップ ポジショニング パッケージ: 600ドル

- エンドツーエンド エグゼクティブ リライト: 800ドル

報告されているインシデントでは、「採用担当者」は「審査委員会」がすでに始まっており、候補者は決められた期間内に履歴書を更新する必要があるとほのめかします。そして「専門家」は、表向きの審査期限内である数時間以内に履歴書を提出できると伝えます。

中間ガイダンス

このようなフィッシング メールを受け取った人は、職業上のアイデンティティと金銭を守るために、これらのセキュリティ プロトコルに従うことをお勧めします:

- 送信者のドメインを確認する:送信者のメールアドレスの接尾辞は必ず確認してください詐欺師は、多くの場合そっくりなドメイン(例えば、@paloaltonetworks.comの代わりに@paloaltonetworks-careers[.]com)を使用します。

- 公式プラットフォームを要求する:採用担当者がLinkedInで連絡を取ってきた場合は、会社の公式メールか社内の応募者ポータルで会話を続けるように依頼します。

- 支払いゼロ ポリシー:採用プロセス中に支払いを要求された場合は、直ちに赤信号として扱います。正当な雇用主は人材に投資するのであって、請求を行うことはありません。

- リクルーターをクロスリファレンスで確認する:会社の公式ウェブサイトやLinkedInで個人を検索します。プロフィールが新しく、人脈がほとんどなく、社歴がない場合は、細心の注意を払ってください。

- 不審な添付ファイルは避ける:ATSの診断レポートや履歴書のテンプレートといった名前のファイルを、検証されていないソースからダウンロードしたり開いたりしないでください。これらのファイルには、お使いのデバイスを危険にさらすように設計されたマルウェアが含まれていることがよくあります。

標的にされた場合の対処法

- やり取りをやめる:相手との接触を直ちに中止してください。彼らを試したり、それ以上関わったりしてはいけません。

- インシデントを報告する:フィッシング メールを情報セキュリティ部門paloaltonetworks dot comに転送してください。

- LinkedInのフラグ:LinkedInに詐欺師のプロフィールを報告し、ネットワーク内の他のプロフェッショナルを保護しましょう。

- アカウントを保護する:リンクをクリックした場合は、パスワードを変更し、電子メールや職業上のアカウントで多要素認証(MFA)を有効にしてください。

結論

パロアルトネットワークスでは、透明で倫理的な採用プロセスに取り組んでいます。当社の人材獲得チームが、雇用条件として履歴書の最適化、「エグゼクティブATSアライメント」、その他の「ポジショニング パッケージ」の支払いを要求することは決してありませんので、ご承知おきください。

このような巧妙な詐欺は、人為的な官僚的障壁や高圧的な審査窓口を作り出して手数料をせしめることで、現代の採用プロセスの複雑さを武器にしています。金銭的な切迫感を煽ったり、第三者の「専門家」による有料サービスの案内をするような連絡を受けた場合、それはあなたの仕事上の野心を利用しようとする詐欺的な試みです。

すべての求職者は、当社の公式キャリアポータルを相互参照することによって、あらゆる通信の正当性を確認し、疑わしい活動は直ちに当社のセキュリティチームに報告することをお勧めします。

パロアルトネットワークスのお客様は、以下に示す当社製品により保護されています。新たな関連情報が明らかになり次第、本脅威情報は更新されます。

このアクティビティに関するパロアルトネットワークス製品の保護

パロアルトネットワークスのお客様は、さまざまな製品保護、アップデートを活用して、本脅威を特定し組織を保護いただけます。

情報漏えいの可能性がある場合、または緊急の案件がある場合はUnit 42インシデント レスポンス チームまでご連絡ください。

- 北米:フリーダイヤル: +1 (866) 486-4842 (866.4.UNIT42)

- 英国: +44.20.3743.3660

- ヨーロッパおよび中東: +31.20.299.3130

- アジア: +65.6983.8730

- 日本: +81.50.1790.0200

- オーストラリア: +61.2.4062.7950

- インド: 000 800 050 45107

- 韓国: +82.080.467.8774

侵害のインジケーター

このアクティビティに関連する電子メール

- paloaltonetworks@gmail[.]com

- recruiter.paloalnetworks@gmail[.]com

- phillipwalters006@gmail[.]com

- posunrayi994@gmail[.]com

このアクティビティに関連するハンドル:

- pelmaxx

- pellmax

- pelll_max

このアクティビティに関連する電話番号:

- +2349131397140 (ナイジェリア)

- +972 541234567 (偽のプレースホルダー)

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得