執行摘要

有證據顯示,北韓 IT 工作者正在使用即時深度偽造技術,透過遠端工作滲透到組織中,這構成重大的安全性、法律和合規性風險。我們在本報告中概述的偵測策略可為安全與人力資源團隊提供實用的指導,以加強其僱用程序,以對抗此種威脅。

在我們的示範中,沒有任何經驗的使用者只花了一個多小時,就能使用現成的工具和便宜的消費性硬體,找出如何製作即時的 Deepfake。這讓敵人能輕易製造令人信服的合成身份,讓其能在不被察覺的情況下運作,並可能為受制裁的政權創造收入。

雖然我們仍然可以偵測到目前深度偽造技術的限制,但這些限制正在快速減少。組織必須結合強化的驗證程序、技術控制以及在員工生命週期中的持續監控,實施分層防禦。

透過 Unit 42 內部威脅服務,Palo Alto Networks 客戶可以更好地抵禦本文章所討論的威脅。

組織可以聯繫 Unit 42 事件回應小組以獲得此威脅和其他威脅的具體協助。

面試北朝鮮人

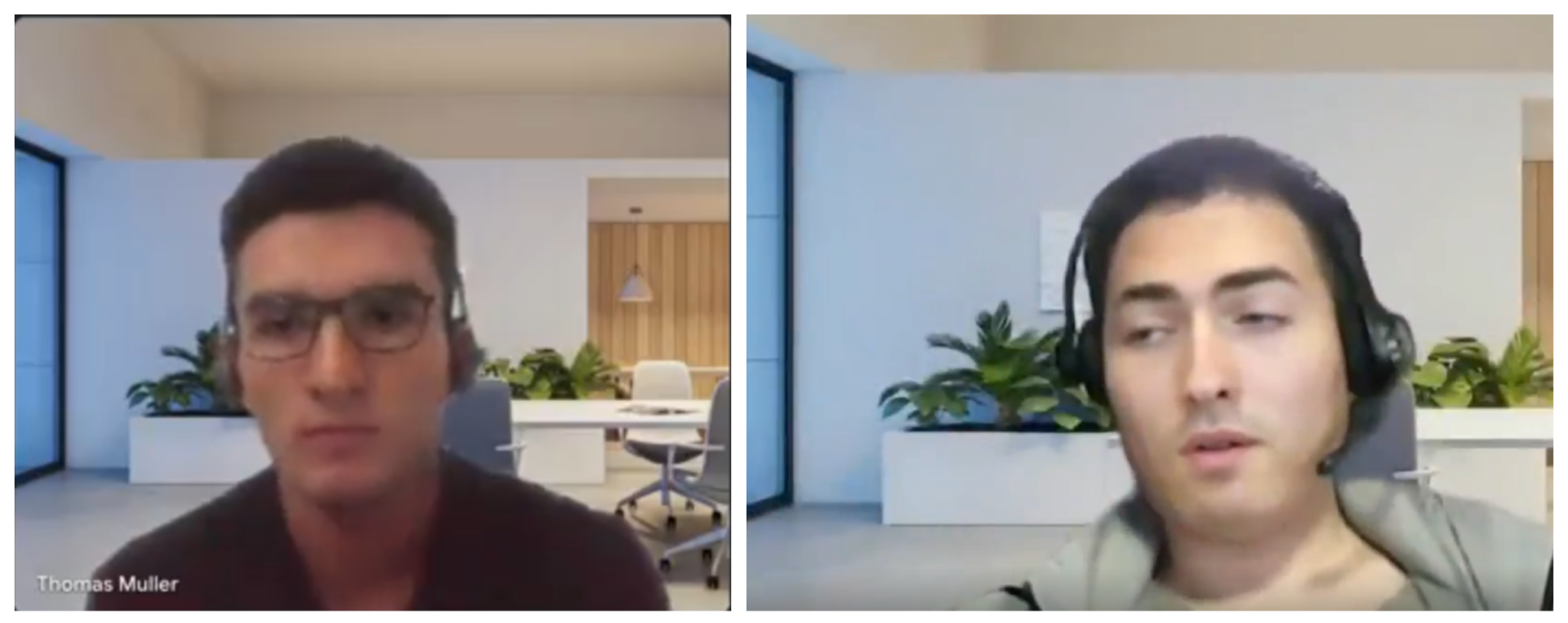

人才招募與網路安全社群最近報導,求職者在面試時採用即時深度偽造的情況激增。如圖 1 所示,調查人員記錄了面試者在不同的候選人檔案中使用相同的虛擬背景,呈現合成視訊畫面的案例。

Pragmatic Engineer 時事通訊記載一個案例研究,涉及一家波蘭的 AI 公司,該公司遇到兩個不同的 Deepfake 候選人。面試官懷疑是同一個人扮演這兩種角色,尤其是當操作員在第二次技術面試中表現出明顯增強的信心 (此前他已經體驗過面試形式和問題) 時。

Unit 42 對 Pragmatic Engineer 報告中所分享指標的分析,與歸屬於朝鮮民主主義人民共和國 (DPRK) IT 工作者作業的已知策略、技術和程序 (TTP) 相吻合。這代表他們既有的詐欺工作滲透計劃的邏輯演進。

北韓的威脅行為者一直以來都對身分操控技術相當感興趣。在我們的 2023 年的調查中中,我們報導他們利用被洩露的個人資訊製造合成身份,讓其更難被發現。

我們在分析 Cutout.pro的 AI 影像處理服務時,我們發現更多證據,其中揭露數十個可能與北韓 IT 工作者運作有關的電子郵件地址。圖 2 顯示在換臉頭照中的這種影像處理。

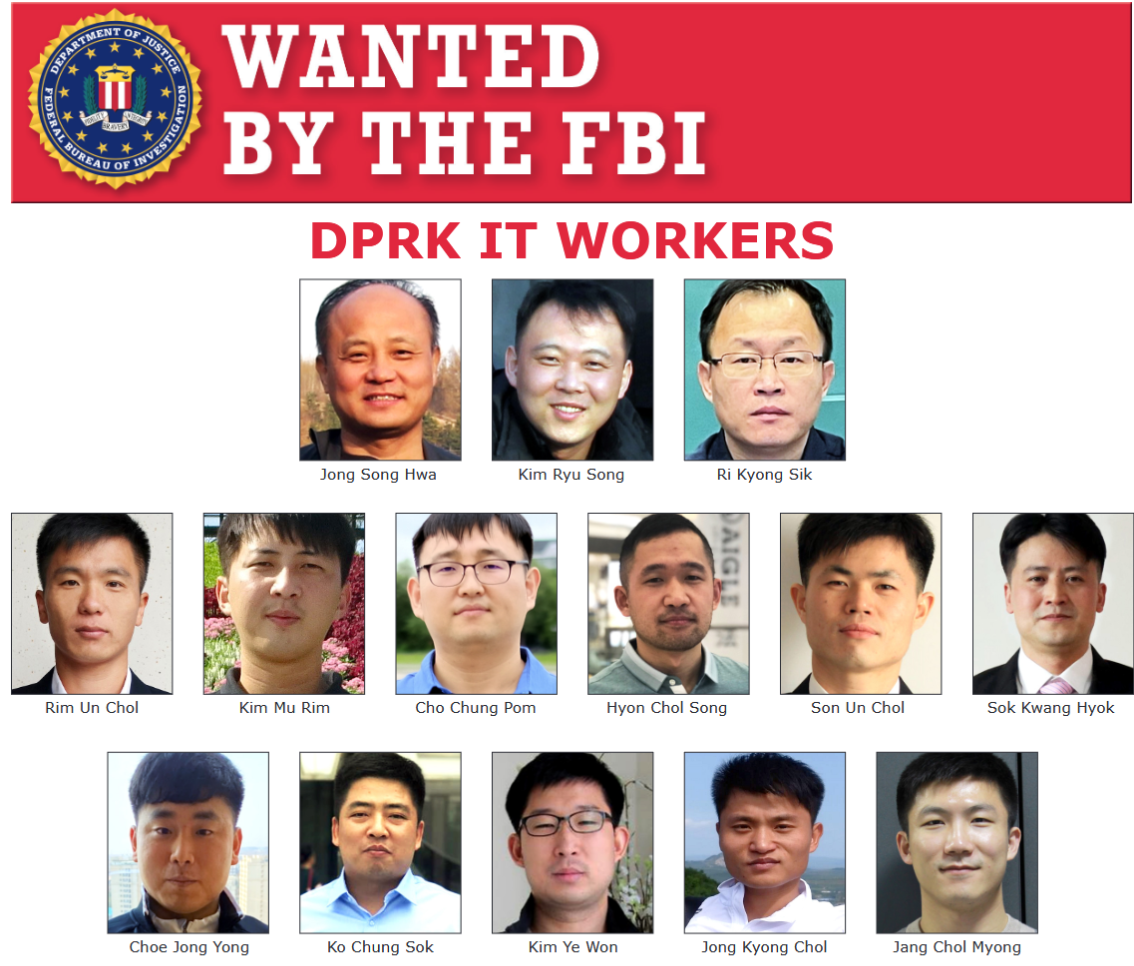

北韓 IT 工作者透過實施即時深度偽造技術,逐步推進其滲透方法。這提供兩個主要的操作優勢。首先,它允許單一操作員使用不同的合成角色多次為同一職位進行面試。其次,它可以幫助行動人員避免被識別並加到安全性公告和通緝通知中,如圖 3 所示。兩者相互結合可協助北韓 IT 工作者享有更高的作業安全性,並降低可偵測性。

從零到合格

一位沒有影像處理經驗、深層偽造知識有限的研究人員和一台五歲大的電腦,在 70 分鐘內創造出一個求職面試的合成身份。創造的難易程度顯示出威脅行為者已能輕易取得此技術。

他們只使用 AI 搜尋引擎、合格的網際網路連線和 2020 年底購買的 GTX 3070 顯示卡處理器,就製作出如圖 4 所示的樣本。

圖 4.在廉價且廣泛使用的硬體上進行即時 Deepfake 的示範。

他們只使用了由 thispersonnotexist[.]org 產生的單張影像,該組織允許將產生的人臉用於個人和商業目的,並提供免費的深度偽造工具。有了這些,他們產生多重的身分,如圖 5 所示。

圖 5.身份轉換的示範。

簡單的衣著和背景圖片改變,就能讓您以全新的候選人形象回到招聘經理面前。事實上,整個過程中最花時間的部分是建立虛擬攝影機畫面,以便在視訊會議軟體中擷取。

只要多花一點時間,再加上更強大的圖形處理器,同一個處理過程的更高解析度版本就能產生更令人信服的結果,如圖 6 所示。

圖 6.使用資源密集度較高的技術製作更高品質的 Deepfake。

偵測機會

即時深度偽造系統存在多項技術缺陷,造成偵測機會:

- 時間一致性問題:當追蹤系統努力維持精確的特徵點定位時,快速的頭部移動會造成明顯的假象

- 遮擋處理:當操作者的手覆蓋臉部時,Deepfake 系統無法正確重建部分遮蔽的臉部

- 光線適應:光線條件的突然變化會顯示出渲染中的不一致,特別是臉部的邊緣

- 視聽同步:在仔細觀察下,可以發現嘴唇動作和說話之間有輕微的延遲

此時,有幾種方法可以讓想要深造的人為難。最有效的方法似乎是將手放在臉上,這會擾亂臉部特徵點追蹤。

紐約大學的 Govind Mittal 等人建議其他策略:

- 頭部快速移動

- 誇張的臉部表情

- 突然的光線變化

這些技術利用即時深度偽造系統的弱點,造成可見的假象,協助人類高準確度地偵測到偽造品。

我們將在圖 7a-c 中展示另外三種選項,以增加面試者的選擇。

圖 7a.「耳朵對肩膀。」

圖 7b.「鼻子秀。」

圖 7c.「天空或地面。」

緩解策略

北韓 IT 工人運動要求人力資源 (HR) 團隊與資訊安全性團隊密切合作。當這兩者合作時,組織就能在整個僱用和就業生命週期中獲得更多的檢測機會。

免責聲明:以下是緩解策略,旨在提供深入的見解和建議供讀者參考。這些資料僅供參考之用,不應視為法律建議。在實施任何這些實務之前,請諮詢您自己的法律顧問,以確認是否符合適用的法律。

適用於人力資源團隊:

- 要求候選人在面試時開啟攝影機,包括初步諮詢

- 記錄這些會話 (在取得適當同意的情況下),以便進行潛在的法證分析

- 實施全面的身份驗證工作流程,其中包括:

- 使用自動鑑識工具驗證文件的真實性,該工具可檢查安全性特徵、竄改指標以及所提交文件中資訊的一致性

- ID 驗證具備整合式有效性偵測,可要求候選人在執行特定即時動作的同時出示實體 ID

- 身分證件與面試者進行比對,確保面試者與其聲稱的身分相符

- 訓練招募人員和技術面試團隊識別視訊面試中的可疑模式,例如不自然的眼神移動、光線不一致和視聽同步問題

- 讓面試官適應要求應徵者做出對 Deepfake 軟體而言具有挑戰性的動作 (例如,輪廓轉彎、在臉部附近做手勢動作或快速頭部移動)

安全性團隊:

- 記錄工作申請的 IP 位址,並檢查其是否來自匿名基礎架構或可疑的地理區域,以確保僱用管道的安全

- 豐富所提供的電話號碼,以檢查其是否為網路通訊協定 (VoIP) 傳送者,尤其是通常與隱藏身分有關的傳送者

- 與合作公司維持資訊分享協議,並參與適用的資訊分享與分析中心 (ISAC),以掌握最新的合成身分技術

- 識別並封鎖那些在沒有合法商業理由的情況下在公司管理的裝置上安裝虛擬網路攝影機的軟體應用程式。

其他指標:

- 監控雇用後的異常網路存取模式,特別是連接到匿名服務或未經授權的資料傳輸

- 部署需要實際擁有裝置的多因素驗證方法,讓身份冒充更加的困難

組織政策考慮因素:

- 制定處理可疑合成身份案件的明確規程,包括升級程序和證據保存方法

- 創建一個安全意識計劃,教育所有參與招聘的員工了解合成身份的危險信號

- 建立技術控制措施,限制新員工的存取權,直到達到額外的驗證里程碑

- 記錄驗證失敗並與產業夥伴和相關政府機構分享適當的技術指標

透過實施這些分層偵測和緩解策略,組織可以大幅降低合成身份滲透的風險,同時維持合法應徵者的有效僱用程序。

總結

以北韓 IT 工作者作業為典型的合成身分威脅,對全球組織而言是一項不斷演進的挑戰。我們的研究顯示,隨著人工智慧所產生的臉孔、文件偽造工具和即時語音/視訊處理技術變得更複雜、更加容易取得,技術障礙也不斷降低,合成身份創造的可取得性令人驚訝。

隨著合成身份技術的不斷演進,組織必須實施結合多層防禦策略:

- 強化驗證程序

- 人工智慧輔助的深度偽造偵測對策

- 在整個雇用過程中持續驗證

此方法不僅可大幅提升組織偵測和減緩北韓 IT 工作者威脅的能力,還能夠偵測和減緩各種類似威脅。

沒有任何單一的偵測方法可保證防止合成身分威脅,但是分層防禦策略可大幅提升組織識別並降低這些風險的能力。透過結合人力資源最佳實務與安全控管,您可以維持有效率的僱用程序,同時防範北韓資訊科技工作者及類似威脅行為者所使用的複雜策略。

Palo Alto Networks 客戶可以透過 Unit 42 內部威脅服務更好地防禦上述威脅,進而全面提高偵測和補救能力。

如果您認為自己可能已受到攻擊或有緊急情況,請聯絡 Unit 42 事件回應團隊或致電:

- 北美洲:免費電話:+1 (866) 486-4842 (866.4.UNIT42)

- 英國:+44.20.3743.3660

- 歐洲和中東:+31.20.299.3130

- 亞洲:+65.6983.8730

- 日本:+81.50.1790.0200

- 澳洲:+61.2.4062.7950

- 印度:00080005045107

Palo Alto Networks 跟我們的 Cyber Threat Alliance (CTA) 同業分享這些發現。CTA 會員利用這些情報,迅速為客戶部署保護措施,並有系統地瓦解惡意的網路行為者。進一步瞭解 Cyber Threat Alliance。

其他資源

- 偽造北韓 IT 工作者與 BeaverTail 視訊會議應用程式網路釣魚攻擊有關 – Unit 42, Palo Alto Networks

- 全球公司都在不知情的情況下向北韓付款:如何加以捕捉 – Unit 42, Palo Alto Networks

- 駭客雇主與求職:兩項與工作相關的活動具有北韓威脅行為者的特徵- Unit 42, Palo Alto Networks

- 具感染力的訪談:北韓威脅行為者要求職者安裝 BeaverTail 和 InvisibleFerret 惡意軟體新變種 – Unit 42, Palo Alto Networks

- 抓到你了:透過挑戰回應的即時影像深度偽造偵測- Govind Mittal、Chinmay Hegde、Nasir Memon

- 科技開發人員招募中的 AI 造假者曝光:後續報導 - Gergely Orosz,Pragmatic Engineer

- 以下是深度訪談中發生的事情 - Billy Hurley,IT Brew

- 網路深度偽造詐騙活動的新動態 - Unit 42

取得 Unit 42 的更新

取得 Unit 42 的更新